官方网址

GitHub地址

使用手册

SQLMAP简介

SQLMAP 是一个开源的渗透测试工具,可以用来自动化的检测,利用 SQL 注入漏

洞,获取数据库服务器的权限。它具有功能强大的检测引擎,针对各种不同类型数据

库的渗透测试的功能选项,包括获取数据库中存储的数据,访问操作系统文件甚至可

以通过外带数据连接的方式执行操作系统命令。

SQLMAP支持的注入模式

SQLMAP 能够检测和利用五种不同的 SQL 注入类型。

基于布尔的盲注:即可以根据返回页面判断条件真假的注入

基于时间的盲注:即不能根据页面返回内容判断任何信息,用条件语句查看时间延迟语句

是否执行(即页面返回时间是否增加)来判断。

基于报错注入:即页面会返回错误信息,或者把注入的语句的结果直接返回在页面中

联合查询注入:可以使用union的情况下的注入。

堆叠查询注入:可以同时执行多条语句的执行时的注入。

SQLMAP支持的数据库

MySQL

Oracle

PostgreSQL

Microsoft SQL Server

Microsoft Access

IBM DB2

SQLite

Firebird

Sybase

SAP MaxDB

SQLMAP安装

Linux:

git clone --depth 1 https://github.com/sqlmapproject/sqlmap.git

sqlmap-dev

Windows:

下载源码 http://sqlmap.org

更新

python sqlmap.py –update

SQLMAP参数详解

使用

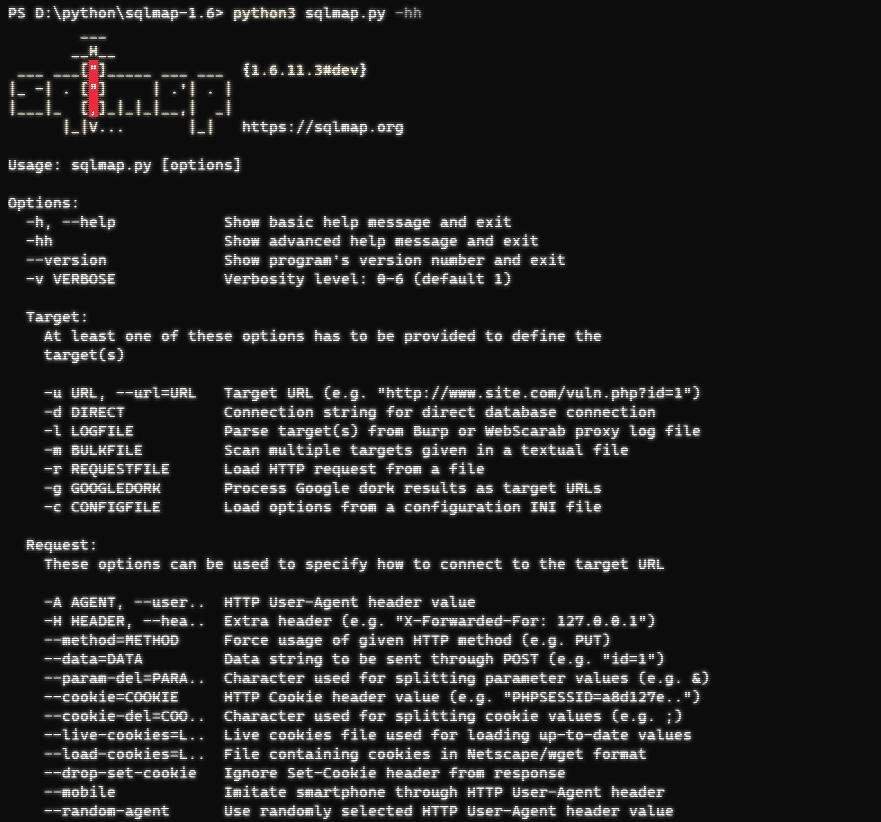

python3 sqlmap.py -hh

Options

-h,–help 显示基础帮助信息

-hh 显示高级帮助信息

–version 显示版本信息

-v 输出信息的级别 0-6(默认为1)

Target

必须提供至少一个的以下选项来作为目标

-u URL, --url=URL 目标url (e.g.“http://www.site.com/vuln.php?id=1”)

-d DIRECT 用于直接数据库连接的连接字符串

-l LOGFILE 从Burp或WebScarab代理日志文件解析目标

-m BULKFILE 扫描文本文件中给定的多个目标

-r REQUESTFILE 从文件加载HTTP请求

-g GOOGLEDORK 将谷歌结果处理为目标url

-c CONFIGFILE 从INI配置文件加载选项

Reques

这些选项可用于指定如何连接到目标URL

-A AGENT, --user… 指定HTTP请求 User-Agent 报头值

-H HEADER, --hea… 其他header (e.g. “X-Forwarded-For:

127.0.0.1”)

–method=METHOD 强制使用给定的HTTP方法(e.g. PUT)

–data=DATA 通过POST发送的数据字符串 (e.g. “id=1”)

–param-del=PARA… 用于分割参数值的字符 (e.g. &)

–cookie=COOKIE HTTP Cookie 报头值 (e.g. “PHPSESSID=a8d127e…”)

–cookie-del=COO… 用于分割cookie值的字符 (e.g.

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)