Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

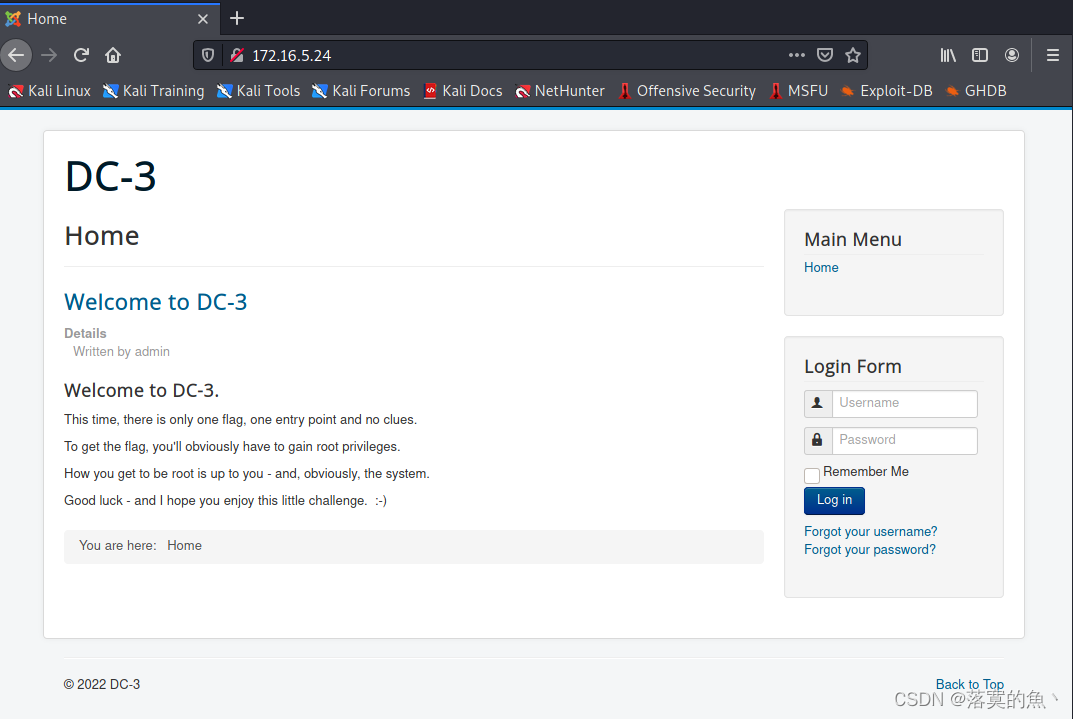

从靶机DC-3开始,只有一个最终的flag,只有拿到root权限才可以发现最终的flag。

Vulnhub靶机下载:

官网地址:http://www.five86.com/downloads/DC-3-2.zip

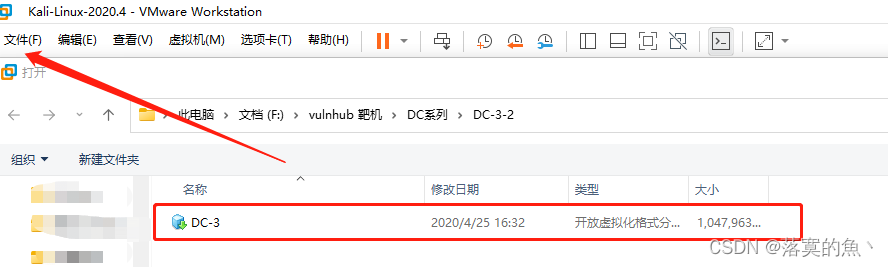

Vulnhub靶机安装:

下载好了把安装包解压 然后试用VMware即可。

Vulnhub靶机漏洞详解:

①:信息收集:

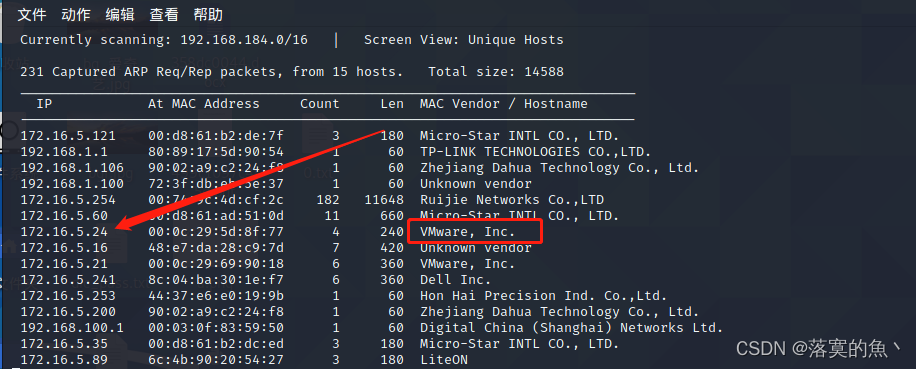

kali里使用netdiscover发现主机

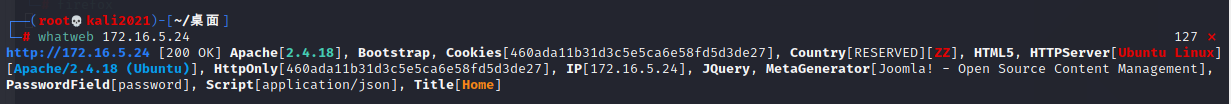

渗透机:kali IP :172.16.5.42 靶机IP :172.16.5.24

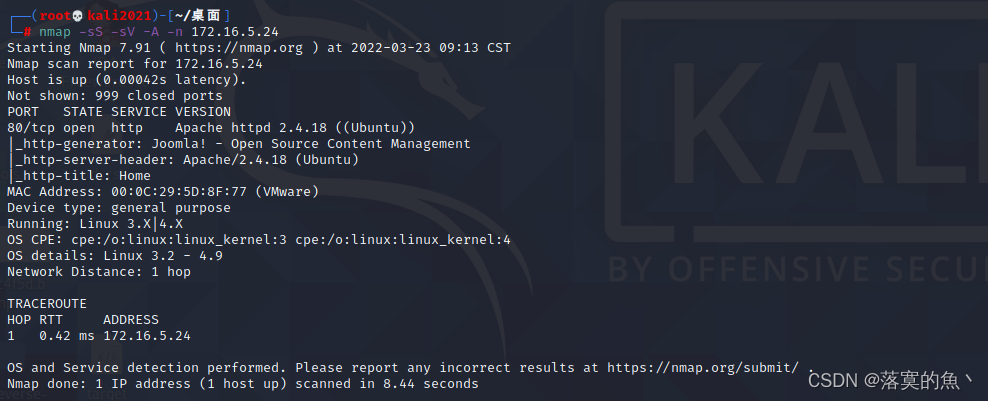

使用命令:nmap -sS -sV -A -n 172.16.5.24

就开了一个80端口,直接访问发现是Joomla 使用网站指纹工具whatweb识别靶机网址使用的web服务、系统版本、CMS系统等。

Joomla!是一套全球知名的内容管理系统,Joomla!是使用PHP语言加上MySQL数据库所开发的软件系统。

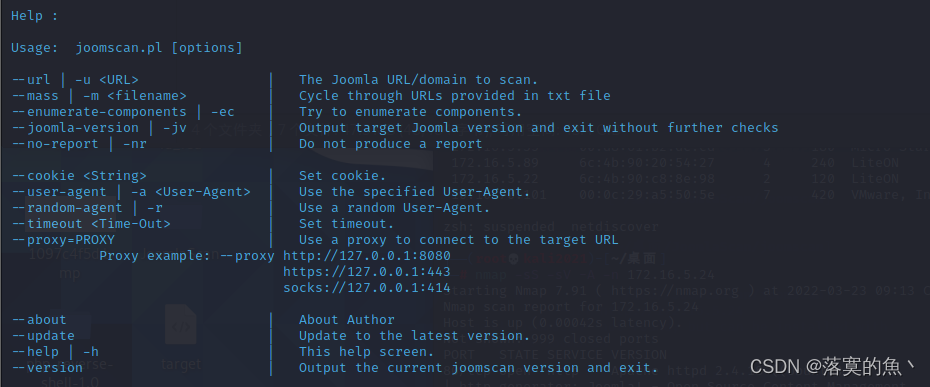

这里需要使用一个工具joomscan 因为最新kali没有 又去装了一下又学习了一下。

(JoomScan):是一个开源项目,旨在自动执行Joomla CMS部署中的漏洞检测和可靠性保证任务。该工具在Perl中实现,可以无缝轻松地扫描Joomla安装,同时通过其轻量级和模块化架构留下最小的占地面积。它不仅可以检测已知的攻击性漏洞,还能够检测到许多错误配置和管理员级别的缺陷,这些缺陷可被攻击者利用来破坏系统。

git clone https://github.com/rezasp/joomscan.git ##下载源码

cd joomscan ##进入路径

perl joomscan.pl ##运行

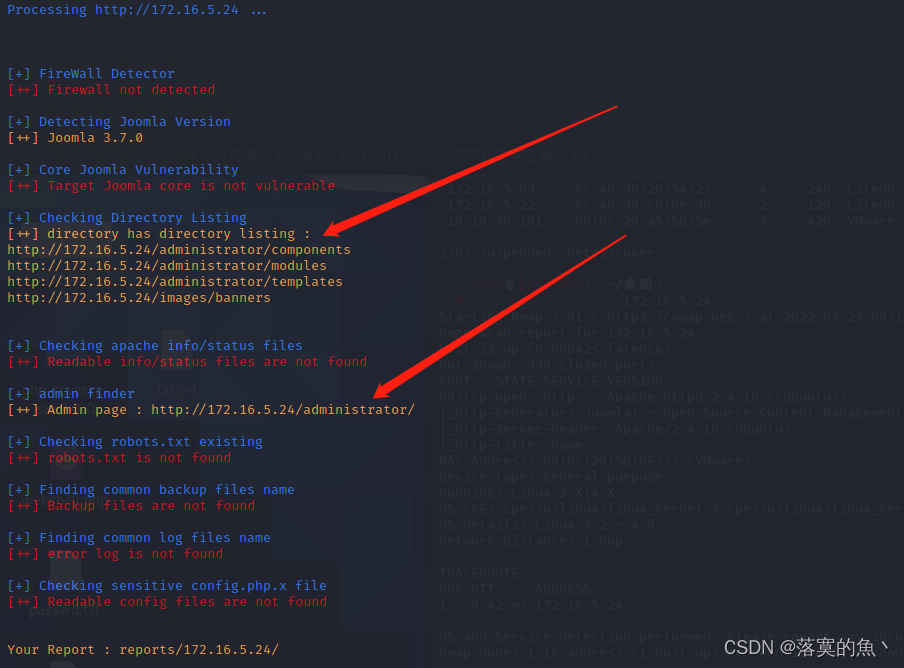

一些最基本的参数 使用命令:perl joomscan.pl --url 172.16.5.24

通过上面的 探测我们可以知道Joomla 的版本 3.7.0 以及CMS的后台地址/administrator/ (说明工具还是强大的,爆赞

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)