终于忙完初稿,开心地写一篇博客。 您可能之前看到过我写的类似文章,为什么还要重复撰写呢?只是想更好地帮助初学者了解病毒逆向分析和系统安全,更加成体系且不破坏之前的系列。因此,我重新开设了这个专栏,准备系统整理和深入学习系统安全、逆向分析和恶意代码检测,“系统安全”系列文章会更加聚焦,更加系统,更加深入,也是作者的慢慢成长史。换专业确实挺难的,逆向分析也是块硬骨头,但我也试试,看看自己未来四年究竟能将它学到什么程度,漫漫长征路,偏向虎山行。享受过程,一起加油~

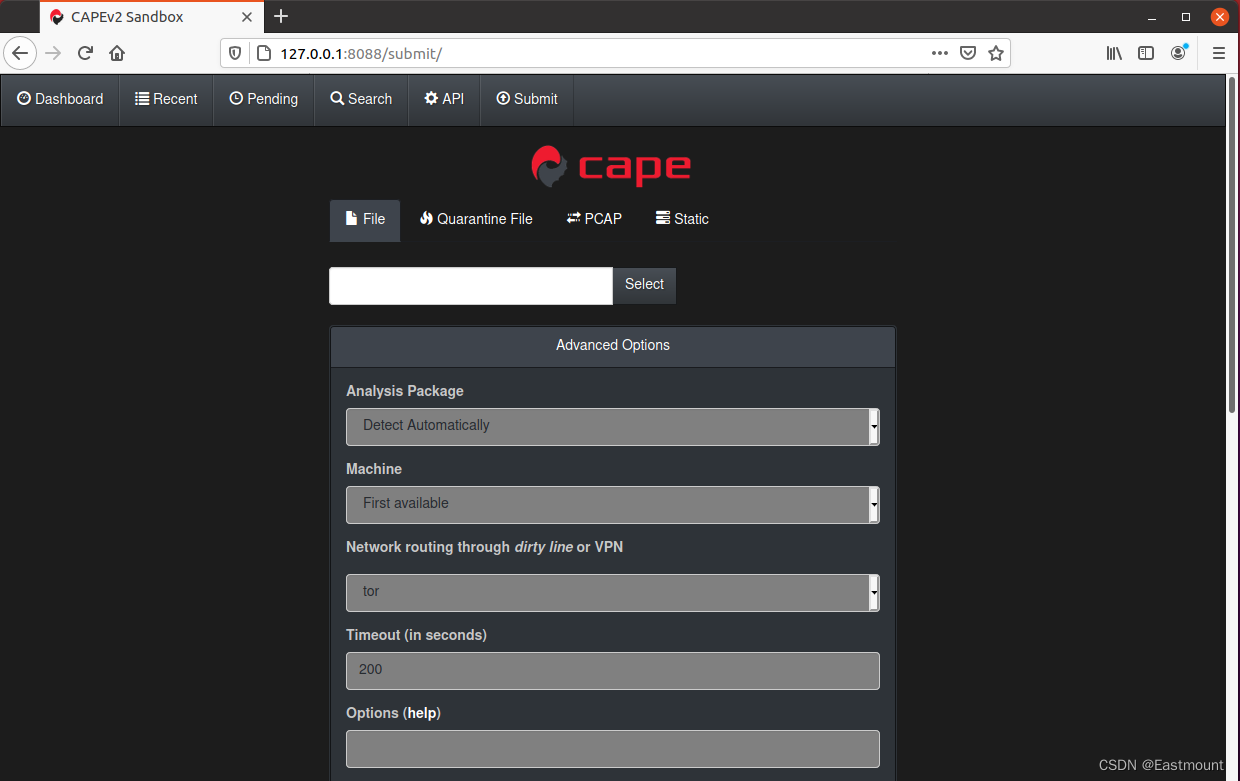

前文详细介绍Cape沙箱批量分析,通过调用Python脚本文件submit.py来实施批量处理。这篇文章将讲解如何将Cape沙箱分析结果Report报告的API序列批量提取,主要是提取Json文件的内容并存储至指定位置。基础性文章,希望对您有帮助,如果存在错误或不足之处,还请海涵。且看且珍惜!

通常批量分析的结果如下图所示,每个样本对应一个文件夹,并且Reports文件夹中具有四个文件,它们对应样本沙箱分析的结果。