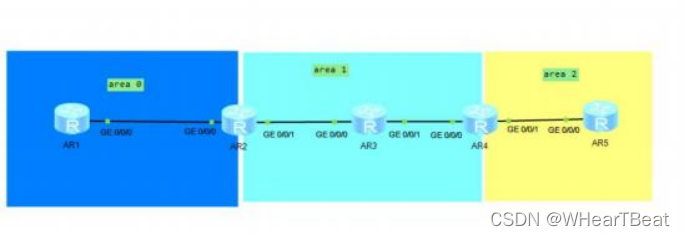

OSPF的不规则区域

OSPF区域划分的要求:

1,区域之间必须存在ABR;

2,区域划分必须按照星型拓扑结构来进行划分;

常见的不规则区域:

1,远离骨干的非骨干区域

2,不连续骨干区域

远离骨干的非骨干区域

1,使用VPN隧道

直接在非法的ABR上面搭建一条到达骨干区域的隧道, 相当于直 接把非法的ABR连接在骨干区域, 之后将接口在骨干区域进行激 活, 就将一个非法的ABR变成合法的ABR,则可以正常的进行路由 转发。实现不规则区域的通信。

需要注意的点:

1,当一台ABR同时连接骨干区域和多个非骨干区域时, 非骨干区 域之间将直接通过这个ABR来传递路由信息, 而不需要经过骨干 区域。

2,当路由信息同时从骨干区域和非骨干区域学到, 设备将无条 件选择骨干区域发来的信息, 而不要非骨干发来的信息, 即使骨 干区域发送的信息开销值更大。

缺点:

1,由于OSPF会优先选择骨干区域学来的路由信息, 所以, 可能 会造成选路不佳的问题;

2,通过隧道连接后, 非法的ABR变成合法的ABR后, 将会直接通 过区域0学到骨干区域的路由信息, 也会通过区域1学到区域0的路由信息, 导致重复更新的产生。

3,因为虚链路的存在, AR2和AR4之间也需要建立邻居关系, 所 以, 导致邻居间周期性的数据都需要穿越AREA 1进行传递, 会对 区域1的资源造成额外的损耗。

2,使用OSPF的虚链路来完成信息传递

虚链路的配置是在虚链路需要穿过的区域内进行配置。

[r4-ospf-1-area-0.0.0.1]vlink-peer 2.2.2.2 — 后面这个 2.2.2.2是需要建立虚链路的邻居的RID

注意: 虚链路需要双方同时建立才能生效。

虚链路永远属于区域0。

缺点:

1,因为虚链路的存在, AR2和AR4之间也需要建立邻居关系, 所 以, 导致邻居间周期性的数据都需要穿越AREA 1进行传递, 会对 区域1的资源造成额外的损耗。

2,虚链路限制只能穿越一个区域

3,多进程双向重发布

我们重发布配置在运行不同协议的路由器上, OSPF把这样的路由 器称为ASBR(自治系统边界路由器/协议边界路由器)

缺点:

发布进来的路由均为域外路由, 可控性较差。

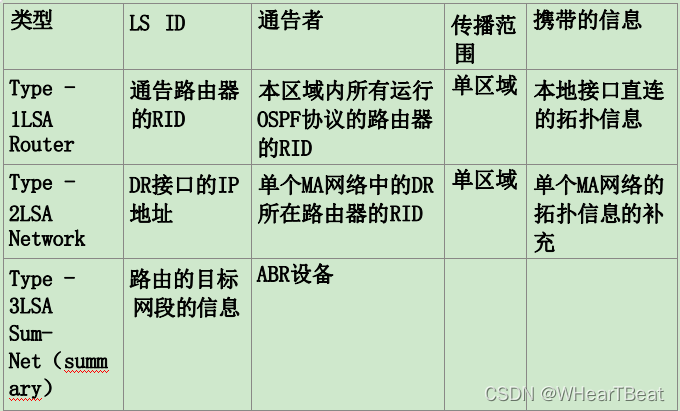

LSA头部内容:

TYPE — 描述LSA的类型(在OSPFV2中, LinkState ID — 链路状态标识符 — 信息。(一条LSA的名称)

主要需要掌握6中LSA类型) 其作用是用来标记一条LSA

— 因为不同类型的LSA获取LS ID的方式并不相同, 所以, 可能

会出现LS ID重复的情况。所以, 仅凭借LS ID并不能唯一的标识 出一条LSA。

AdvRouter — 通告路由器 — 标识发送该LSA信息的路由器的 RID。

以上三个参数称为LSA“三元组” ---- 可以唯一的标识出一条LSA信息。

OSPF的周期更新 — 30MIN(1800S) — 组步调计时器 —

300S ---- 正常情况下, 当一条LSA信息的老化时间达到1800S时, 将 进行周期更新。但是, 如果开启了组步调计时器后, 达到1800S时, 将不进行周期更新, 而是再等待300S(组步调计时器) ,当老化时间 到达2100S时, 再进行周期更新, 并且更新时同时将LSDB中所有老化 时间在1800S - 2100S区间内的LSA信息一起更新。

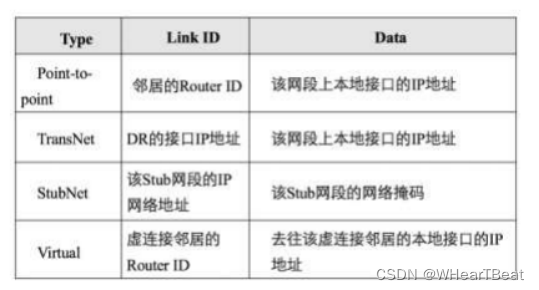

Type - 1LSA — 网络内所有路由器都需要发送并且只发送一条。 LINK — 每一条LINK都是用来描述路由器的接口的连接情况。 一个接口可以使用多条LINK来进行描述。

LINK TYPE — 这个链路类型, 主要和接口连接的网络类型 有关, 他会根据具体接口的封装协议判断该接口连接在一个 什么样的网络上。

Type - 2LSA — 在对MA网络的描述中, 仅依靠1类LSA无法获取完整 的网络信息, 所以, 我们引入2类LSA来进行补充说明。 — 因为2类LSA携带的都是公共部分的信息, 所以, 一个MA网络中只需要一条2类 LSA即可, 并且, 要求该2类LSA由这个MA网络中DR发送。避免重复更 新。

OSPF规定, 所有传递路由的LSA信息必须经过拓扑信息(1类和2类 LSA)的验算。 — 通过拓扑信息找到路由信息的通告者