非对称加密

非对称加密使用两个密钥,一个是public key,一个是private key。通过某个算法,使得数据的加密和解密使用不同的密钥。因为用的是不同的密钥,所以称为非对称加密。非对称加密最著名的是RSA算法,这是以其发明者Rivest, Shamir 和Adleman命名。非对称加密算法里面的public key和private key在数学上是相关的,这样才能用一个加密,用另一个解密。不过,尽管是相关的,以现在的能力还无法从一个密钥,算出另一个密钥。

非对称加密的好处在于A可以保留private key,通过网络传递public key。这样,就算public key被C拦截了,因为没有private key,C还是没有办法完成信息的破解。

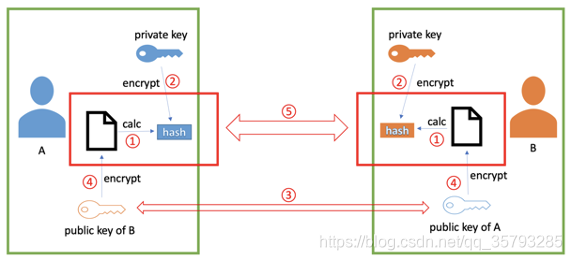

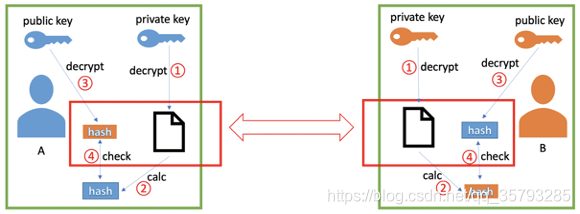

具体在使用中,A和B都各有一个public key和一个private key,这些key根据相应算法是已经生成好了的。private key保留在各自的本地,public key传给对方。A要给B发送网络数据,那么A先使用自己的private key(只有A知道)加密要发送数据的hash值(数字签名),之后再用B的public key加密数据。之后,A将加密的hash值和加密的数据再加一些其他的信息,发送给B。B收到了之后,先用自己的private key(只有B知道)解密数据,通过解密的数据计算出一个hash值,然后用A的public key解密hash值,对比两个hash值,以检验数据的完整性。

非对称加密的安全隐患

如果在一切的最开始,A和B通过网络交换public key。如果C在中间拦截了呢?假设有这种情况,C拦截了A和B的public key,又分别用自己的public key发给A和B。A和B并不知道,他们还以为这个public key来自对方。当A给B发消息时,A先用自己的private key加密数据的hash值,之后用C传来的假的public key加密数据,再发出去。C拦截到之后,先用C自己的private key解密数据,C就获取了A的原始信息!之后,C可以篡改数据内容,再用自己的private key加密数据的hash值,用之前拦截的B的public key加密数据,再发给B。B收到以后,先用自己的private key解密数据,再用C传来的假public key解密hash值,发现匹配。这样,B收到了一条来自C的假的信息,但是B还以为信息来自于A。中间人攻击仍然可能存在!

实际使用

非对称加密算法比对称加密算法要复杂的多,处理起来也要慢得多。如果所有的网络数据都用非对称加密算法来加密,那效率会很低。所以在实际中,非对称加密只会用来传递一条信息,那就是用于对称加密的密钥。当用于对称加密的密钥确定了,A和B还是通过对称加密算法进行网络通信。这样,既保证了网络通信的安全性,又不影响效率。。

所以,在现代,A和B之间要进行安全,省心的网络通信,需要经过以下几个步骤:

- 通过CA体系交换public key

- 通过非对称加密算法,交换用于对称加密的密钥

- 通过对称加密算法,加密正常的网络通信

参考:

https://zhuanlan.zhihu.com/p/36981565