一、实验环境

- 1、服务器端:kali Linux(192.168.50.86)

- 2、攻击者端:window 10(192.168.50.244)

- 3、受害者端:window 10(192.168.50.137)

- 4、安装phpstudy

二、使用工具和目标

三、开始复现

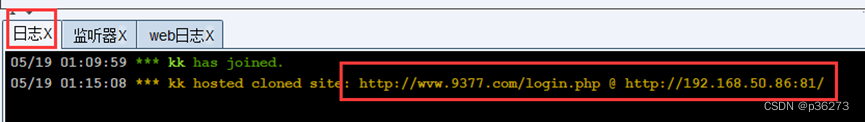

1、启动Cobalt Strike服务器端,打开Cobalt Strike客户端

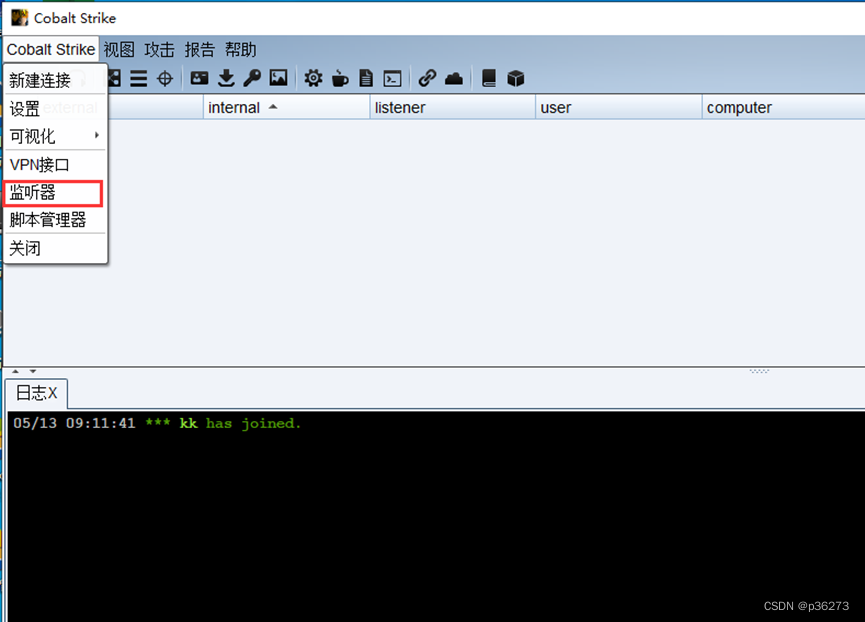

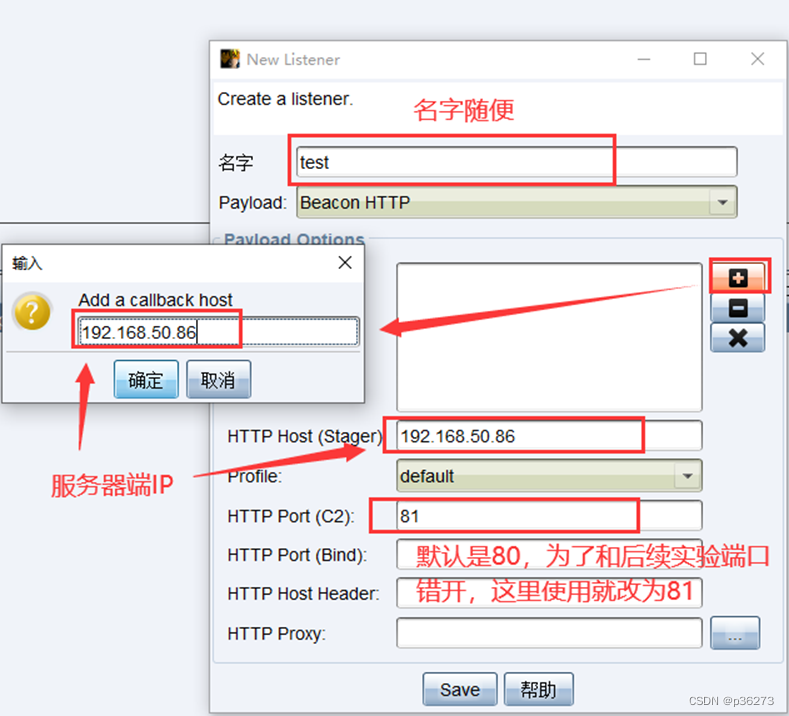

2、设置监听器

- name:为监听器名字,可任意

- payload:payload类型

- HTTP Hosts: shell反弹的主机,也就是我们kali的ip

- HTTP Hosts(Stager): Stager的马请求下载payload的地址

- HTTP Port(C2): C2监听的端口

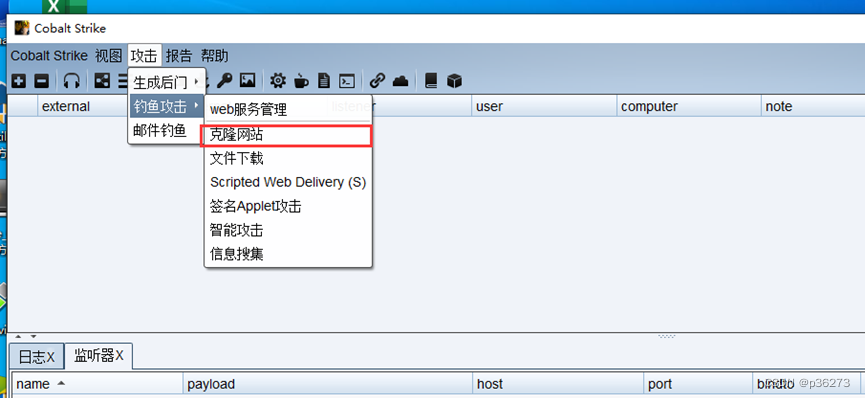

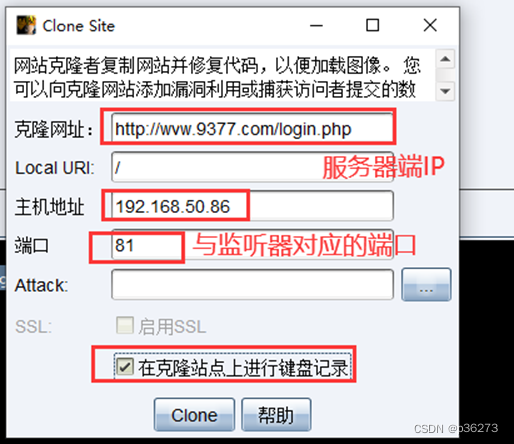

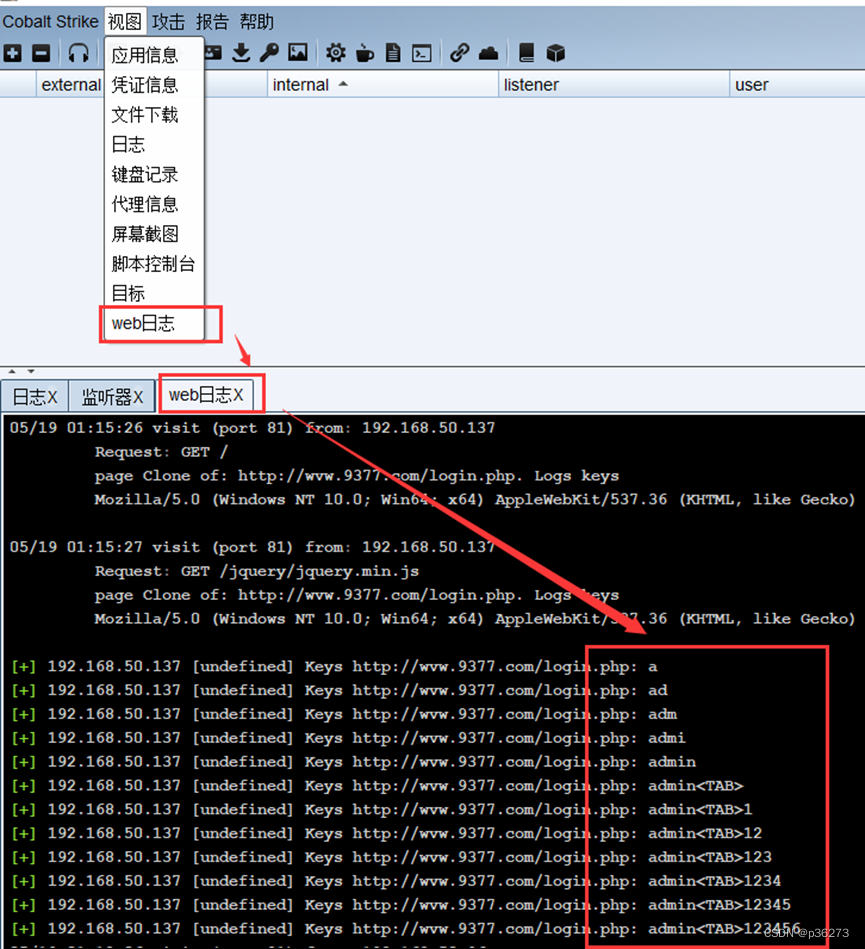

3、网站克隆

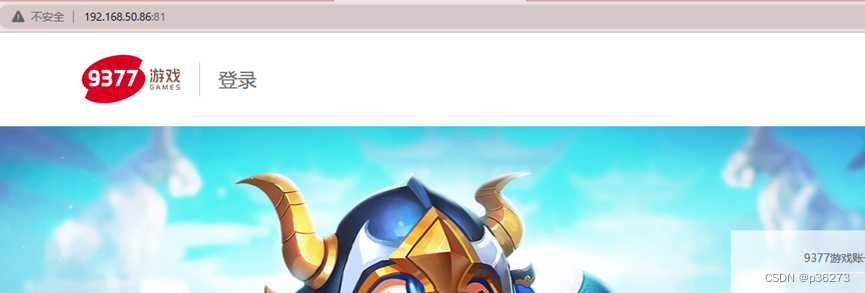

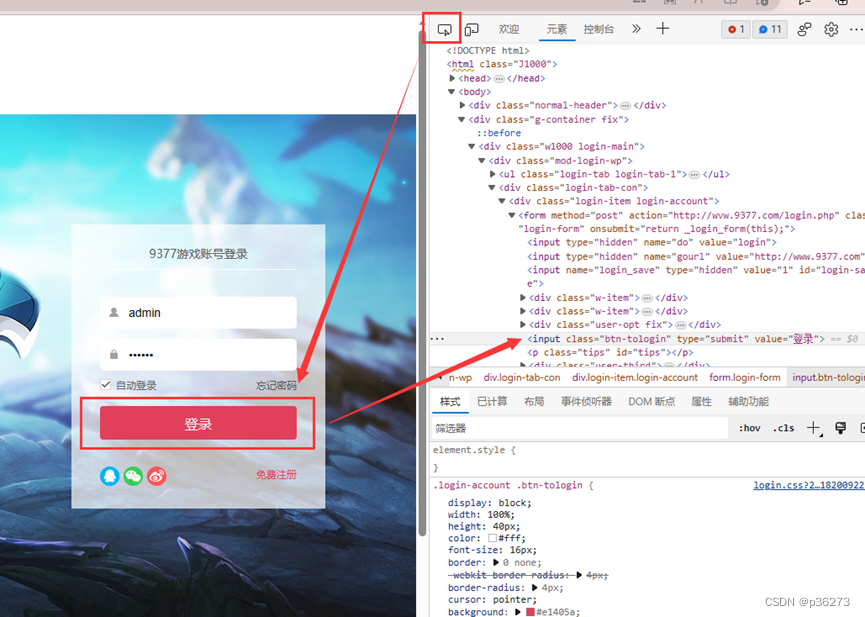

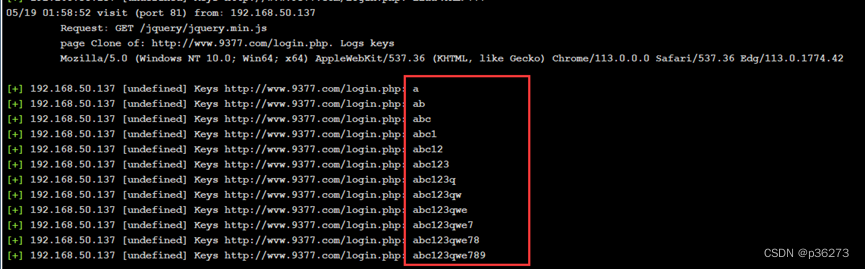

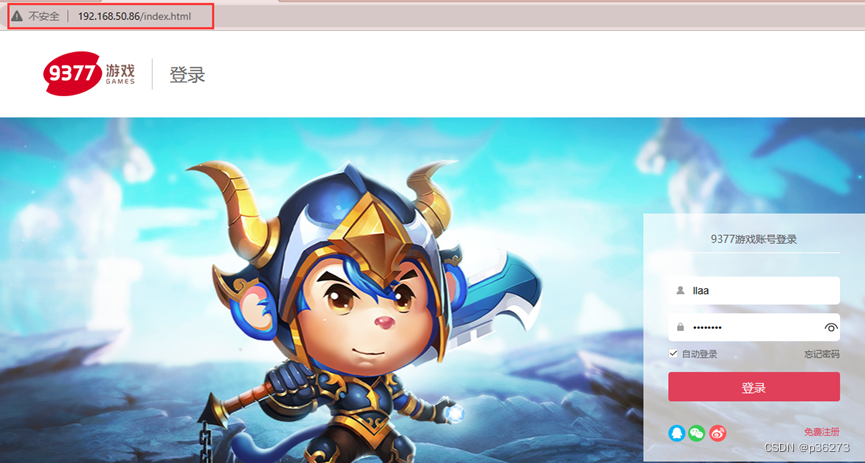

4、在受害者端输入克隆网站对应的ip

5、测试

- 在钓鱼网站上输入账号:admin,密码:123456

好家伙,钓鱼成功了

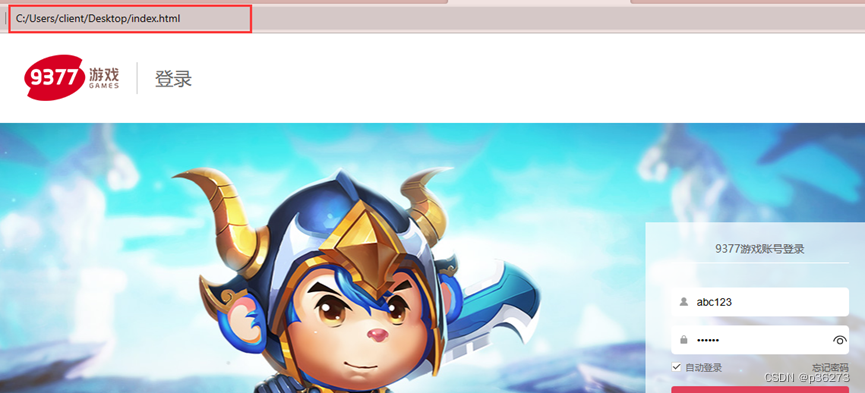

输入账号密码后,点击登录,会自动刷新跳回原来的登录页面,这个可能是CS平台自带的机制,不清楚的还以为是密码不正确导致登录失败呢。

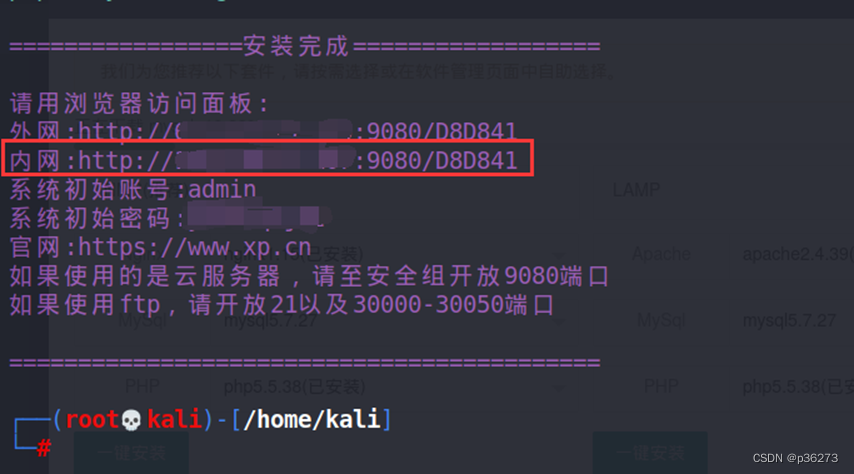

四、拓展:让钓鱼网址挂载在服务器上

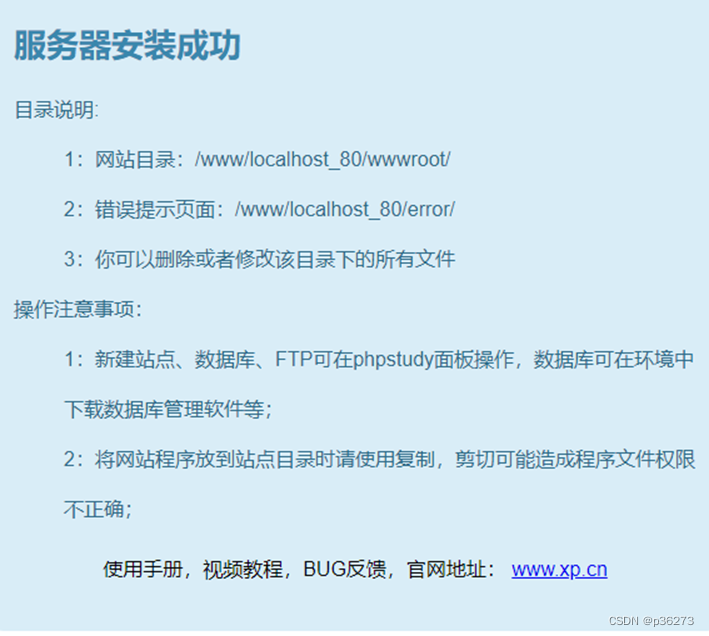

1、在服务器端kali Linux里面下载phpstudy

wget -O install.sh https://notdocker.xp.cn/install.sh && sudo bash install.sh

- 浏览器访问上图内网连接,如果使用的是服务器的话,那就访问外网连接,然后输入上图的账号密码,并且启动下图两个服务

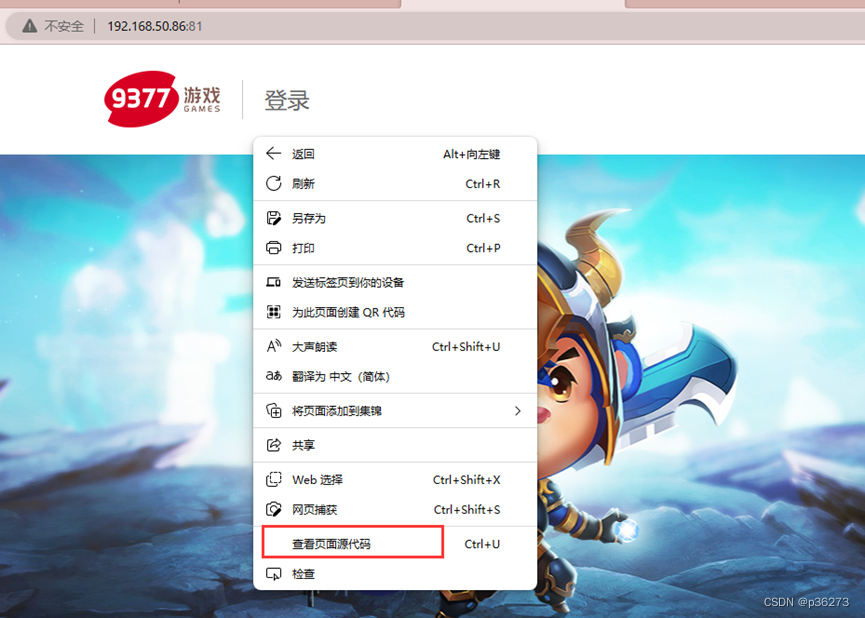

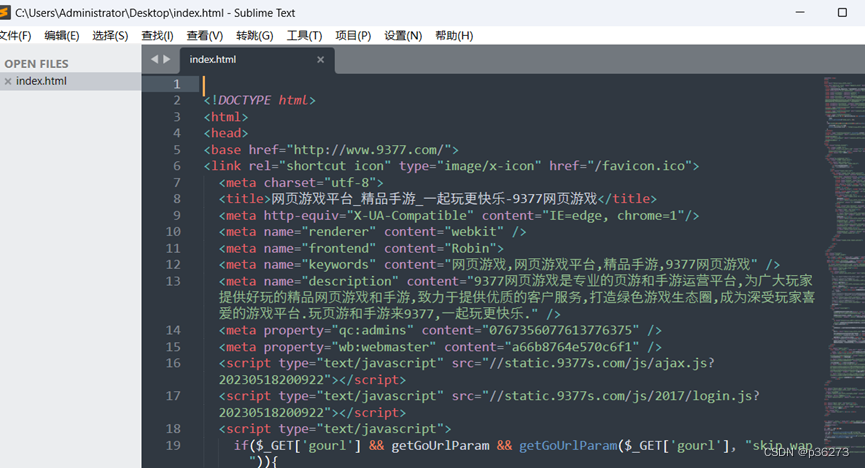

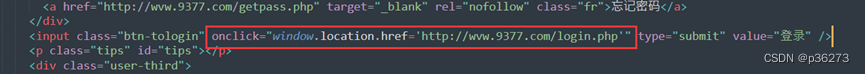

2、对上述生成的钓鱼网站在浏览器控制台查看源码

- 把代码全部复制下来,然后在编辑器中打开,我这里使用的是Sublime Text,文件命名为index.html

onclick="window.location.href='http://wvw.9377.com/login.php'"

3、把该钓鱼HTML文件拖到受害者端尝试打开

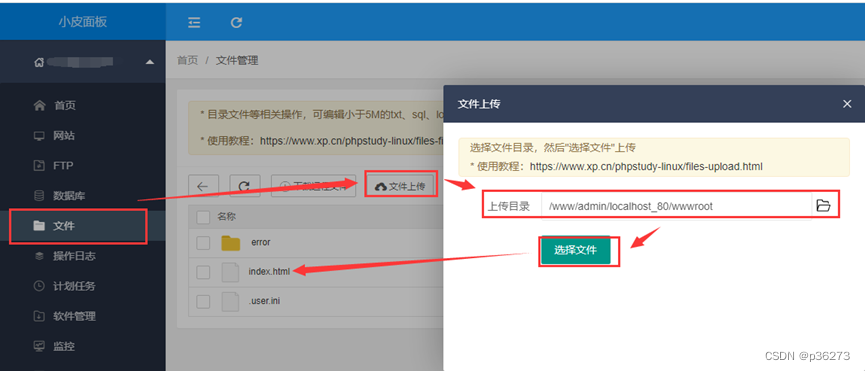

4、把钓鱼网站放到服务器上

- 回到攻击者端,上传该index.html到phpstudy中

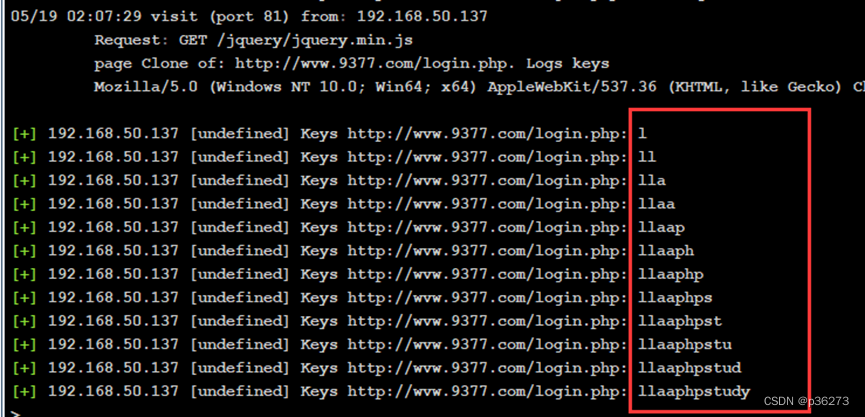

- 能打开,这时再次输入账号:llaa,密码:phpstudy

5、回到攻击者端查看cs的web日志,监听成功

这时候就是可以随时监听钓鱼网站,而不用每次都得克隆网址了