按照Windows基线检查模板检查设置windows安全机制:

| *windows基线检查选项及风险等级* |

|

|

|

| 编号 |

检查选项 |

风险等级 |

适用类型 |

|

|

|

|

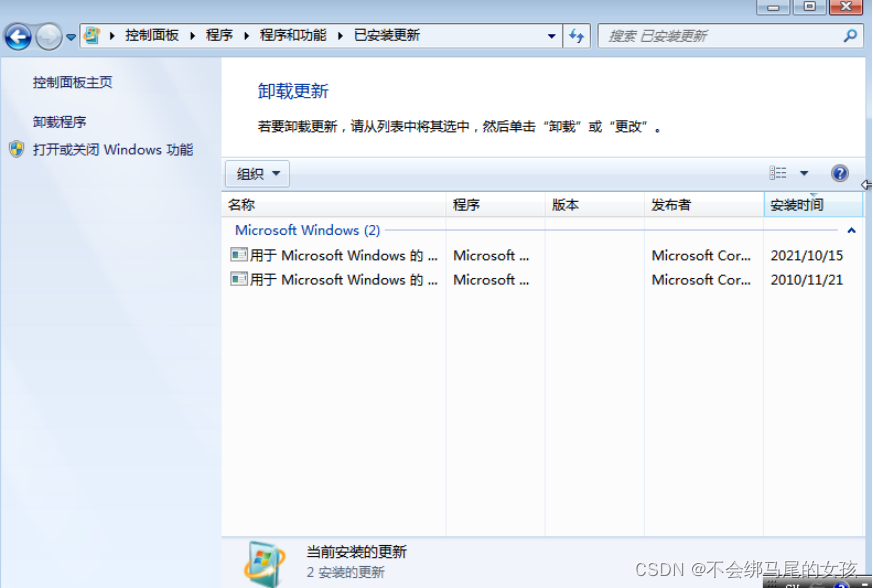

| 1 |

系统已安装最新的service pack |

Ⅰ |

|

| 2 |

系统已经安装了最新的安全补丁 |

Ⅰ |

|

| *本地安全策略检查选项及风险等级* |

|

|

|

| 1 |

密码策略:密码必须符合复杂性要求(启用) |

Ⅱ |

|

| 2 |

密码策略:密码长度的最小值(8) |

Ⅱ |

|

| 3 |

密码策略:密码最长使用期限(90天) |

Ⅱ |

|

| 4 |

密码策略:密码最短使用期限(1天) |

Ⅲ |

|

| 5 |

密码策略:强制密码历史(24) |

Ⅱ |

|

| 避免用户更改口令时使用以前使用过的口令,可以防止密码泄露 |

|

|

|

| 6 |

密码策略:用可还原的加密来存储密码(禁用) |

Ⅱ |

|

| 7 |

账户锁定策略:复位账户锁定计数器(15分钟之后) |

Ⅲ |

|

| 8 |

账户锁定策略:账户锁定时间(15分钟) |

Ⅲ |

|

| 9 |

账户锁定策略:账户锁定阈值(3次无效登录) |

Ⅲ |

|

| 10 |

审核策略:审核策略更改(成功或失败) |

Ⅳ |

|

| 11 |

审核策略:审核登录事件(成功或失败) |

Ⅳ |

|

| 12 |

审核策略:审核对象访问(失败) |

Ⅳ |

|

| 用于跟踪特定用户对特定文件的访问 |

|

|

|

| 13 |

审核策略:审核过程跟踪(可选) |

Ⅳ |

|

| 每次跟踪一个用户启动,停止或改变一个进程,该事件日志将会增长的非常快,建议仅在决定必要时才使用 |

|

|

|

| 14 |

审核策略:审核目录服务访问(未定义) |

Ⅳ |

|

| 仅域控制器才需要审计目录服务访问 |

|

|

|

| 15 |

审核策略:审核特权使用(失败) |

Ⅳ |

|

| 用户跟踪用户对超出赋予权限的使用 |

|

|

|

| 16 |

审核策略:审核系统时间(成功和失败) |

Ⅳ |

|

| 系统事件审核相当关键,包括启动和关闭计算机,或其他与安全相关的事件 |

|

|

|

| 17 |

审核策略:审核账户登录事件(成功和失败) |

Ⅳ |

|

| 18 |

审核策略:审核账户管理(成功和失败) |

Ⅳ |

|

| 用户跟踪账号的创建、改名、用户组的创建和改名,以及账号口令的更改等 |

|

|

|

| 19 |

安全选项:账户:来宾状态(已禁用) |

Ⅳ |

|

| 20 |

事件查看器:登录保持方式(需要时覆盖事件日志) |

Ⅳ |

|

| 21 |

事件查看器:安全日志的最大占用空间(80MB) |

Ⅳ |

|

| *安全选项检查选项及风险等级* |

|

|

|

| 1 |

Microsoft网络服务器:当登录时间用完时自动注销用户(启用) |

Ⅱ |

|

| 可以避免用户在不适合的时间登录到系统,或者用户登录到系统后忘记退出登录 |

|

|

|

| 2 |

Microsoft网络服务器:在挂起会话之前所需的空闲时间(小于等于30分钟) |

Ⅳ |

|

| 3 |

Microsoft网络客户端:发送未加密的密码到第三方SMB服务器(禁用) |

Ⅲ |

|

| 4 |

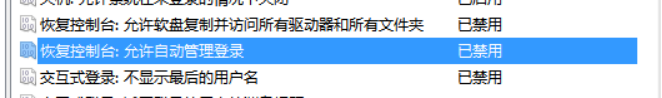

故障恢复控制台:允许对所有驱动器和文件夹进行软盘复制和访问(禁用) |

Ⅳ |

|

| windows2000控制台恢复的另一个特性是它禁止访问硬盘启动器上的所有文件和目录。它仅允许访问每个卷的根目录和systemroot%目录及子目录,即便这样,它还限制不允许把硬盘启动器上的文件复制到软盘上 |

|

|

|

| 5 |

故障恢复控制台:允许自动系统管理级登录(禁用) |

Ⅲ |

|

| 恢复控制台是windows2000的一个新特性,它在一个不能启动的系统上给出一个受限的命令行访问界面。该特性可能会导致任何可以重启系统的人绕过账号口令限制和其他安全设置而访问系统 |

|

|

|

| 6 |

关机:清除虚拟内存页面文件(文件) |

Ⅲ |

|

| 7 |

关机:允许系统在未登陆前关机(禁用) |

Ⅲ |

|

| 8 |

交互式登陆:不显示上次的用户名(启用) |

Ⅳ |

|

| 9 |

交互式登陆:不需要按ctrl+alt+delete组合件(禁用) |

|

|

| 10 |

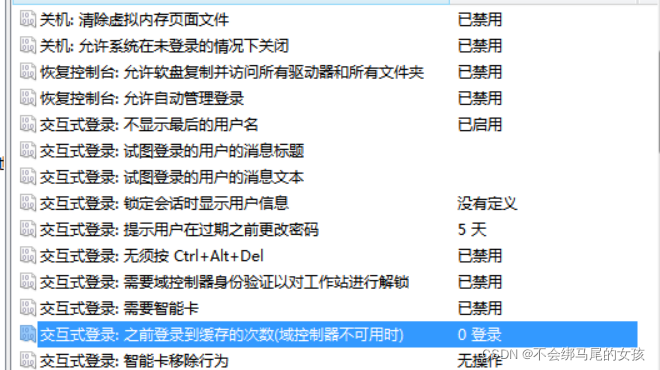

交互式登陆:可被缓存的前次登陆个数(域控制器不可用的情况下)(0) |

|

|

| 11 |

账户:重命名系统管理员账户(除了Administrator的其他名称) |

Ⅲ |

|

| *注册表检查选项及风险等级* |

|

|

|

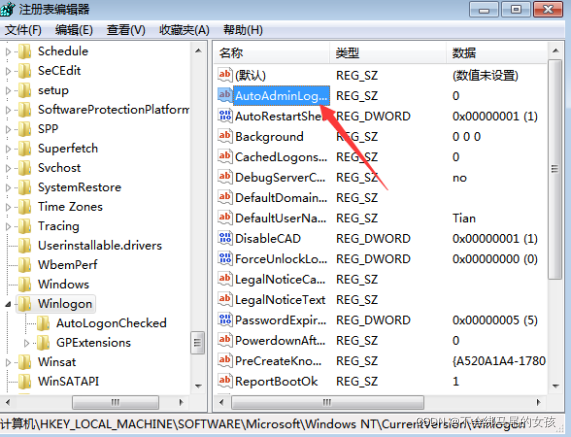

| 1 |

禁止自动登陆HKLM\Software\Microsoft\windowsNT\CurrentVersion\Winlogon\AutoAdminLogon(REG_DWORD)0 |

Ⅲ |

|

| 自动登陆会将用户名和口令以明文的形式保存在注册表中 |

|

|

|

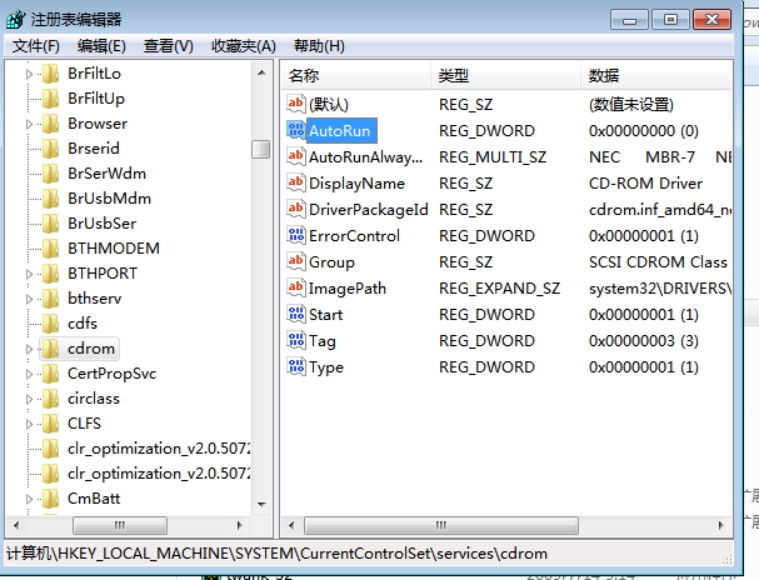

| 2 |

禁止CD自动运行:HKLM\System\CurrentControlSet\Services\Cdrom\Autorun(REG_DWORD)0 |

Ⅲ |

|

| 防止CD上可能的恶意程序被自动运行 |

|

|

|

| 3 |

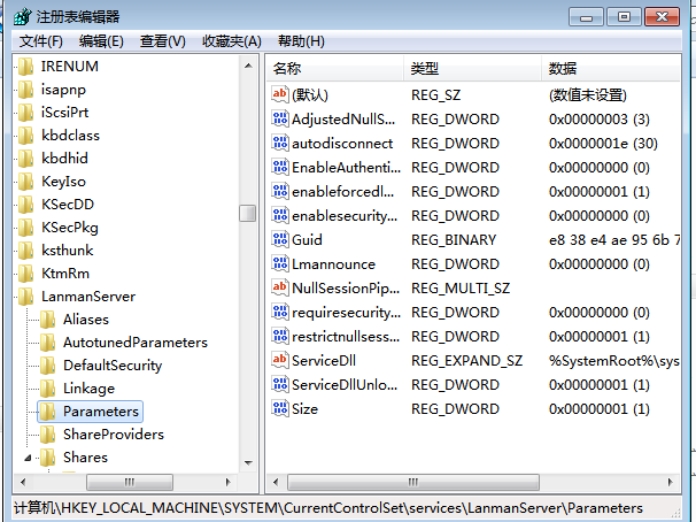

删除服务器上的管理员共享:HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters\AutoShareServer(REG_DWORD)0 |

Ⅱ |

|

| 4 |

每个windowsNT/2000机器在安装后都默认存在“管理员共享”,它们被限制只允许管理员使用,但是它们会在网络上以Admin

、

c

、c

、c等来暴露每个卷的根目录和%systemroot%目录 |

Ⅱ |

|

| 5 |

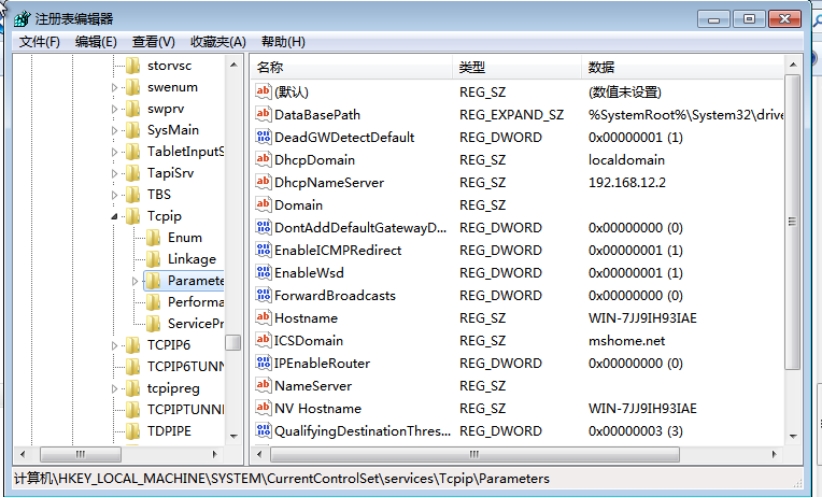

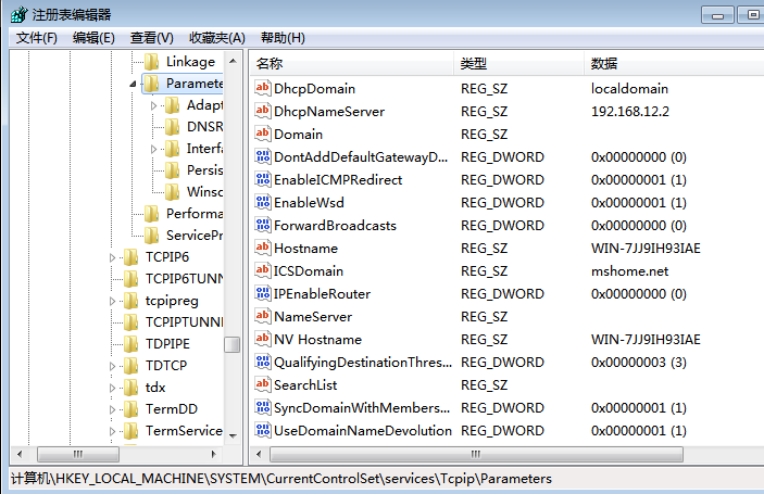

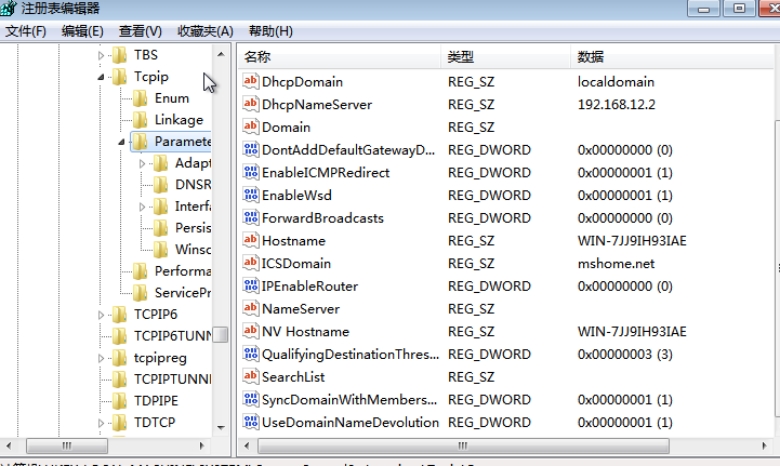

帮助防止碎片包攻击:HKLM\System\CurrentControlSet\Services\Tcpip\Parameters\EnablePMTUDiscovery(REG_DWORD)1 |

Ⅲ |

|

| 6 |

防止SYN Flood攻击:HKLM\System\CurrentControlSet\Services\Tcpip\SynAttackProtect(REG_DWORD)2 |

Ⅳ |

|

| 7 |

SYN攻击保护-管理TCP半开sockets的最大数目:HKLM\System\CurrentControlSet\Services\Tcpip\Parameter\TcpMaxHalfOpen(REG_DWORD)100或500 |

Ⅳ |

|

| *其他检查选项及风险等级(1)* |

|

|

|

| 1 |

Alerter-禁止 |

Ⅲ |

|

| Alerter服务通常用于进程间发送信息,比如执行打印作业。它也用于和Messenger服务连接来在网络中的计算机间发送同样的信息 |

|

|

|

| 2 |

Clipbook-禁止 |

Ⅲ |

|

| Clipbook服务用于在网络上的机器间共享剪贴板上的信息。大多数情况下用户没有必要和其他机器共享这种信息 |

|

|

|

| 3 |

Computer Browser-禁止 |

Ⅲ |

|

| Computer Browser服务用于跟踪网络上一个域内的机器。它允许用户通过网上邻居来发现其不知道确切名称的共享资源。不幸的是它可以不通过任何授权就允许任何人浏览 |

|

|

|

| 4 |

Internet Connection Sharing-禁止 |

Ⅲ |

|

| 5 |

Messenger-禁止 |

Ⅲ |

|

| 6 |

Remote Registry Service-禁止 |

Ⅲ |

|

| 7 |

Routing and Remote Access-禁止 |

Ⅲ |

|

| 8 |

Simple MailTrasfer Protocol(SMTP)-禁止 |

Ⅲ |

|

| 该服务是IIS的一部分,应该被禁止或完全删除 |

|

|

|

| 9 |

Simple Network Management Protocol(SNMP)Services-禁止 |

Ⅲ |

|

| 10 |

Simple Network Management Protocol(SNMP) Trap-禁止 |

Ⅲ |

|

| 11 |

Telnet-禁止 |

Ⅲ |

|

| 12 |

World Wide Web Publishing Service-禁止 |

Ⅲ |

|

| *其他风险检查选项及风险等级(2)* |

|

|

|

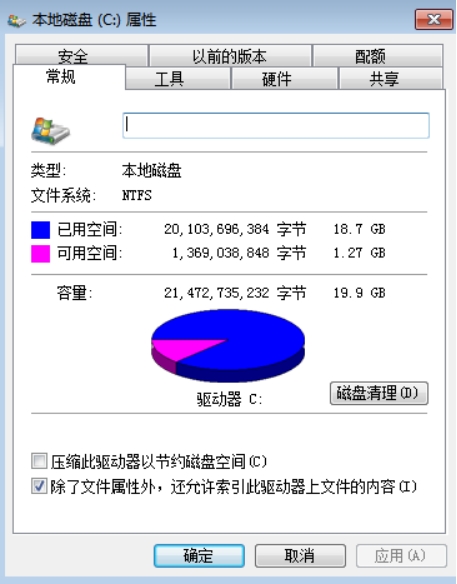

| 1 |

所有的磁盘卷使用NTFS文件系统 |

Ⅰ |

|

| NTFS文件系统具有更好的安全性,提供了强大的访问控制机制 |

|

|

|

| *个人版防火墙和防病毒软件的检查选项及风险等级(1)* |

|

|

|

| 1 |

已经安装第三方个人版防火墙 |

Ⅱ |

|

| 2 |

已经安装防病毒软件 |

Ⅰ |

|

| 3 |

防病毒软件的特征码和检查引擎已经更新到最新 |

Ⅰ |

|

| 4 |

防病毒软件已设置自动更新 |

Ⅲ |

|

| *个人版防火墙和防病毒软件的检查选项及风险等级(2)* |

|

|

|

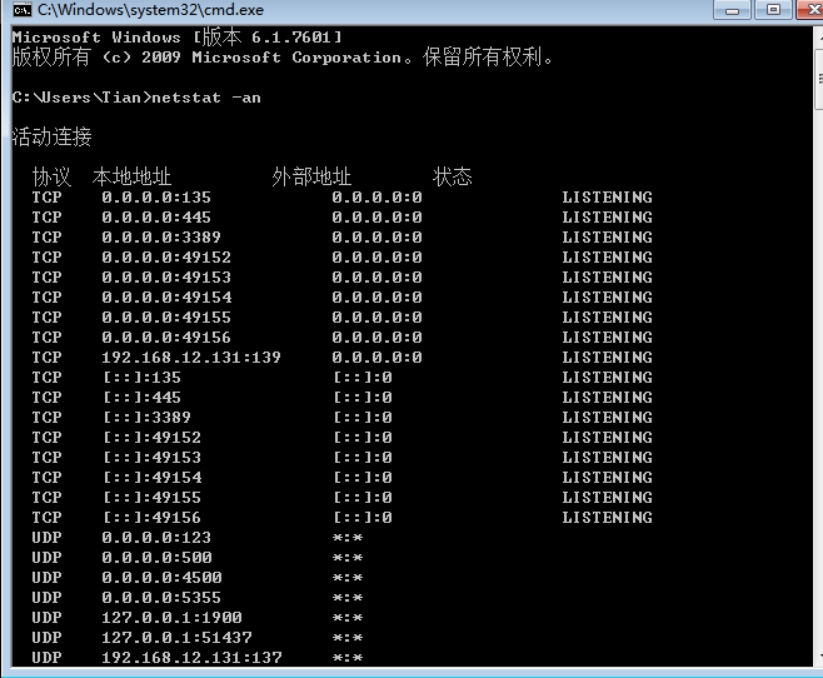

| 1 |

不存在异常端口(netstat -an)(netstat -anb) |

Ⅱ |

|

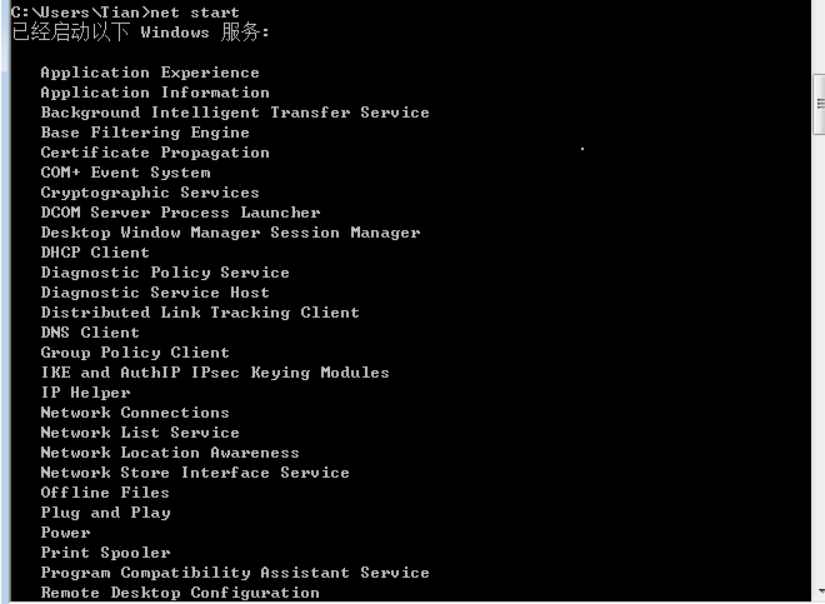

| 2 |

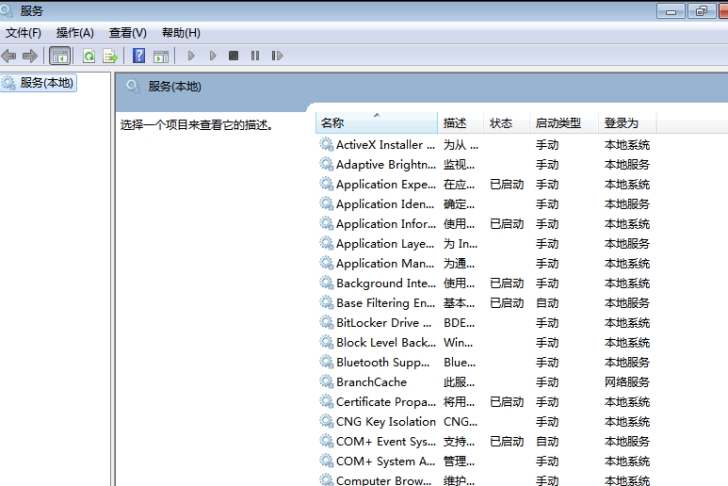

不存在异常服务(net start) |

Ⅰ |

|

| 3 |

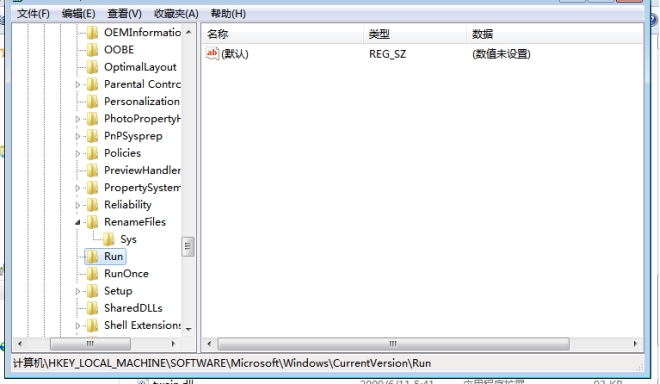

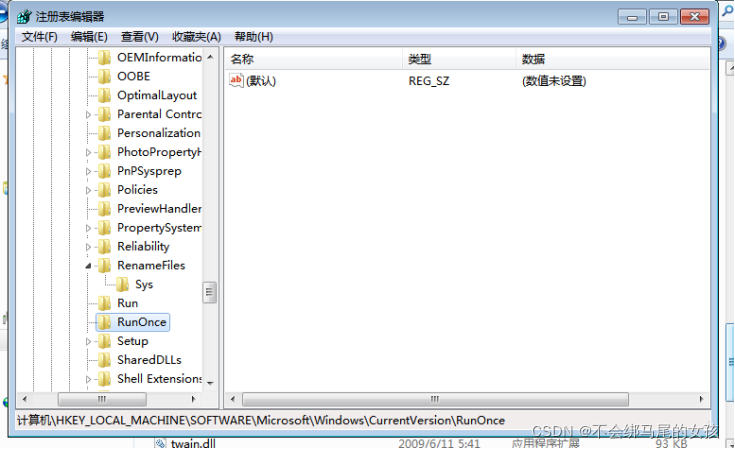

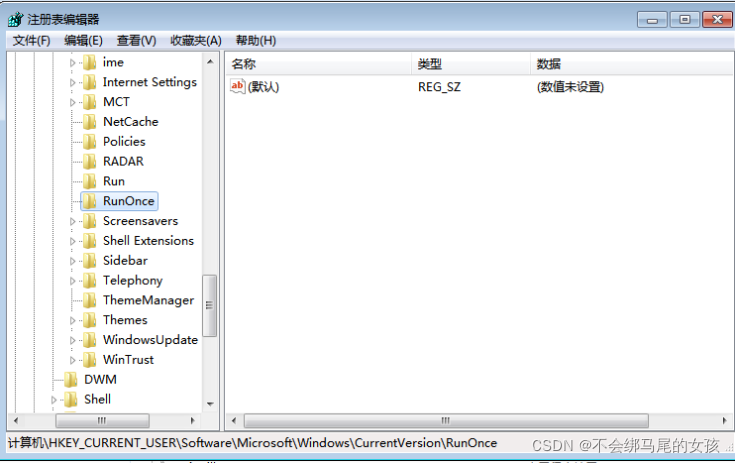

注册表的自动运行项中不存在异常程序HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce |

Ⅰ |

|

| 4 |

系统中不存在异常系统账号 |

Ⅰ |

|

| 5 |

打开杀毒软件的杀毒历史记录,不存在没被清除的病毒 |

Ⅰ |

|

| *个人版防火墙和防病毒软件的检查选项及风险等级(3)* |

|

|

|

| 1 |

在本地安全设置中,从远端系统强制关机只指派给Administrators组 |

Ⅰ |

|

| 2 |

在本地安全设置中,关闭系统仅指派给Administrators组 |

Ⅰ |

|

| 3 |

在本地安全设置中取得文件或其他对象的所有权仅指派给Administrators |

Ⅰ |

|

| 4 |

在本地安全设置中,配置指定授权用户允许本地登录此计算机 |

Ⅰ |

|

| 5 |

在组策略中,只允许授权账号从网络访问(包括网络共享等,但不包括终端服务)此计算机 |

Ⅰ |

|

| 6 |

启动windows系统的IP安全机制(IPSec)或网络连接上的TCP\IP筛选 |

Ⅰ |

|

| 7 |

启用windows xp和windows2003自带的防火墙。根据业务需要限定允许访问网络的应用程序和允许远程登录该设备的IP地址范围 |

Ⅰ |

|

| 8 |

设置带密码的屏幕保护程序,并将时间设定为5分钟 |

Ⅰ |

|

| 9 |

对于windows xp sp2及windows2003对windows操作系统程序和服务启用系统自带的DEP功能(数据执行保护),防止在受保护内存位置运行有害代码 |

Ⅰ |

|

| 10 |

如需启用SNMP服务,则修改默认的SNMP Community String设置 |

Ⅰ |

|

| 11 |

如需启用IIS服务,则将IIS升级到最新补丁 |

Ⅰ |

|

一、Windows基线检查

| 系统已安装最新的service pack |

|---|

| 系统已经安装了最新的安全补丁 |

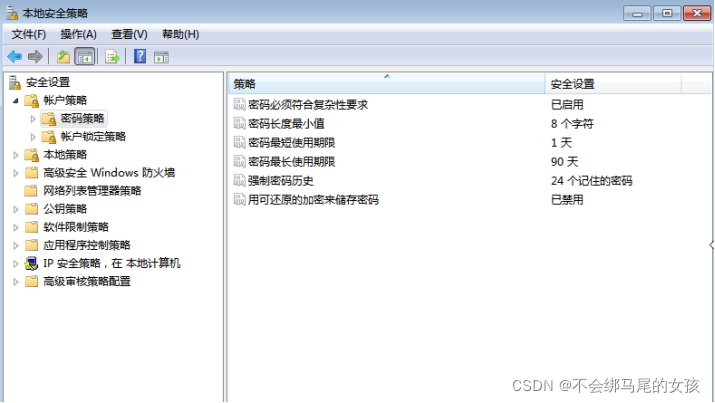

二、密码策略

| 1 |

密码策略:密码必须符合复杂性要求(启用) |

| 2 |

密码策略:密码长度的最小值(8) |

| 3 |

密码策略:密码最长使用期限(90天) |

| 4 |

密码策略:密码最短使用期限(1天) |

| 5 |

密码策略:强制密码历史(24) |

| 避免用户更改口令时使用以前使用过的口令,可以防止密码泄露 |

|

| 6 |

密码策略:用可还原的加密来存储密码(禁用) |

三、账户锁定策略

| 账户锁定策略:复位账户锁定计数器(15分钟之后) |

|---|

| 账户锁定策略:账户锁定时间(15分钟) |

| 账户锁定策略:账户锁定阈值(3次无效登录) |

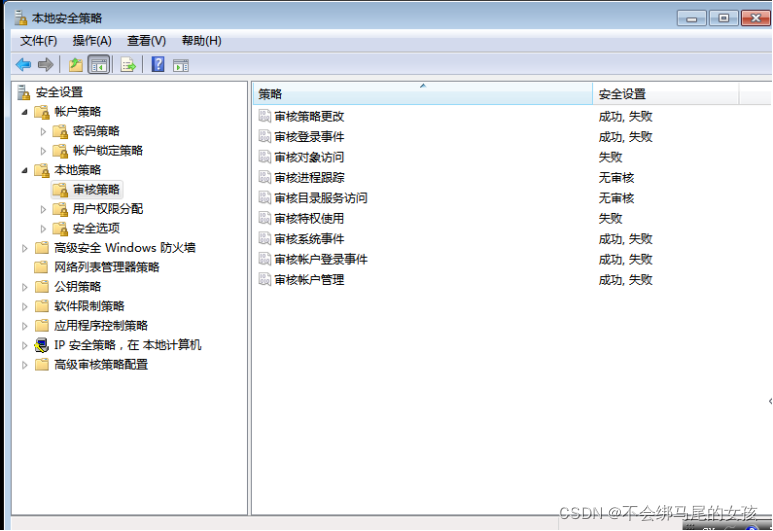

四、审核策略

| 审核策略:审核策略更改(成功或失败) |

|---|

| 审核策略:审核登录事件(成功或失败) |

| 审核策略:审核对象访问(失败) |

| 用于跟踪特定用户对特定文件的访问 |

| 审核策略:审核过程跟踪(可选) |

| 每次跟踪一个用户启动,停止或改变一个进程,该事件日志将会增长的非常快,建议仅在决定必要时才使用 |

| 审核策略:审核目录服务访问(未定义) |

| 仅域控制器才需要审计目录服务访问 |

| 审核策略:审核特权使用(失败) |

| 用户跟踪用户对超出赋予权限的使用 |

| 审核策略:审核系统时间(成功和失败) |

| 系统事件审核相当关键,包括启动和关闭计算机,或其他与安全相关的事件 |

| 审核策略:审核账户登录事件(成功和失败) |

| 审核策略:审核账户管理(成功和失败) |

| 用户跟踪账号的创建、改名、用户组的创建和改名,以及账号口令的更改等 |

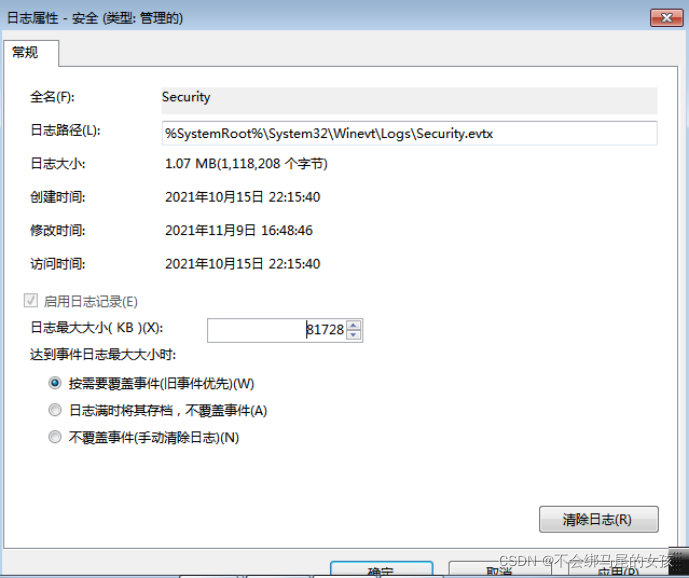

五、安全选择与事件查看器

| 安全选项:账户:来宾状态(已禁用) |

|---|

| 事件查看器:登录保持方式(需要时覆盖事件日志) |

| 事件查看器:安全日志的最大占用空间(80MB) |

六、安全检查选项

| Microsoft网络服务器:当登录时间用完时自动注销用户(启用) |

|---|

| 可以避免用户在不适合的时间登录到系统,或者用户登录到系统后忘记退出登录 |

| Microsoft网络服务器:在挂起会话之前所需的空闲时间(小于等于30分钟) |

| Microsoft网络客户端:发送未加密的密码到第三方SMB服务器(禁用) |

| 故障恢复控制台:允许对所有驱动器和文件夹进行软盘复制和访问(禁用) |

|---|

| windows2000控制台恢复的另一个特性是它禁止访问硬盘启动器上的所有文件和目录。它仅允许访问每个卷的根目录和systemroot%目录及子目录,即便这样,它还限制不允许把硬盘启动器上的文件复制到软盘上 |

| 故障恢复控制台:允许自动系统管理级登录(禁用) |

| 恢复控制台是windows2000的一个新特性,它在一个不能启动的系统上给出一个受限的命令行访问界面。该特性可能会导致任何可以重启系统的人绕过账号口令限制和其他安全设置而访问系统 |

| 关机:清除虚拟内存页面文件(文件) |

|---|

| 关机:允许系统在未登陆前关机(禁用) |

| 交互式登陆:不显示上次的用户名(启用) |

| 交互式登陆:不需要按ctrl+alt+delete组合件(禁用) |

| 交互式登陆:可被缓存的前次登陆个数(域控制器不可用的情况下)(0) |

| 账户:重命名系统管理员账户(除了Administrator的其他名称) |

七、注册表检查选项

| 禁止自动登陆HKLM\Software\Microsoft\windowsNT\CurrentVersion\Winlogon\AutoAdminLogon(REG_DWORD)0 |

|---|

| 自动登陆会将用户名和口令以明文的形式保存在注册表中 |

| 禁止CD自动运行:HKLM\System\CurrentControlSet\Services\Cdrom\Autorun(REG_DWORD)0 |

|---|

| 防止CD上可能的恶意程序被自动运行 |

| 删除服务器上的管理员共享:HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters\AutoShareServer(REG_DWORD)0 |

|---|

| 每个windowsNT/2000机器在安装后都默认存在“管理员共享”,它们被限制只允许管理员使用,但是它们会在网络上以Admin

、

c

、c

、c等来暴露每个卷的根目录和%systemroot%目录 |

帮助防止碎片包攻击:HKLM\System\CurrentControlSet\Services\Tcpip\Parameters\EnablePMTUDiscovery(REG_DWORD)1

防止SYN Flood攻击:HKLM\System\CurrentControlSet\Services\Tcpip\SynAttackProtect(REG_DWORD)2

SYN攻击保护-管理TCP半开sockets的最大数目:HKLM\System\CurrentControlSet\Services\Tcpip\Parameter\TcpMaxHalfOpen(REG_DWORD)100或500

八、其他检查选项

| Alerter-禁止 |

|---|

| Alerter服务通常用于进程间发送信息,比如执行打印作业。它也用于和Messenger服务连接来在网络中的计算机间发送同样的信息 |

| Clipbook-禁止 |

| Clipbook服务用于在网络上的机器间共享剪贴板上的信息。大多数情况下用户没有必要和其他机器共享这种信息 |

| Computer Browser-禁止 |

| Computer Browser服务用于跟踪网络上一个域内的机器。它允许用户通过网上邻居来发现其不知道确切名称的共享资源。不幸的是它可以不通过任何授权就允许任何人浏览 |

| Internet Connection Sharing-禁止 |

| Messenger-禁止 |

| Remote Registry Service-禁止 |

| Routing and Remote Access-禁止 |

| Simple MailTrasfer Protocol(SMTP)-禁止 |

| 该服务是IIS的一部分,应该被禁止或完全删除 |

| Simple Network Management Protocol(SNMP)Services-禁止 |

| Simple Network Management Protocol(SNMP) Trap-禁止 |

| Telnet-禁止 |

| World Wide Web Publishing Service-禁止 |

| 所有的磁盘卷使用NTFS文件系统 |

|---|

| NTFS文件系统具有更好的安全性,提供了强大的访问控制机制 |

九、****个人版防火墙和防病毒软件的检查选项****

| *个人版防火墙和防病毒软件的检查选项及风险等级(1)* |

|

|

|

| 1 |

已经安装第三方个人版防火墙 |

Ⅱ |

|

| 2 |

已经安装防病毒软件 |

Ⅰ |

|

| 3 |

防病毒软件的特征码和检查引擎已经更新到最新 |

Ⅰ |

|

| 4 |

防病毒软件已设置自动更新 |

Ⅲ |

|

| *个人版防火墙和防病毒软件的检查选项及风险等级(2)* |

|

|

|

| 1 |

不存在异常端口(netstat -an)(netstat -anb) |

Ⅱ |

|

| 2 |

不存在异常服务(net start) |

Ⅰ |

|

| 3 |

注册表的自动运行项中不存在异常程序HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce |

Ⅰ |

|

| 4 |

系统中不存在异常系统账号 |

Ⅰ |

|

| 5 |

打开杀毒软件的杀毒历史记录,不存在没被清除的病毒 |

Ⅰ |

|

| *个人版防火墙和防病毒软件的检查选项及风险等级(3)* |

|

|

|

| 1 |

在本地安全设置中,从远端系统强制关机只指派给Administrators组 |

Ⅰ |

|

| 2 |

在本地安全设置中,关闭系统仅指派给Administrators组 |

Ⅰ |

|

| 3 |

在本地安全设置中取得文件或其他对象的所有权仅指派给Administrators |

Ⅰ |

|

| 4 |

在本地安全设置中,配置指定授权用户允许本地登录此计算机 |

Ⅰ |

|

| 5 |

在组策略中,只允许授权账号从网络访问(包括网络共享等,但不包括终端服务)此计算机 |

Ⅰ |

|

启动windows系统的IP安全机制(IPSec)或网络连接上的TCP\IP筛选

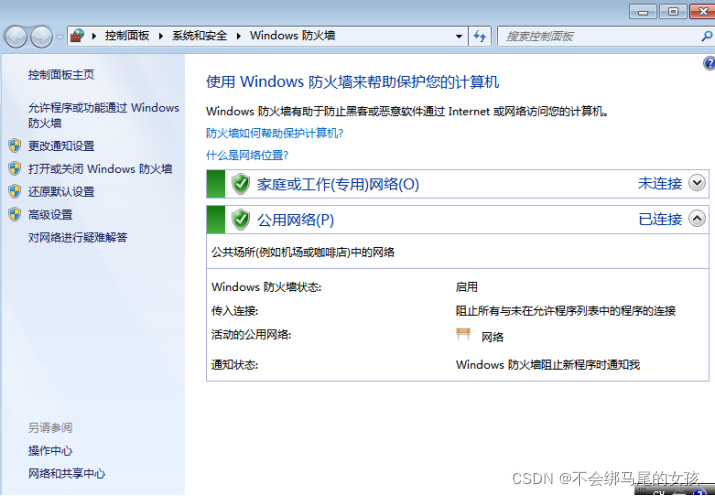

启用windows xp和windows2003自带的防火墙。根据业务需要限定允许访问网络的应用程序和允许远程登录该设备的IP地址范围

设置带密码的屏幕保护程序,并将时间设定为5分钟

对于windows xp sp2及windows2003对windows操作系统程序和服务启用系统自带的DEP功能(数据执行保护),防止在受保护内存位置运行有害代码

系统为windows 7

如需启用SNMP服务,则修改默认的SNMP Community String设置。不启用SNMP服务。

ows2003自带的防火墙。根据业务需要限定允许访问网络的应用程序和允许远程登录该设备的IP地址范围

[外链图片转存中…(img-JlewEEtL-1638580270895)]

设置带密码的屏幕保护程序,并将时间设定为5分钟

[外链图片转存中…(img-Syajzv3A-1638580270896)]

对于windows xp sp2及windows2003对windows操作系统程序和服务启用系统自带的DEP功能(数据执行保护),防止在受保护内存位置运行有害代码

系统为windows 7

如需启用SNMP服务,则修改默认的SNMP Community String设置。不启用SNMP服务。

如需启用IIS服务,则将IIS升级到最新补丁。不启用IIS服务。