本文针对人群

:很多朋友们接触安全都是通过书籍;网上流传的PDF;亦或是通过论坛里的文章,但可能经过了这样一段时间的学习,了解了一些常见漏洞的原理之后,对于漏洞挖掘还不是很清楚,甚至不明白如何下手…

可能你通过 sql-labs 初步掌握了sql注入,亦或是你通过 upload-labs 初步掌握了文件上传,或者你通过 DVWA 的学习初步掌握了其他一些常见漏洞。

但是他们都有一个弊端是:

你已经知道这个地方有漏洞,甚至你知道是什么类型的漏洞,你只要想办法利用这个漏洞就可以了

但是在进行漏洞挖掘的时候:

你往往不知道哪个地方有漏洞,或者说你不知道这个地方可能存在什么漏洞

这个时候你可能需要看一下

乌云镜像站

(大家可自行百度,谷歌)…通过一些前辈们的漏洞挖掘报告来了解一下:

你所掌握的漏洞的常见触发点在哪,或者说一个网站哪些地方具有漏洞

因为挖掘 SRC 不仅需要收集全面的资产,而且很多网站都有各式各样的 waf ,对于刚接触漏洞挖掘的朋友们来说就不是那么友好,所以对于刚接触漏洞挖掘的朋友们来说,在挖掘 SRC 之前,很多人都是从 补天; 漏洞盒子; 先知 慢慢走过来的。

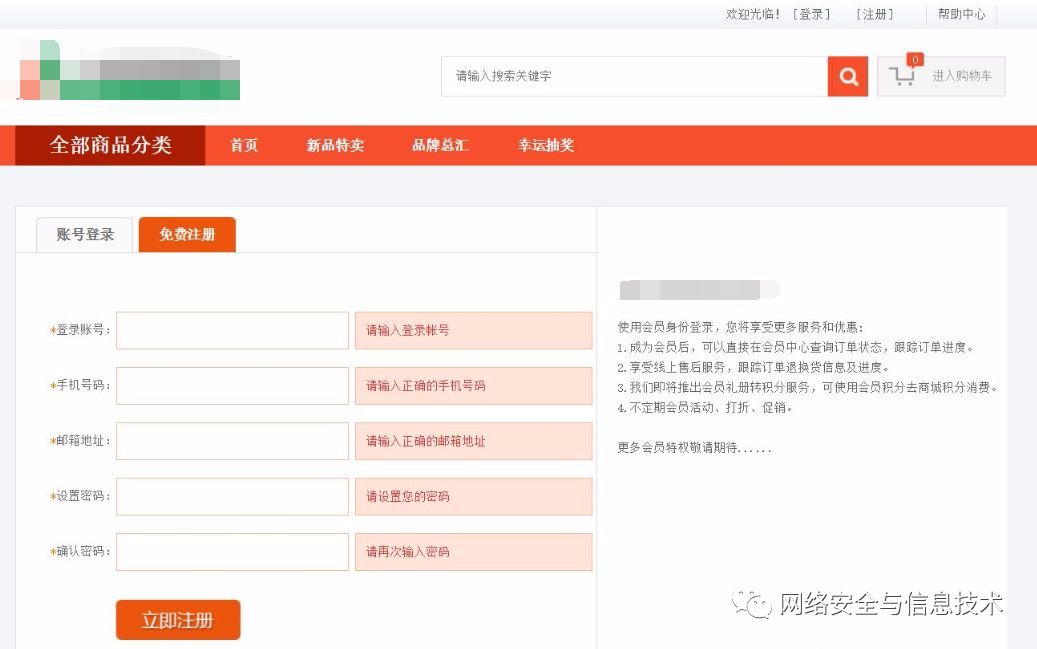

问:为什么要选择商城型网站的挖掘?

答:商城在日常的使用中比较普及(应该没有人没有用过淘宝吧…),功能点相对来说比较多,而且我们比较熟悉网站的功能点,一是不用去很麻烦的寻找网站的功能点,毕竟大家平常都要购物。二是商城的功能点相比于一些静态网站要多很多,因此可能产生的漏洞会相对较多,故而挖掘到漏洞的几率也会提升。

问:这样的网站从哪里找到呢?

答:站长之家,谷歌高级语法搜索

由于很多大佬往往在进行漏洞挖掘的过程中,都是凭借自己写的小工具,或者是直接凭借累积的经验对功能点进行定向的漏洞挖掘。这样的高效率漏洞挖掘显然不适合一些刚接触漏洞挖掘的朋友们,那么本文中我们就先抛开这些大佬们的工具。通过正常的购物流程来对商城进行漏洞挖掘,以大家日常的生活方式挖出漏洞。

因为一些特殊原因,本文就拿 淘宝 做例子来演示以购物流程来进行漏洞挖掘。本文涉及到的漏洞在淘宝中均不存在,但大家可以自行根据文章内容举一反三

登录过程

注册账号

啰嗦几句

在注册账号的时候,如果你不想因为你随手发出去的表单,而导致你的电话被打爆,可以使用一些在线接收短信的平台进行手机注册…(血和泪的教训)

因此在这里提供以下几个常用的短信接码平台

免费接收短信

http://www.smszk.com/

Z-SMS

http://www.z-sms.com/

GetFreeSMSNumber

https://getfreesmsnumber.com/

Free Online Phone

https://www.freeonlinephone.org/

10分钟邮箱

http://mail.bccto.me/

临时邮箱、临时电子邮箱、24小时邮箱

http://24mail.chacuo.net/

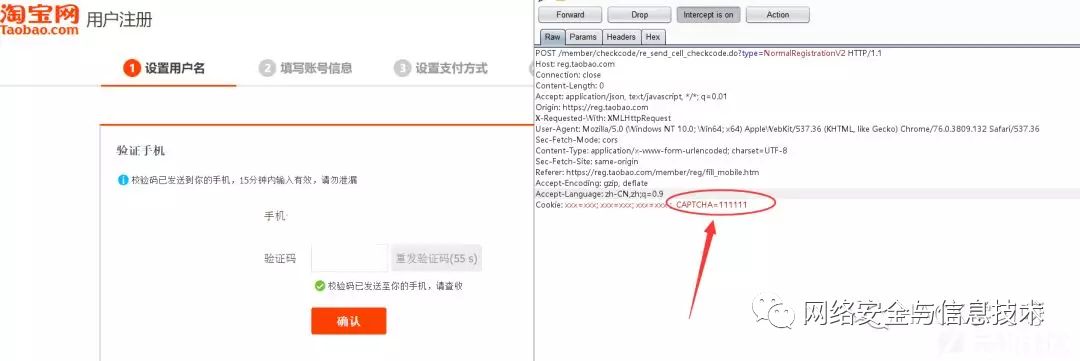

短信轰炸

在进行用户注册时存在发送短信的界面。发现

发送短信时不需要输入验证码才能发送

,且

不限制发送的验证码的次数

,或

发送验证码时存在绕过

绕过姿势:

挖洞技巧:绕过短信&邮箱轰炸限制以及后续

https://www.anquanke.com/post/id/93878

可根据现有情景自行使用绕过姿势

任意用户注册

偶遇过一个上古网站,注册账户时,并没有对注册的账户的手机号或者邮箱做出限制

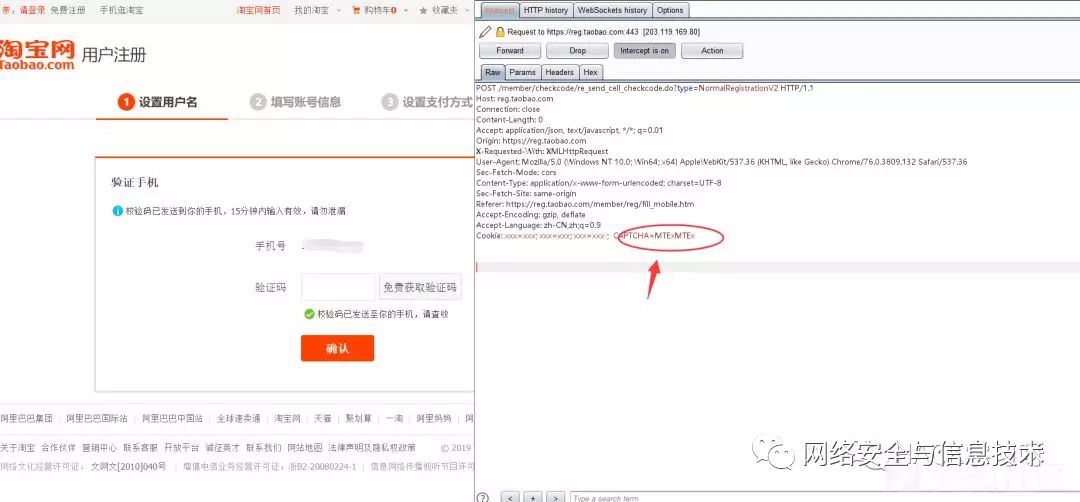

在进行用户注册的时候发送短信,抓包,发现包里直接有验证码

但是通常可能验证码会经过base64等编码手段进行编码,解码后也可直接获得验证码

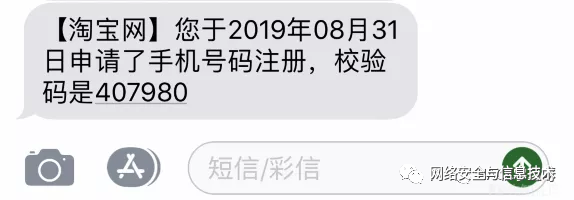

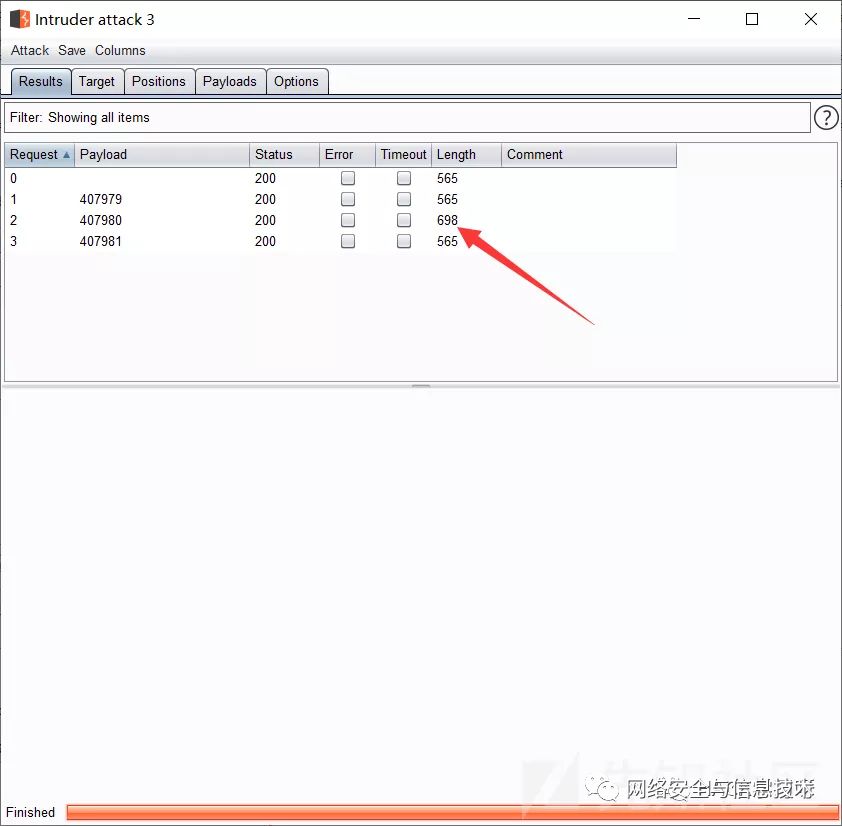

发现发送了一个验证码之后,后端没有限制输入错误的次数或者没有限制输入的时间

那么我们可以直接使用burpsuite里面的爆破模块进行爆破,可以直接爆破成功

可根据现有情景自行使用绕过姿势

URL跳转

发现淘宝登陆界面的URL为

https://login.taobao.com/member/login.jhtml?redirectURL=https%3A%2F%2Fwww.taobao.com

更改

redirectURL

参数后的值为你想恶意跳转到的URL,如:

https://www.baidu.com/

登陆成功后可跳转到百度页面

绕过姿势:

分享几个绕过URL跳转限制的思路

https://www.anquanke.com/post/id/94377

可根据现有情景自行使用绕过姿势

忘记密码

短信轰炸

参考注册账号时的短信轰炸

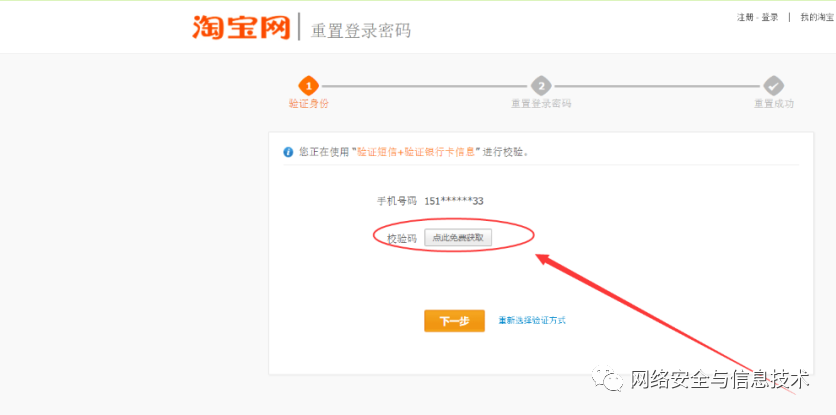

任意密码重置

参考任意用户注册进行验证码的Bypass

此外:还可以参考

任意用户密码重置的10种姿势

https://www.jianshu.com/p/f1dbd4482cc0

登录界面

暴力破解

经过对网站的测试,发现对登录次数失败没有限制,也没有验证码的限制,因此可以直接burpsuite跑大型字典,从而暴力破解账号密码

提供以下几个生成字典方式

-

Github上有很多收集好的字典

https://github.com/rootphantomer/Blasting_dictionary

更多的可以在Github上自行寻找

-

可能你需要生成一些特殊定制的

在线生成地址一:https://www.itxueke.com/tools/pass/#

在线生成地址二:http://xingchen.pythonanywhere.com/index

-

下面的py脚本你也可以尝试使用

pydictor

下载地址:https://github.com/LandGrey/pydictor

使用指南:https://www.ddosi.com/b172/

-

somd5 提供的字典:

https://www.somd5.com/download/dict/

越权

越权是个比较抽象的东西,在这里因为篇幅的原因就不展开论述了

进入商城

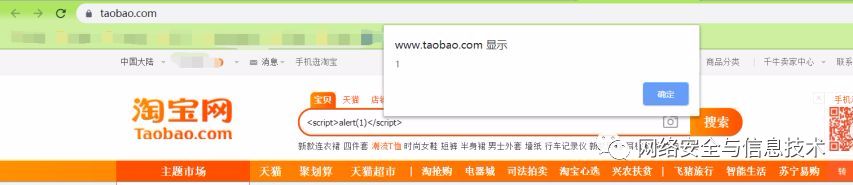

反射型XSS

进入商城之后当然是挑选物品,因此在搜索框可能存在反射型xss

比如曾经我挖到某站点这类相对隐蔽的搜索框

可根据现有情景自行使用绕过姿势

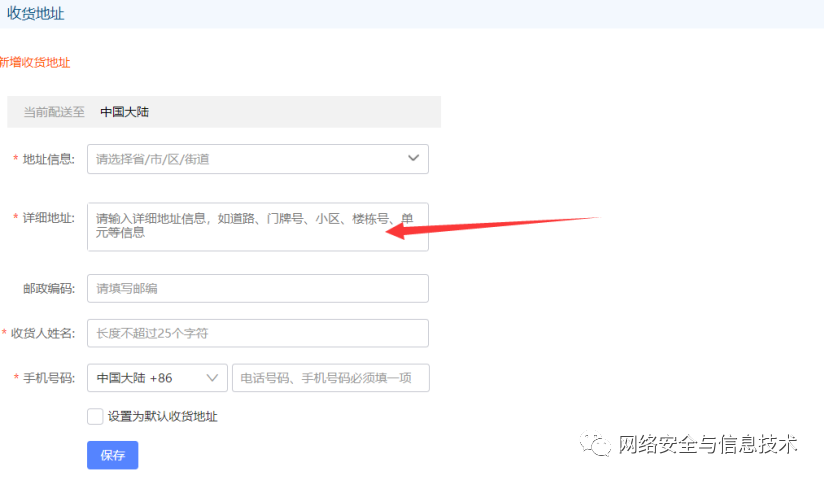

存储型 XSS

在个人资料处可能存在存储型 XSS

特别是在个人地址栏,因为可能手机信息要求必须是数字,邮箱格式必须是数字+字母,但是个人地址栏往往没有做出太多的过滤

比如我曾在补天挖到关于个人地址栏的存储型XSS,都是几乎没有过滤的

CSRF

与XSS对应的,在商城内部同样可能存在 CSRF

但由于现在大多数网站都具备了 CSRF token ,且验证了 referer

CSRF的分析和利用在 DVWA 靶场已经从 Low,Mediun, High, Impossible 几种难度阐述了 CSRF 的分析和利用,已经很详细了,而且红日安全团队出的文章已经很详细了

最后

朋友们如果有需要全套网络安全入门+进阶学习资源包,可以

点击免费领取

(如遇扫码问题,可以在评论区留言领取哦)~

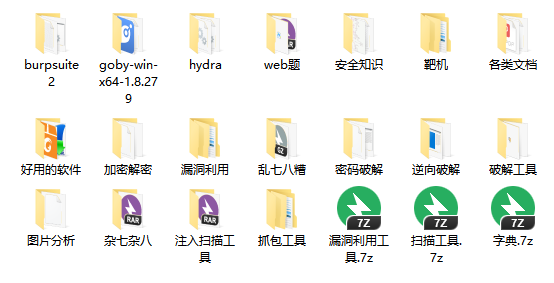

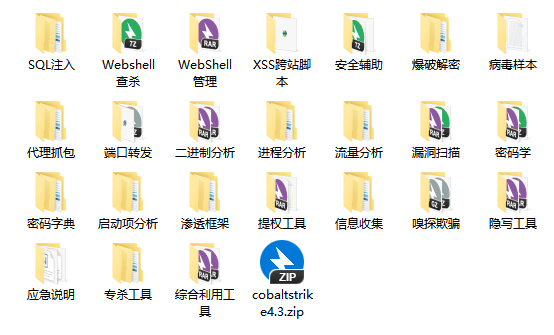

1.网安必备全套工具包和源码

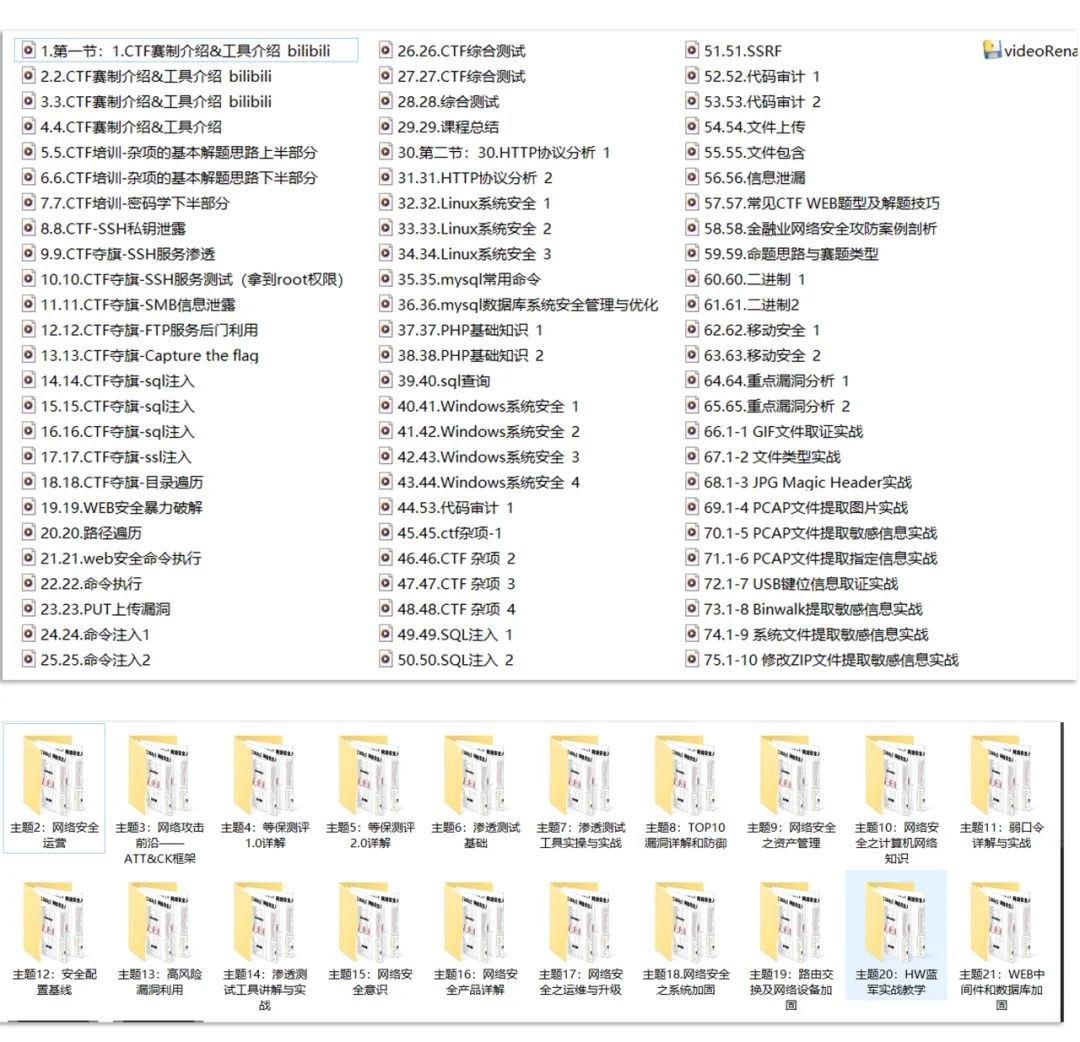

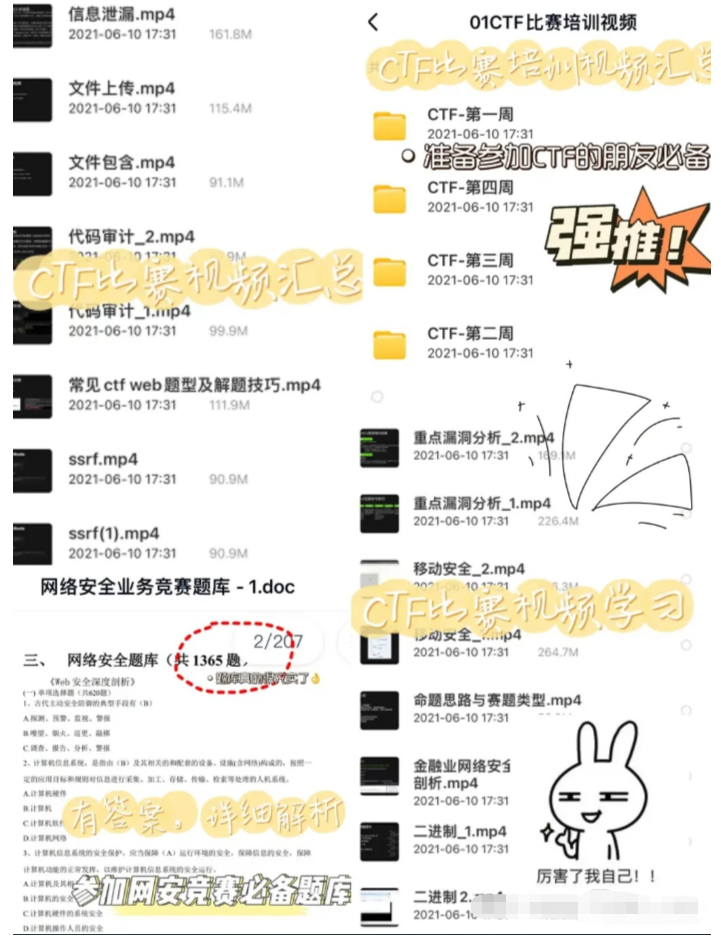

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,路线图上的每一个知识点,我都有配套的视频讲解。

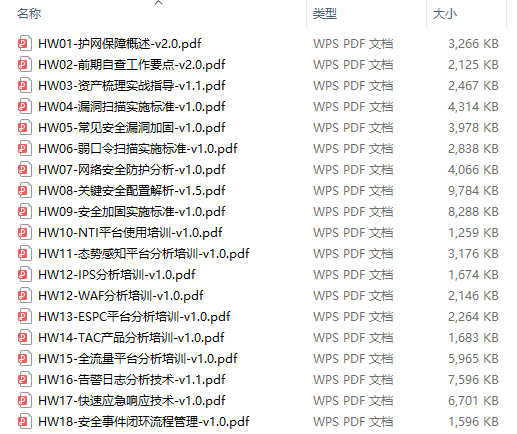

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加护网行动、CTF和挖SRC漏洞的经验和技术要点。

网安方面的电子书我也收藏了200多本,基本上热门的和经典的我都有,也可以共享。

4.NISP、CISP等各种证书备考大礼包

5.CTF项目实战

学习网安技术最忌讳纸上谈兵,而在项目实战中,既能学习又能获得报酬的

CTF比赛

无疑是最好的试金石!

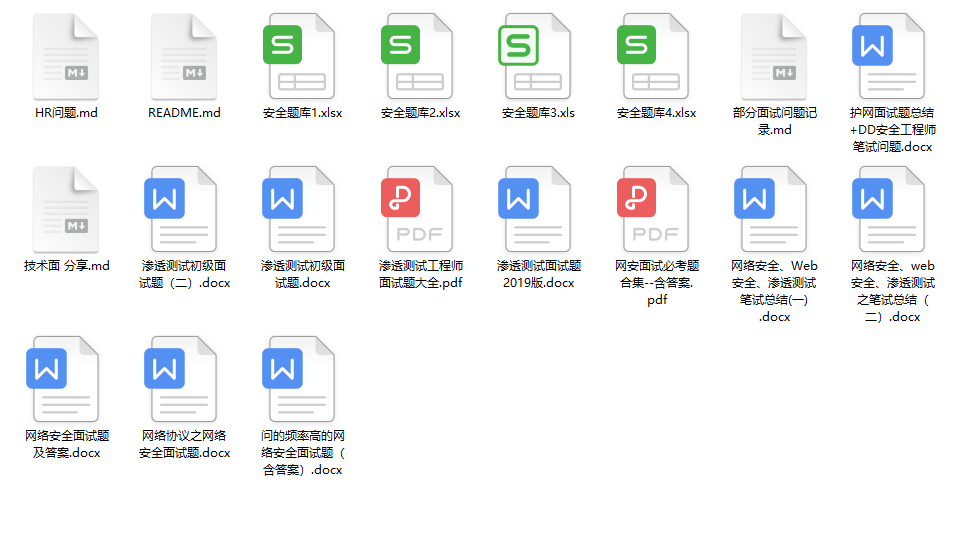

6.网安大厂面试题

这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

朋友们如果有需要全套网络安全入门+进阶学习资源包,可以

点击免费领取

(如遇扫码问题,可以在评论区留言领取哦)~