前言

镜像,可以理解为将应用程序和运行环境打包成“应用模板”,是容器的上层抽象。容器是镜像的运行实例,启动时传入相应的参数,即可运行应用程序。二者的关系类似于代码中的“类和对象”。

要以容器的方式运行应用程序,需要先制作镜像,在镜像中指定应用程序的运行环境、启动方式等信息,然后生成镜像、上传到镜像仓库中。后续要运行这个应用程序时,就会从镜像仓库中拉取这个镜像、然后以容器的方式运行。只要操作系统支持容器运行,就可以运行这个应用程序,屏蔽了环境差异,使部署运行变得简洁。

镜像仓库可分为2种:

- 远程仓库:可以理解成云仓库、公有仓库,是由某个组织、公司维护的仓库,对互联网开放,所有人共享。如官方的仓库(https://docker.hub.com);

- 本地仓库:可以理解为公司的私有仓库,不对外开放。一般情况下只在公司内网中使用,用于加快镜像拉取速度、维护公司资产。

那么,镜像仓库如何搭建呢?

远程仓库

远程仓库,一般使用的是docker官方、云公司或可信组织提供的镜像服务,不需要我们自己搭建。所以只需要修改docker的配置文件即可。

仓库配置

通过修改/etc/docker/daemon.json文件,添加仓库地址,即可实现远程仓库访问,如:

{

"registry-mirrors": ["https://docker.mirrors.ustc.edu.cn","https://docker.hub.com"],

"insecure-registries": ["192.168.1.213:8086"],

}

参数说明:

registry-mirrors: 远程仓库

insecure-registries: 私有仓库,http访问

配置好后,需要重新载入配置使仓库生效:

systemctl daemon-reload

systemctl restart docker

完成后再次查看docker详情:

[root@rbtnode1 ~]# docker info

Client:

Debug Mode: false

……………………

##中间内容省略

……………………

Labels:

Experimental: false

Insecure Registries:

dockerhub.kubekey.local:5000

127.0.0.0/8

Registry Mirrors:

https://docker.mirrors.ustc.edu.cn

https://hub.docker.com/

Live Restore Enabled: false

在“Registry Mirrors”中显示了刚刚添加的远程仓库地址。后续我们就可以执行“docker pull”或“docker run”拉取远程镜像到本地运行了。

注意事项

代理配置

在某些大型公司中由于存在网络限制,不允许我们直接访问外部地址,严重影响我们的工作效率,阻碍了我们的求知欲。这时,可以通过配置docker代理,来完成外部地址的访问。

说明:

有网络限制时,一般情况下公司都会提供代理服务器地址和认证的用户名、密码。

1、创建代理配置文件

#这个目录和文件可能不存在

$ mkdir -p /etc/systemd/system/docker.service.d

$ cd /etc/systemd/system/docker.service.d

$ vi http-proxy.conf

2、http-proxy.conf中填写如下内容

Environment="HTTP_PROXY=http://用户名:密码@代理ip:端口号”

Environment="HTTPS_PROXY=https://用户名:密码@代理ip:端口号”

根据公司提供的代理服务器类型,选择性配置。

3、重载配置,重启容器

systemctl daemon-reload

systemctl restart docker

再执行 docker pull 就可以拉取镜像了。

磁盘规划

注意:

Docker 使用 /var/lib/docker 作为默认路径来存储所有 Docker 相关文件(包括镜像)。建议添加附加存储卷挂载到 /var/lib/docker 路径上。

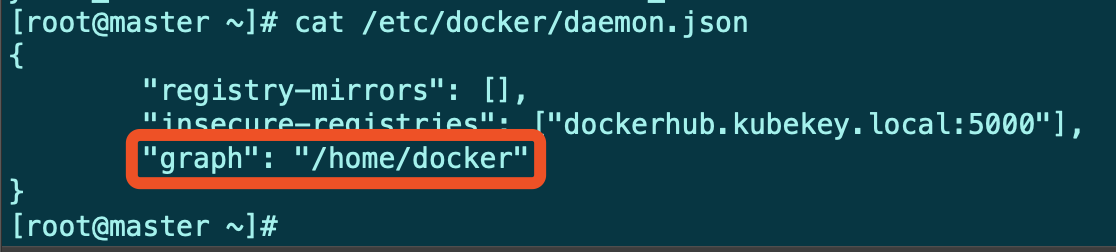

当然,我们也可以通过修改 /etc/docker/daemon.json 文件,通过添加“graph”参数来修改Docker文件的存储路径,如:

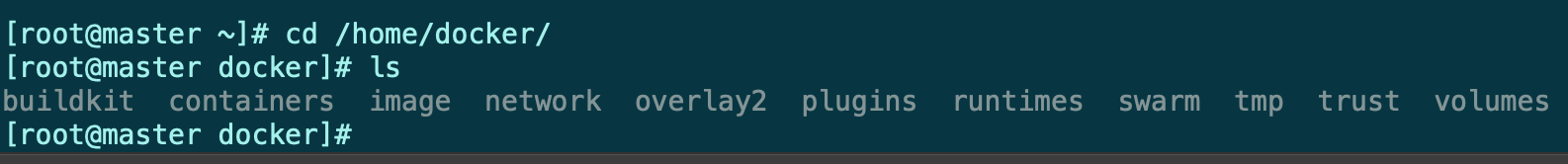

此后拉取到的所有镜像文件和docker文件都会存储在/home/docker目录下:

自建仓库

为了拉取镜像更加方便快捷,我们可以创建本地仓库,先把远程镜像拉取到本地仓库中。然后在运行目标应用的容器时从本地仓库中获取镜像。

当只有一个节点时,我们可能体会不到这种方式的优势。当有系统中有2个以上的节点时,只需要拉取一次远程镜像,其余节点只需要从本地仓库中获取镜像即可,节省了流量和时间。

自建镜像仓库有两种类型:Registry和Harbor。

- Registry是Docker自带的镜像仓库,部署运行非常简洁,非常适合在测试时使用。

- Harbor是VMware公司开源的企业级Docker Registry项目,其目标是帮助用户迅速搭建一个企业级的Docker Registry服务。Harbor在Docker公司开源的Registry 基础上,提供了图形管理UI、基于角色的访问控制(Role Based AccessControl)、AD/LDAP集成、以及审计日志(Auditlogging)等企业用户需求的功能

Registry是镜像仓库的基础服务,所以本文仅以Registry为例进行说明。

准备工作

由于访问Registry默认使用的是HTTPS协议,所以需要证书。这里我们使用自签证书:

mkdir -p certs

#自签证书

openssl req \

-newkey rsa:4096 -nodes -sha256 -keyout certs/domain.key \

-x509 -days 36500 -out certs/domain.crt

注意:

自签证书时,CN(Common Name)是镜像仓库的域名,如 dockerhub.kubekey.local。

一定要填写域名!

然后将这个域名填写到各主机的 /etc/hosts文件中。如:

创建仓库

执行如下命令拉取镜像,启动仓库:

docker run -d \

--restart=always \

--name registry \

-v "$(pwd)"/certs:/certs \

-v /home/dockerRegistry:/var/lib/registry \

-e REGISTRY_HTTP_ADDR=0.0.0.0:443 \

-e REGISTRY_HTTP_TLS_CERTIFICATE=/certs/domain.crt \

-e REGISTRY_HTTP_TLS_KEY=/certs/domain.key \

-p 443:443 \

registry:2

参数解释:

-v "$(pwd)"/certs:/certs,指定certs路径,使用上一步骤中生成的证书

-v /home/dockerRegistry:/var/lib/registry,docker默认路径映射到主机的/home/dockerRegistry

-e REGISTRY_HTTP_ADDR=0.0.0.0:443, 仓库的监听地址

-e REGISTRY_HTTP_TLS_CERTIFICATE=/certs/domain.crt ,使用的证书

-e REGISTRY_HTTP_TLS_KEY=/certs/domain.key, 使用的证书key

-p 443:443, 内部端口映射

仓库验证

在certs上一级目录,执行如下指令测试仓库:

root@node-1:/home/dockerRegistry# curl --ssl --cacert `pwd`/certs/domain.crt https://dockerhub.kubekey.local/v2/_catalog

{"repositories":[]}

会以json格式返回仓库中的内容。(本例中,仓库为空)。

将远程镜像导入本地仓库

ssl访问

由于我们创建的仓库采用的https协议,所以在访问之前需要在客户端中配置docker的证书和key。复制“准备工作”步骤中的证书到指定目录,并使 Docker 信任该证书:

mkdir -p /etc/docker/certs.d/dockerhub.kubekey.local

cp certs/domain.crt /etc/docker/certs.d/dockerhub.kubekey.local/ca.crt

注意:

证书的路径与域名相关联。当你复制路径时,如果与上面设置的路径不同,请使用实际域名。

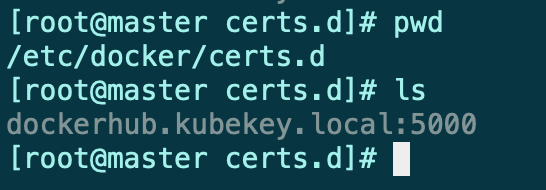

假设你的仓库开放的不是443端口,而是5000端口,那么在生成证书时,CN要写成:

dockerhub.kubekey.local:5000

这时,客户端的证书路径也需要按照域名来建设,如:

此时的ca.crt要放在 dockerhub.kubekey.local:5000 这个目录下。

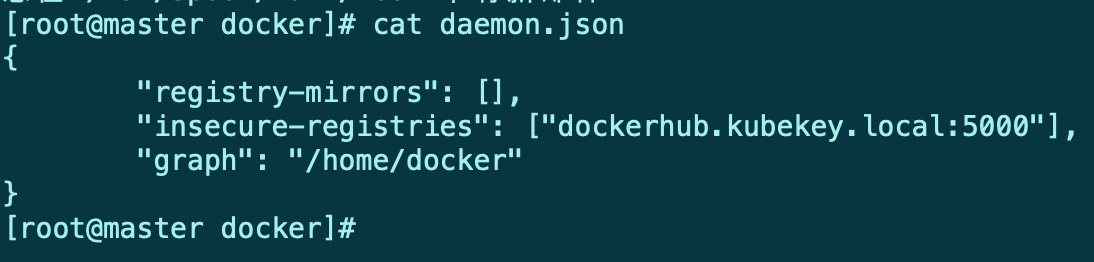

非ssl访问

如果嫌ssl访问麻烦,我们也可以简洁一点,采用“不安全”的方式访问仓库。只需要在docker的配置文件中加入insecure-registries的配置即可:

说明:这里本地仓库的监听端口是5000。如果是443端口,就可以写:

"insecure-registries": ["dockerhub.kubekey.local"],

重载配置、重启容器后,就可以畅快操作本地仓库了。

导入镜像

将远程镜像导入本地仓库(这里以及后面的步骤都以 dockerhub.kubekey.local:5000 这个仓库为例)需要如下几个步骤:

1、拉取远程镜像到本地,这里以redis为例:

docker pull redis:5.0.14-alpine

2、给镜像重新打tag:

docker tag redis:5.0.14-alpine dockerhub.kubekey.local:5000/library/redis:5.0.14-alpine

3、推送到本地仓库

docker push dockerhub.kubekey.local:5000/library/redis:5.0.14-alpine

这时,就可以在镜像仓库主机上的/home/dockerRegistry路径下,看到对应的目录:

注意:

镜像仓库的目录(运行时指定)跟docker的目录(默认是/var/lib/docker)是相互独立的,镜像互不相干。

使用本地仓库镜像

上述步骤都完成后,就可以通过域名使用本地镜像了。在已经配置好环境(hosts文件、docker配置文件)的机器上执行:

docker run dockerhub.kubekey.local:5000/library/redis:5.0.14-alpine

域名不可少。

删除镜像的常用命令

当镜像被打过tag后,就不能使用IMAGE_ID来删除镜像了,会报错:有关联的镜像存在。我们需要先将tag后的镜像删掉,才能删除原始镜像。

这里教大家一个批量删除的方法:

docker rmi $(docker images|grep dockerhub.kubekey.local|awk '{a=$1":"$2;print a}')

如,镜像仓库包含如下镜像:

EvilstardeMacBook-Pro:images evilstar$ docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

dockerhub.kubekey.local:5000/quay.io/prometheus/prometheus v2.34.0 e3cf894a63f5 2 weeks ago 205MB

quay.io/prometheus/prometheus v2.34.0 e3cf894a63f5 2 weeks ago 205MB

dockerhub.kubekey.local:5000/quay.io/prometheus/node-exporter v1.3.0 95ff6611a45b 4 months ago 20.9MB

quay.io/prometheus/node-exporter v1.3.0 95ff6611a45b 4 months ago 20.9MB

prom/pushgateway v1.4.2 a0ebc6b7eba3 5 months ago 19.9MB

dockerhub.kubekey.local:5000/prom/pushgateway v1.4.2 a0ebc6b7eba3 5 months ago 19.9MB

想删除包含“dockerhub.kubekey.local” 标签的镜像,就可以执行上面的命令。

写在最后

本文介绍了docker镜像/仓库的概念、远程仓库和本地仓库的差异、Harbor和Registry的不同,以及本地仓库的简易搭建方法。帮助大家深入了解镜像仓库的使用以及注意事项。

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)