vsftpd部署

一:安装vsftpd

1. 首先要查看你是否安装vsftpd

rpm -qa | grep vsftpd

vsftpd-3.0.2-10.el7.x86_64

2. 安装vsftpd

yum install -y vsftpd

二:配置介绍

2.1、用户类型

本地用户(local): 用户在FTP服务器拥有账号,且该账号为本地用户的账号,可以通过自己的账号和口令进行授权登录,登录目录为自己的home目录$HOME

虚拟用户(guest): 用户在FTP服务器上拥有账号,但该账号只能用于文件传输服务。登录目录为某一特定的目录,通常可以上传和下载

匿名用户(anonymous): 用户在FTP服务器上没有账号,登录目录为/var/ftp

对于vsftpd默认配置是开启了本地用户和匿名用户,可以直接登录的。

2.2、连接模式

FTP的连接一般是有两个连接的,

一个是客户程和服务器传输命令的,另一个是数据传送的连接。

FTP服务程序一般会支持两种不同的模式,一种是主动(Port)模式,一种是被动(Passive)模式(又称Pasv Mode),

我先说说这两种不同模式连接方式的分别。

先假设客户端为C,服务端为S。

主动(Port)模式:

当客户端C向服务端S连接后,使用的是Port模式,那么客户端C会发送一条命令告诉服务端S(客户端C在本地打开了一个端口N在等着你进行数据连接),

当服务端S收到这个Port命令后 就会向客户端打开的那个端口N进行连接,这种数据连接就生成了。

被动(Pasv)模式:

当客户端C向服务端S连接后,服务端S会发信息给客户端C,这个信息是(服务端S在本地打开了一个端口M,你现在去连接我吧),

当客户端C收到这个信息后,就可以向服务端S的M端口进行连接,连接成功后,数据连接也建立了。

从上面的解释中,大家可以看到两种模式主要的不同是数据连接建立的不同,对于Port模式,是客户端C在本地打开一个端口等服务端S去连接建立数据连接;

而Pasv模式就是服务端S打开一个端口等待客户端C去建立一个数据连接。

三:配置vsftpd配置文件详解

vim /etc/vsftpd/vsftpd.conf

# 开启匿名登录

anonymous_enable=YES

# 允许使用本地帐户进行FTP用户登录验证

local_enable=YES

# 允许写

write_enable=YES

# 设置本地用户默认文件掩码022

local_umask=022

# 允许匿名上传

anon_upload_enable=YES

# 允许匿名创建新目录

anon_mkdir_write_enable=YES

# 同时开放其它权限

anon_other_write_enable=YES

# 可以发送消息当访问某个目录时

dirmessage_enable=YES

# 开启上传下载记录

xferlog_enable=YES

# 数据链通过20端口建立

connect_from_port_20=YES

# 允许其它用户上传匿名文件

#chown_uploads=YES

# 所有用户

#chown_username=whoever

# 日志保存到

#xferlog_file=/var/log/xferlog

# 日志标准输出

xferlog_std_format=YES

# 空闲会话时间

#idle_session_timeout=600

# 数据连接超时时间

#data_connection_timeout=120

# 隔离的安全用户

#nopriv_user=ftpsecure

# 开启异步数据线程

#async_abor_enable=YES

# 开启ASCII协议上传

ascii_upload_enable=YES

# 开启ASCII协议下载

ascii_download_enable=YES

# 开启邮箱验证

#deny_email_enable=YES

# 拒绝的邮箱列表

#banned_email_file=/etc/vsftpd/banned_emails

# 是否允许直接获取子目录信息

#ls_recurse_enable=YES

# 监听IPv4

listen=NO

# 监听IPv6和监听IPv4

listen_ipv6=YES

# 虚拟用户启用pam认证

pam_service_name=vsftpd

# 用户组管理

userlist_enable=YES

# 访问控制

tcp_wrappers=YES

# 允使用被动模式

pasv_enable=YES

# 指定使用被动模式时打开端口的最小值

pasv_min_port=10060

# 指定使用被动模式时打开端口的最大值。

pasv_max_port=10090

# 用户宽带限制200kps

#local_max_rate=200000

# 登录后欢迎内容

ftpd_banner=Welcome to My FTP service.

# ---------开启虚拟用户组参数--------

# 开启虚拟用户

guest_enable=YES

# 主虚拟用户名vsftpd,等下会建立

guest_username=vsftpd

# 虚拟用户配置(可以对每一个虚拟用户进行单独的权限配置)

user_config_dir=/etc/vsftpd/vconf

# 启用限定用户在其主目录下

chroot_local_user=YES

# 开启用户列表chroot管理,开启chroot_list_file生效

chroot_list_enable=YES

# chroot管理的用户列表(一行一用户,虚拟用户都要添加进去)

# 当设置用户只能在登录目录时,chroot管理的用户为不受限制,否则相反

chroot_list_file=/etc/vsftpd/chroot_list

# 允许chroot管理用户进行写操作

allow_writeable_chroot=YES

# ---------虚拟用户高级参数(请选择一组)--------

# 虚拟用户和本地用户有相同的权限

virtual_use_local_privs=YES

# 虚拟用户和匿名用户有相同的权限,默认是NO

virtual_use_local_privs=NO

# 虚拟用户具有写权限(上传、下载、删除、重命名)

virtual_use_local_privs=YES

write_enable=YES

# 虚拟用户不能浏览目录,只能上传文件,无其他权限

virtual_use_local_privs=NO

write_enable=YES

anon_world_readable_only=YES #不能浏览其他文件跟目录

anon_upload_enable=YES

# 虚拟用户只能下载文件,无其他权限

virtual_use_local_privs=NO

write_enable=YES

anon_world_readable_only=NO #NO时,用户只能下载

anon_upload_enable=NO

# 虚拟用户只能上传和下载文件,无其他权限

virtual_use_local_privs=NO

write_enable=YES #下载权限

anon_world_readable_only=NO

anon_upload_enable=YES #上传权限

# 虚拟用户只能下载文件和创建文件夹,无其他权限

virtual_use_local_privs=NO

write_enable=YES

anon_world_readable_only=NO

anon_mkdir_write_enable=YES #创建目录权限

# 虚拟用户只能下载、删除和重命名文件,无其他权限

virtual_use_local_privs=NO

write_enable=YES

anon_world_readable_only=NO

anon_other_write_enable=YES #删除,重命名权限

3.2 vsftp.conf 的实例配置文件,模板,可以根据自己需要稍微调整配置

anonymous_enable=NO

local_enable=YES

write_enable=YES

local_umask=022

dirmessage_enable=YES

xferlog_enable=YES

connect_from_port_20=YES

xferlog_file=/var/log/xferlog

xferlog_std_format=YES

ascii_download_enable=YES

listen=NO

listen_ipv6=YES

pam_service_name=vsftpd

userlist_enable=YES

tcp_wrappers=YES

#修改监听端口

listen_port=21

pasv_enable=YES

#调整被动模式的端口范围,如果这里只有一个端口,也就是只能同时一个用户传输文件

pasv_min_port=6102

pasv_max_port=6150

ftpd_banner=Welcome to My FTP service.

guest_enable=YES

guest_username=vsftpd

user_config_dir=/etc/vsftpd/vconf

chroot_local_user=YES

chroot_list_enable=YES

chroot_list_file=/etc/vsftpd/chroot_list

allow_writeable_chroot=YES

注意:

方式一:

令:

chroot_local_user=YES

chroot_list_enable=YES

chroot_list_file=/etc/vsftpd/chroot_list

解释:

chroot_local_user=YES 将所有用户限定在主目录内,

chroot_list_enable=YES 表示要启用chroot_list_file, 因为chroot_local_user=YES,即全体用户都被“限定在主目录内”,所以总是作为“例外列表”的chroot_list_file这时列出的是那些“不会被限制在主目录下”的用户。

方式二:

令:

chroot_local_user=NO

chroot_list_enable=YES

chroot_list_file=/etc/vsftpd/chroot_list

解释:

chroot_local_user=NO 则所有用户不被限定在主目录内,

chroot_list_enable=YES 表示要启用chroot_list_file, 因为chroot_local_user=NO,即全体用户都“不被限定在主目录内”,所以总是作为“例外列表”的chroot_list_file这时列出的是那些“会被限制在主目录下”的用户。

其他情况:

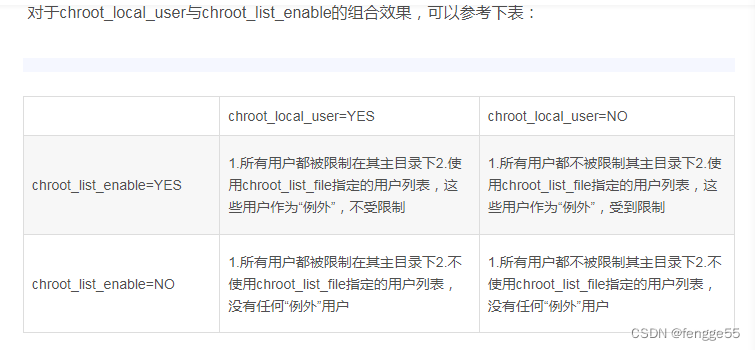

对于chroot_local_user和chroot_list_enable的组合还有这样两种情况:

chroot_local_user=YES

chroot_list_enable=NO

和

chroot_local_user=NO

chroot_list_enable=NO

当chroot_list_enable=NO时,就不再启用chroot_list_file,此时就是单纯的把全部用户限定或不限定在主目录下了!

四、虚拟用户的建立和配置(可选)

对于虚拟用户,它需要一个宿主用户,所以这里需要建立一个新用户,并取消登录系统,只用于登录ftp。

4.1、新建宿主用户(虚拟用户需要映射到一个系统用户)

# 创建宿主用户为vsftpd

useradd -s /sbin/nologin vsftpd

4.2、建立虚拟用户账号列表

1. 编辑虚拟用户名单文件:

#(第一行账号,第二行密码,注意:不能使用root做用户名,系统保留)

vim /etc/vsftpd/virtusers

2. 编辑内容,下面是 virtusers 内容

test

123456

# 添加到chroot_list例外管理列表

vim /etc/vsftpd/chroot_list

# 用户列表

test

4.3、生成虚拟用户数据文件

可能你没有安装db工具包,所以先查找一下。

1.rpm -qa | grep db

2. 确实没安装,就查下yum可提供的版本

yum search db4

3. 安装(或者安装libdb-utils.x86_64)

yum install-y compat-db47.x86_64

4. 利用db_load命令生成数据文件(添加新虚拟用户,都要重新执行一次下面的操作,)

db_load -T -t hash -f /etc/vsftpd/virtusers /etc/vsftpd/virtusers.db

5. 设定PAM验证文件,并指定对虚拟用户数据库文件进行读取(权限r,w即可)

chmod 600 /etc/vsftpd/virtusers.db

4.4、添加vsftpd的虚拟用户的验证

vim /etc/pam.d/vsftpd

#%PAM-1.0

auth sufficient /lib64/security/pam_userdb.so db=/etc/vsftpd/virtusers

account sufficient /lib64/security/pam_userdb.so db=/etc/vsftpd/virtusers

session optional pam_keyinit.so force revoke

auth required pam_listfile.so item=user sense=deny file=/etc/vsftpd/ftpusers onerr=succeed

auth required pam_shells.so

auth include password-auth

account include password-auth

session required pam_loginuid.so

session include password-auth

4.5、创建虚拟用户个人配置文件

1. 建立虚拟用户个人vsftp的配置文件

mkdir -p /etc/vsftpd/vconf

2.进入目录

cd /etc/vsftpd/vconf

3.创建并编辑定义的虚拟用户的配置文件(test用户权限都是通过这个来限制)

vim test

# 用户 test 配置目录,

local_root=/home/vsftpd/test

# 允许本地用户对FTP服务器文件具有写权限

write_enable=YES

anon_world_readable_only=NO

# 允许匿名用户上传文件(须将全局的write_enable=YES,默认YES)

anon_upload_enable=YES

# 允许匿名用户创建目录

anon_mkdir_write_enable=YES

# 允许匿名用户删除和重命名权限(自行添加)

anon_other_write_enable=YES

4. 创建用户目录

mkdir -p /home/vsftpd/test

5.权限设置

chown -R vsftpd:vsftpd /home/vsftpd

五:可能系统的根目录下磁盘容量不够,就可以挂载一个新的磁盘来存放ftp服务的数据,这里也/data为例

5.1 虚拟用户 ftpuser 配置目录,根据虚拟用户权限来定义

[root@VM-16-101-centos ftpdata]# cat /etc/vsftpd/vconf/ftpuser

# 用户 ftpuser 配置目录

local_root=/data/ftpdata

# 允许本地用户对FTP服务器文件具有写权限

write_enable=YES

anon_world_readable_only=NO

# 允许匿名用户上传文件(须将全局的write_enable=YES,默认YES)

anon_upload_enable=YES

# 允许匿名用户创建目录

anon_mkdir_write_enable=YES

# 允许匿名用户删除和重命名权限(自行添加)

anon_other_write_enable=YES

5.2 创建ftpuser用户的存放数据目录

mkdir -p /data/ftpdata

chown -R vsftpd:vsftpd /data/ftpdata

5.3 添加虚拟用户到/etc/vsftpd/virtusers ,上面是账号,下面是密码,

[root@VM-16-101-centos ftpdata]# vi /etc/vsftpd/virtusers

ftpuser

123456

5.4 添加新的虚拟用户,需要重新生成db

1.重新生成db文件

db_load -T -t hash -f /etc/vsftpd/virtusers /etc/vsftpd/virtusers.db

2. 设定PAM验证文件,并指定对虚拟用户数据库文件进行读取(权限r,w即可)

chmod 600 /etc/vsftpd/virtusers.db

5.5 重启

systemctl restart vsftpd.service

5.6 测试前准备工作

1 先在ftpuser用户定义目录下创建一个ftpuser目录,并且授权,重启。

mkdir -p /data/ftpdata/ftpuser

echo "ftpuser test" > /data/ftpdata/ftpuser/test.txt

chown -R vsftpd:vsftpd /data/ftpdata

systemctl restart vsftpd.service

5.7 开始测试

[root@VM-16-101-centos ~]# ftp 172.16.16.101

Connected to 172.16.16.101 (172.16.16.101).

220 Welcome to My FTP service.

Name (172.16.16.101:root): ftpuser

331 Please specify the password.

Password:

230 Login successful.

Remote system type is UNIX.

Using binary mode to transfer files.

ftp> ls

227 Entering Passive Mode (172,16,16,101,23,214).

150 Here comes the directory listing.

drwxr-xr-x 3 1000 1000 4096 Jun 24 01:30 ftpuser #目录查看到了

226 Directory send OK.

ftp> ls ftpuser

227 Entering Passive Mode (172,16,16,101,23,218).

150 Here comes the directory listing.

-rw-r--r-- 1 1000 1000 13 Jun 24 01:30 test.txt #ftpuser目录下的test.txt文件。

// 设置开机自启

systemctl enable vsftpd

// 服务操作

systemctl restart vsftpd.service # 重启服务

systemctl start vsftpd.service # 启动服务

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)