最全74HC04六反相器中文资料|引脚图及功能表|应用电路图

最全74HC04六反相器中文资料|引脚图及功能表|应用电路图,该74HC04/74HCT04是高速CMOS器件,低功耗肖特基的TTL(LSTTL)电路 。功能作用:六反相器图1 引脚-其他基础电路图

该74HC04/74HCT04是高速CMOS器件,低功耗肖特基的TTL(LSTTL)电路 。

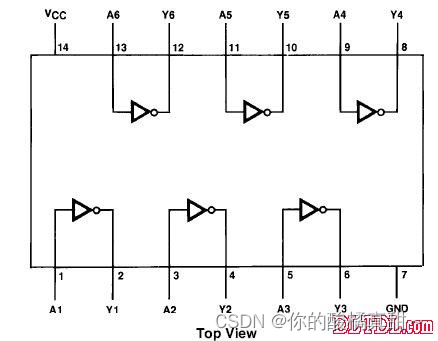

功能作用:六反相器

图1 引脚图功能

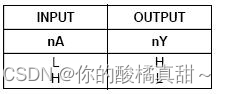

图2 逻辑图

图3 7404真值表

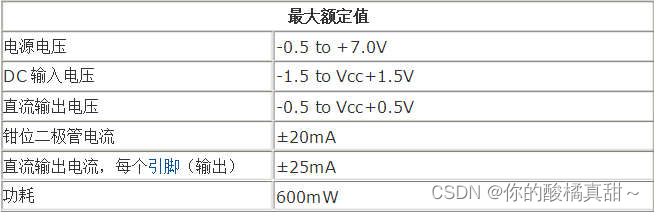

最大额定值

电源电压-0.5 to +7.0VDC输入电压-1.5 to Vcc+1.5V直流输出电压-0.5 to Vcc+0.5V钳位二极管电流±20mA直流输出电流,每个引脚(输出)±25mA功耗600mW

建议操作条件:

Operating Conditions操作条件

直流电气特性

交流电气特性:

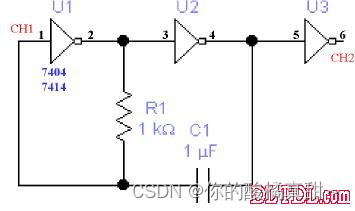

74HC04六反相器应用电路:

图4 CMOS 相反器构成震荡电路

图5 利用三个反向器组成一个clock 的振荡器电路

唯样商城-电子元器件采购网(www.oneyac.com)是本土元器件目录分销商,采用“小批量、现货、样品”销售模式,致力于满足客户多型号、高质量、快速交付的采购需求。 唯样自建高效智能仓储,拥有自营库存超过50,000种,提供一站式正品现货采购、个性化解决方案、选型替代等多元化服务。 (本文来源网络整理,目的是传播有用的信息和知识,如有侵权,可联系管理员删除)

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)