一、基本信息

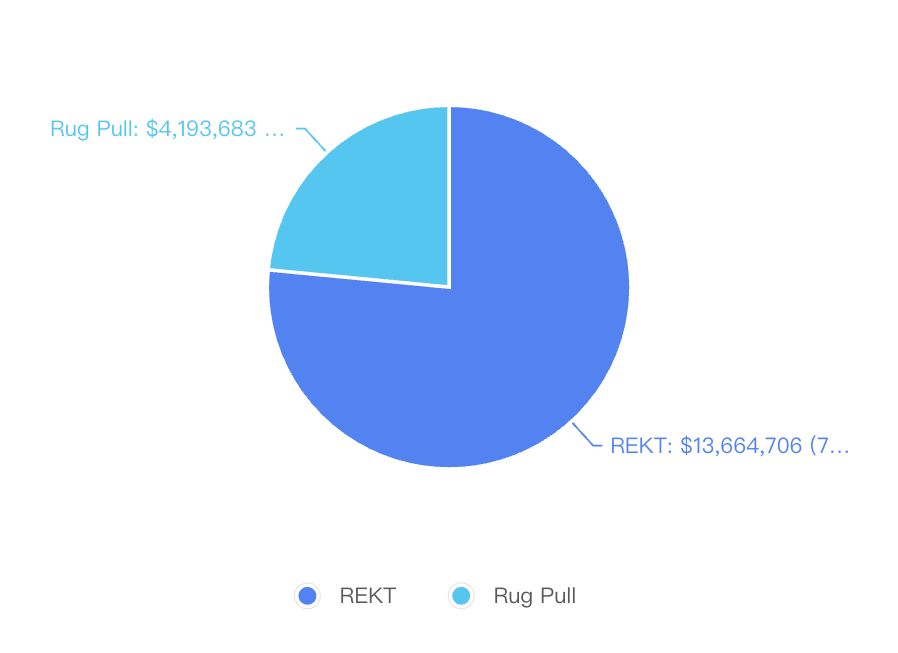

2023年5月安全事件约造成1800万美元损失,相比上月有显著下降,但安全事件发生频率并未减少。其中针对Jimbos Protocol的攻击造成了约750万美元损失。Arbitrum链的Swaprum项目Rug Pull造成了约300万美元的损失。此外,社交媒体钓鱼事件仍然层出不穷,项目方Discord被控制并发布钓鱼链接的情况时常发生。

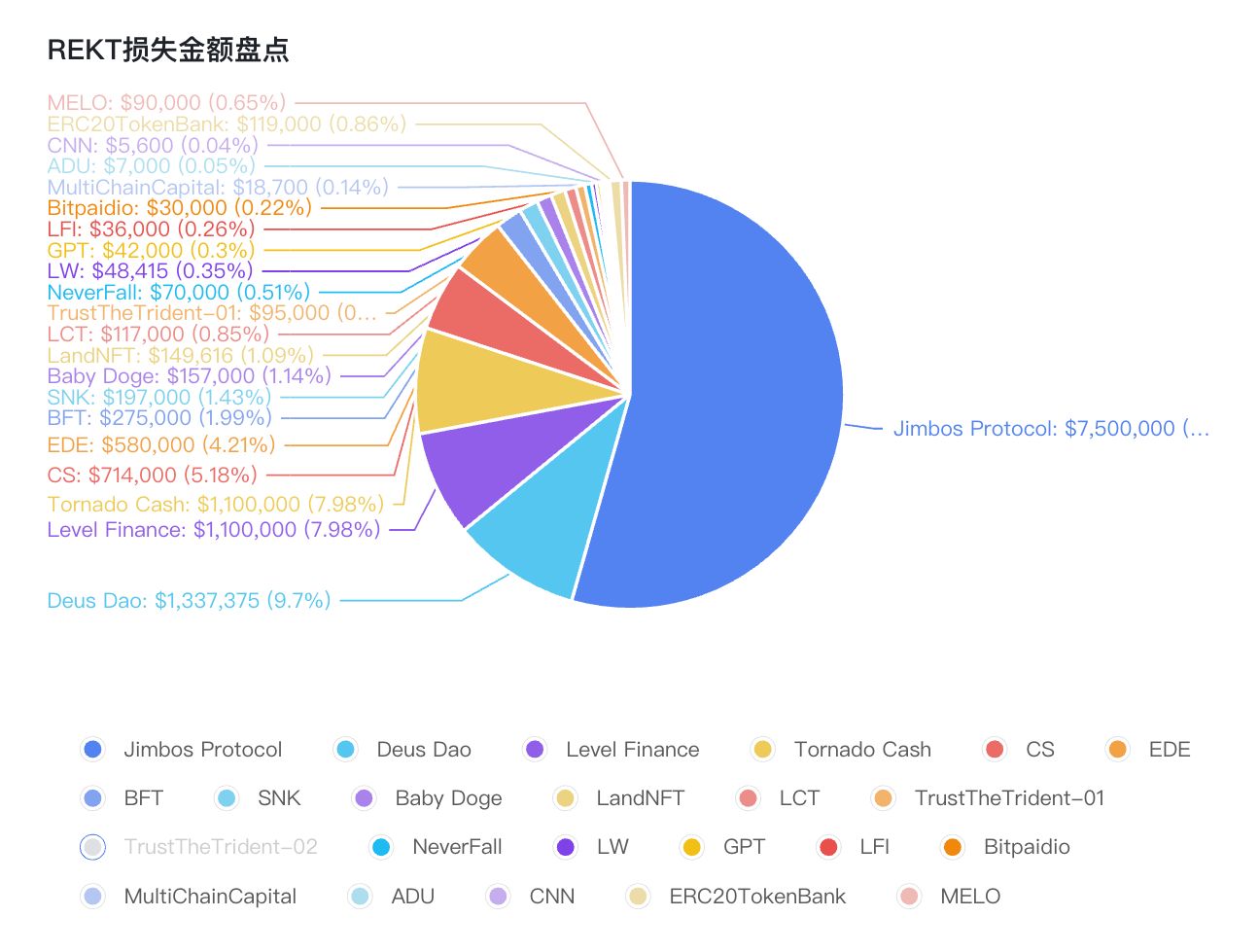

1.1 REKT盘点

No.1

5月1日,Level__Finance被攻击,损失约$1.1M。根本原因是 LevelReferralControllerV2 合约存在逻辑问题,合约中claimMultiple函数可以传入一组epoch让用户领取每个epoch的奖励,但如果传入的数组中有重复元素的话,这些奖励会被重复领取。

攻击准备交易:

https://www.oklink.com/cn/bsc/tx/0x6aef8bb501a53e290837d4398b34d5d4d881267512cfe78eb9ba7e59f41dad04

攻击交易:

https://www.oklink.com/cn/bsc/tx/0xe1f257041872c075cbe6a1212827bc346df3def6d01a07914e4006ec43027165

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x61bbd8c1bc09c4f4549f3f77be5ad61a9929412e

No.2

5月3日,Never Fall项目被攻击,损失在$70k以上,攻击者通过价格计算的漏洞对价格进行操纵从而获利。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0xccf513fa8a8ed762487a0dcfa54aa65c74285de1bc517bd68dbafa2813e4b7cb

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x53b757db8b9f3375d71eafe53e411a16acde75ee

No.3

5月3日,AutoDonateUkraine($ADU)代币遭遇闪电贷攻击,损失约$7k。攻击者使用deliver函数增加pair中的$ADU ,然后使用 skim 提取多余的$ADU 。重复操作几次后,pair中的价格变得不平衡.

攻击交易:

https://www.oklink.com/cn/bsc/tx/0xc6f6b70e9e35770b699da9b60244d461d02db66859df42319c3207d76931423c

攻击者地址:

https://www.oklink.com/cn/bsc/address/0xdaacd3431a29a21c0bae98ee220b075bebe70821

No.4

5月5日,Deus Dao($DEI) 在BSC和Arbitrum链上均遭受攻击,损失$1,337,375 ,主要漏洞在于BurnFrom函数中采用了错误的allowance计算,使得用户可以操纵合约对自己的allowance额度,从而将合约中的代币转走。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0xde2c8718a9efd8db0eaf9d8141089a22a89bca7d1415d04c05ba107dc1a190c3

https://www.oklink.com/cn/arbitrum/tx/0xb1141785b7b94eb37c39c37f0272744c6e79ca1517529fec3f4af59d4c3c37ef

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x08e80ecb146dc0b835cf3d6c48da97556998f599

https://www.oklink.com/cn/arbitrum/address/0x189cf534de3097c08b6beaf6eb2b9179dab122d1

No.5

5月6日, $BFT 代币似乎遭受攻击,损失约275k USD。

攻击交易:https://www.oklink.com/cn/bsc/tx/0x5a89e083e8e3ad75c38be65a6a92d7e32249cf9b5ceb304bf1ae2409241993ff

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x7e39468760c45205b616a385c414d2ffd7cbdc33

No.6

5月6日,$MELO遭受攻击,其原因是在mint函数中没有权限控制,任何人可以任意增发代币并转移到自己账户上。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x3f1973fe56de5ecd59a815d3b14741cf48385903b0ccfe248f7f10c2765061f7

攻击地址:

https://www.oklink.com/cn/bsc/address/0x9bf2c7c21f3c488a1855dcd49158841c23e5c35b

No.7

5月9日,MultiChainCapital($MCC)代币遭受闪电贷攻击,作为反射型通缩代币,MCC没有在地址中排出Pair,允许攻击者调用deliver函数来mint代币,并出售获利10eth。

攻击交易:

https://www.oklink.com/cn/eth/tx/0xf72f1d10fc6923f87279ce6c0aef46e372c6652a696f280b0465a301a92f2e26

攻击者地址:

https://www.oklink.com/cn/eth/address/0x8a4571c3a618e00d04287ca6385b6b020ce7a305

No.8

5月10日,$SNK代币被攻击,攻击者获利约197k BUSD。其主要漏洞原因是奖励计算方式为存入资金数*存入时间。但在合约中没有控制时间和存入资金数量的对应关系。攻击者可以使用更早的时间参数和当前的资金量进行计算。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x7394f2520ff4e913321dd78f67dd84483e396eb7a25cbb02e06fe875fc47013a

攻击者地址:

https://www.oklink.com/cn/bsc/tx/0x7394f2520ff4e913321dd78f67dd84483e396eb7a25cbb02e06fe875fc47013a

No.9

5月11日,LW 代币受到攻击,攻击者获利48,415 $USDT。这是一种价格操纵攻击,攻击者在将USDT换为LW代币过程中,触发了营销钱包的回购机制,拉升了代币的价格,然后攻击者卖出LW代币实现获利。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0xd0dd0c8aa71860ff2d7fe6f9763892d936e31fb8c1aef01ec5ffbc947dbedbeb

攻击者地址:

https://www.oklink.com/cn/bsc/address/0xffc21396bc3c981f057b4ec993edb2a305ef8a62

No.10

5月11日,TrustTheTrident遭受攻击,损失约$95k。主要原因在于合约中listToken[] 可以在 addLiquidity () 函数中设置。但是,这是操作应该由管理员完成。利用此漏洞,黑客可以在listToken中设置自创token并调用sell卖出。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x247e61bd0f41f9ec56a99558e9bbb8210d6375c2ed6efa4663ee6a960349b46d

攻击者地址:

https://www.oklink.com/cn/bsc/address/0xc67af66b8a72d33dedd8179e1360631cf5169160

No.11

5月13日,bitpaidio遭受攻击,损失约$30K。问题的根本原因是 Lock_Token () 没有正确更新锁定时间。 攻击者在6个月前做了一个lock (),导致withdraw ()的时候计算出了超量的reward。

攻击交易:https://www.oklink.com/cn/bsc/tx/0x1ae499ccf292a2ee5e550702b81a4a7f65cd03af2c604e2d401d52786f459ba6

攻击准备交易:

https://www.oklink.com/cn/bsc/tx/0xd4ee8a5ad903a00b03af10653cebde64d81781e7d4140a309ea707613106d4bb

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x878a36edfb757e8640ff78b612f839b63adc2e51

No.12

5月13日,TrustTheTrident再次遭受攻击,损失了约 279 BNB,TrustTheTrident允许用户做空代币,但价格依赖于pair,很容易受到操纵。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x7d04e953dad4c880ad72b655a9f56bc5638bf4908213ee9e74360e56fa8d7c6a

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x1581262fd72776ba5da2337c4c4e1b92c6e36ae6

No.13

5月14日,TrustTheTrident再次遭受攻击,损失金额不明,根本原因是 StakingRewards 合约的 Claim () 函数没有正确验证输入参数,使得攻击者可以传递一个 Fake token 代替USDT,从而获得更多reward。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0xfe80df5d689137810df01e83b4bb51409f13c865e37b23059ecc6b3d32347136

攻击者地址:

https://www.oklink.com/cn/bsc/address/0xa3aa817587556c023e78b2285d381c68cee17069

No.14

5月14日,landNFT受到攻击,主要原因是项目的mint函数缺乏权限控制,攻击者为自己mint了200个LandNFT,获利约149616 BUSD。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0xe4db1550e3aa78a05e93bfd8fbe21b6eba5cce50dc06688949ab479ebed18048

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x96b89c2560bcc43c342c12ba9c33dab7eb571a90

No.15

5月20日,Tornado Cash遭受恶意提案攻击。损失约$1.1M。攻击者提出了一个恶意提案,在提案通过之后,采用合约自爆然后重新部署的方法更改了提案合约代码,在tornado cash合约执行提案时,为攻击者准备的地址增发选票获得合约控制权。

攻击交易:

https://www.oklink.com/cn/eth/tx/0x3274b6090685b842aca80b304a4dcee0f61ef8b6afee10b7c7533c32fb75486d

攻击者地址:

https://www.oklink.com/cn/eth/address/0x592340957ebc9e4afb0e9af221d06fdddf789de9

No.16

5月23日,LFI代币遭受攻击,损失约36k USD。

攻击交易:

https://www.oklink.com/cn/polygon/tx/0xa0480d0f7c8d8bf898cadde954e773ddc3740f1ffa31cdd98fe4c5f5d8266243

攻击者地址:

https://www.oklink.com/cn/polygon/address/0x11576cb3d8d6328cf319e85b10e09a228e84a8de

No.17

5月23日,$CS代币遭受闪电贷攻击,攻击者获利约714k USD。漏洞主要原因是$CS代币在每一次交易(或转账)过程中会销毁pair中部分代币以提高价格,burnAmount由sellAmount计算出,但并没有更新sellAmount的值。使得攻击者可以通过多次交易推高代币价格从而以高价卖出代币获利。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x906394b2ee093720955a7d55bff1666f6cf6239e46bea8af99d6352b9687baa4

攻击者地址:

https://www.oklink.com/cn/bsc/address/0x2cdeee9698ffc9fcabc116b820c24e89184027ba

No.18

相关链接:

5月23日,LOCALTRADERSCL($LCT)遭受攻击,损失约384BNB。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x57b589f631f8ff20e2a89a649c4ec2e35be72eaecf155fdfde981c0fec2be5ba

https://www.oklink.com/cn/bsc/tx/0x49a3038622bf6dc3672b1b7366382a2c513d713e06cb7c91ebb8e256ee300dfb

攻击者地址:

https://www.oklink.com/cn/bsc/address/0xd771dfa8fa59bd2d1251a0481fca0cf216276dd7

No.19

5月25日,GPT遭受攻击,损失约42k USD。漏洞主要原因是可以通过往pair中打入代币,再skim的方式触发代币burn机制,从而推高价格。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x49a3038622bf6dc3672b1b7366382a2c513d713e06cb7c91ebb8e256ee300dfb

No.20

5月26日,CNN遭受攻击,攻击者获利约5.6k USD。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0xd3bfd56c1f501d449199a4739f213631419dc6630e28355ce58196791eed63fc

攻击者地址:

https://www.oklink.com/cn/bsc/address/0xd771dfa8fa59bd2d1251a0481fca0cf216276dd7

No.21

5月28日,jimbosprotocol遭受攻击,损失约$7.5M。

攻击交易:

https://www.oklink.com/cn/arbitrum/tx/0x44a0f5650a038ab522087c02f734b80e6c748afb207995e757ed67ca037a5eda

攻击者地址:

https://www.oklink.com/cn/arbitrum/address/0x102be4bccc2696c35fd5f5bfe54c1dfba416a741

No.22

5月29日,babydogecoin遭受攻击,损失约$157,000 ,攻击的关键在于FarmZAP合约中,babydoge的买卖享受0费率,攻击者利用babydoge的回流机制,使得FarmZAP的babydoge router和pancake中的babydoge pair形成价差实现套利。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x098e7394a1733320e0887f0de22b18f5c71ee18d48a0f6d30c76890fb5c85375

攻击者地址:

https://www.oklink.com/cn/bsc/address/0xcbc0d0c1049eb011d7c7cfc4ff556d281f0afebb

No.23

5月30日,ede_finance的vault被利用,损失了约$580,000 ,攻击者已经返还90%资金。

攻击者地址:

https://www.oklink.com/cn/arbitrum/address/0x80826e9801420e19a948b8ef477fd20f754932dc

No.24

5月31日,ERC20TokenBank被攻击,损失约$119,000。

攻击交易:

https://www.oklink.com/cn/eth/tx/0x578a195e05f04b19fd8af6358dc6407aa1add87c3167f053beb990d6b4735f26

攻击者地址:

https://www.oklink.com/cn/eth/address/0xc0ffeebabe5d496b2dde509f9fa189c25cf29671

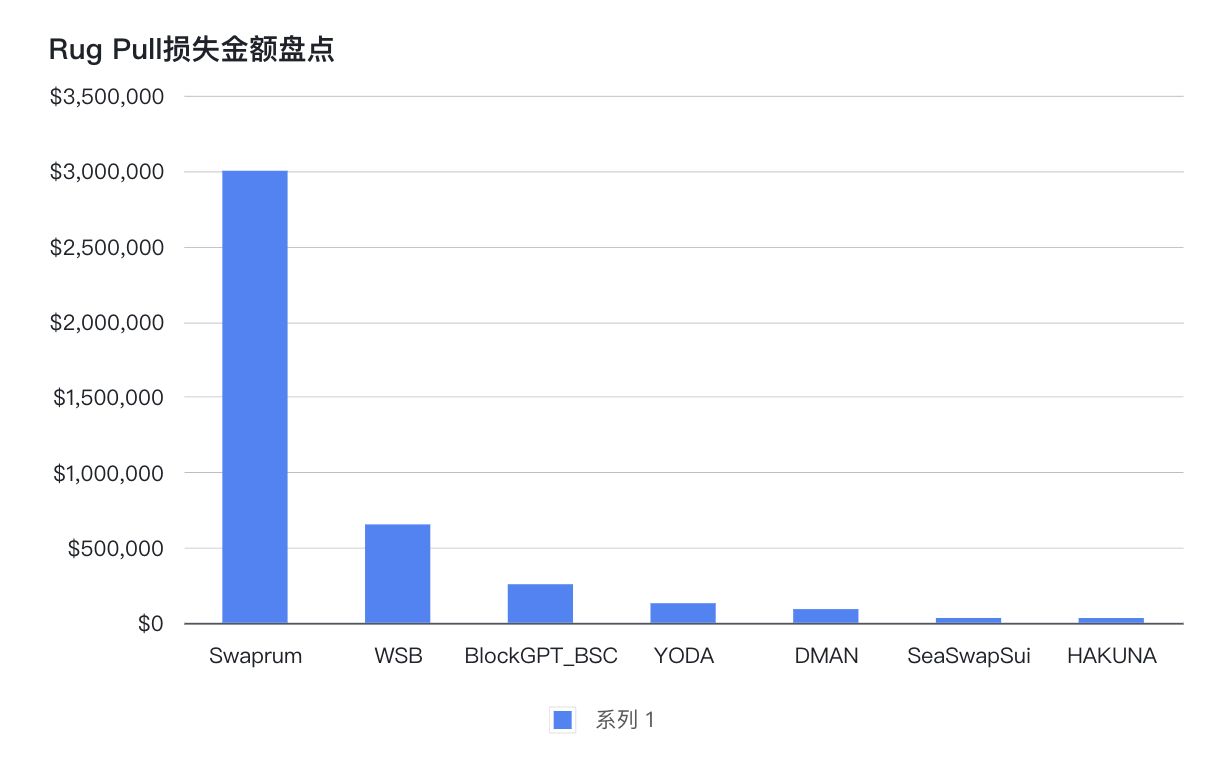

1.2 RugPull盘点

No.1

5月04日,wsbcoinofficial ($WSB )的 zjz.eth rugpull,$WSB 下跌了86%,zjz.eth 抛售了大部分WSB并获利334ETH(约653k USD)。

No.2

5月05日, YODA 代币rugpull,YODA 下跌了 -100%,yodacoineth 已经删除了其社交账户/群组,诈骗者已经将 68 ETH ($130K) 转移到 FixedFloat 。

No.3

5月08日,Hakuna Matata rugpull,HAKUNA 下跌了 -100%。

No.4

5月09日,Derpman rugged,DMAN 下跌了 -100% ,获利约48.55 $ETH。

No.5

5月15日, rugpull 团伙在过去 3 天内一直在创建虚假token,例如 #PEPEPE、#LADYS、#BENZ、#GGBOND、#BENEN、#NEWPEPE、#PEN、#TURBOO, #PEPELOL。 诈骗者已经将大约 12 ETH 转移到MEXC 。

No.6

5月19日,Arbitrum 上的 Swaprum rugged,获利约 300 万美元。 Swaprum 的部署者使用 add() 后门函数窃取用户质押的 LP 代币,然后从池中移除流动性以牟利。

No.7

5月26日, @SeaSwapSui 的rugpull,它删除了 Twitter 并和其他社交账号。 管理员从代币销售合约中紧急撤回 SUI,总计 32787 SUI(32,000 美元)。

No.8

5月30日,BlockGPT_BSC rugged。获利约816BNB(约$256K)。

1.3 社媒诈骗与钓鱼盘点

No.1

5月01日 ,Twitter 上出现推广的钓鱼网站, 不要与 hxxps://claimbob.site/ 交互。

No.2

5月02日,出现虚假的 CertiK 钓鱼网站,不要与 hxxps://claim.certik.app/ 交互。

No.3

5月04日,Syncera_io Discord 服务器遭受攻击, 在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.4

5月04日,推特上出现虚假的 Pepe Coin 帐户,不要与 hxxps://pepegives.xyz/ 交互 。

No.5

5月05日,FeetLabsHQ Discord 服务器遭受攻击, 在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.6

5月06日,STFX_IO Discord 服务器遭受攻击, 在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.7

5月07日,出现虚假的 Pepe claim 网站,不要与 hxxps://pepegift.org/ 交互

No.8

5月08日,Evmos Discord 服务器中发布了钓鱼链接,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.9

5月08日,推特上出现虚假的 MetaMask 帐户,不要与 hxxps://meta-token.net/# 网站连接。

No.10

5月08日,出现了虚假 Bob claim网站,不要与 hxxps://bob-airdrop.com/ 交互。

No.11

5月09日, 推特上出现了虚假的peckShield账户,不要相信该账号发布的任何吸引眼球的内容。

No.12

5月09日,出现了虚假 Ben 空投网站,不要与 hxxps://bencoineth.net/ 交互。

No.13

5月10日,出现了虚假 Pepe claim 网站,不要与 hxxps://rewardspepe.com/ 交互。

No.14

5月11日,请注意在 Twitter 上宣传的虚假 layerzero claim 网站,不要与 hxxps://layerzero-network.app/ 网站交互。

No.15

5月14日,OnchainTrade Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.16

5月14日,opentensor Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.17

5月15日,BTFDRabbits Twitter 和#Discord 服务器同时遭到破坏,在团队确认控制权之前,请勿点击任一平台上的任何链接。

No.18

5月15日,Tyche 协议 Discord 服务器中发布了一个钓鱼链接,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.19

5月16日,taskonxyz Discord 服务器已被发布的虚假网络钓鱼链接所破坏,不要与 hxxps://airdrop.taskon.tech/ 交互。

No.20

5月16日,freshcut #Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.21

5月16日,MorphexFTM #Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.22

5月17日,NEARProtocol Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.23

5月17日,lifiprotocol Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.24

5月17日,auroraisnear Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.25

5月18日,Probably0 Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.26

5月18日,oDDbOOG Discord 服务器遭受攻击,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.27

5月19日,TheHoraHub Discord 服务器遭受攻击,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.28

5月19日,ArbitrumNewsDAO Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.29

5月20日,avianfoundation Twitter 帐户已被入侵并正在宣传钓鱼网站,不要与 hxxps://avn.finance/ 交互。

No.30

5月20日,警惕在 Twitter 上推广的假yoda币claim网站 ,不要与 hxxps://claim-yoda.com 交互。

No.31

5月20日,警惕在 Twitter 上推广的虚假 Psyop claim网站 ,不要与 hxxps://claim-psyop.live/ 交互。

No.32

5月21日, VenomBridge Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.33

5月22日,asymmetryfin Discord 服务器已被入侵,在团队确认重新获得对服务器的控制之前,请勿点击任何链接。

No.34

5月22日,虚假 的Dex Tools Twitter 帐户。 不要与 hxxps://dextoois.com/ 网站进行交互。

No.35

5月22日,Superlotl Discord 服务器遭受攻击, 在团队确认他们已重新获得服务器控制权之前,请勿点击链接。

No.36

5月23日,zerpmonxrp Discord 服务器已被入侵,在团队确认他们已重新获得服务器控制权之前,请勿点击链接。

No.37

5月23日,mail3dao Discord 服务器遭受攻击, 在团队确认他们已重新获得服务器控制权之前,请勿点击链接。

No.38

5月23日,网络钓鱼链接已发布在 MetaStars Striker Discord 服务器中,在团队确认他们已重新获得服务器控制权之前,请勿点击链接。

二、安全总结

2023年5月,DeFi发生了多起安全事件,代码逻辑漏洞利用、闪电贷价格操纵等依然是黑客常用的攻击手段,拥有较为复杂经济模型如反射机制、回流机制等代币更容易成为攻击的对象。同时也出现了一些新的攻击方式,如Tornado Cash遭受的恶意提案攻击等。为了避免类似的事件再次发生,开发者需要采取行动保障项目安全,包括对代码逻辑、经济模型进行充分验证、定期对项目进行审计以及发布项目上线后的漏洞赏金计划等。同时,本月社交媒体钓鱼事件也较为多发,投资者需保持警惕,注意在与链接交互之前充分核实其真实性,以免造成资产损失。