这篇博客主要是讲解一下vulstack红队评估的靶场,从信息收集到控制DMZ区域的WEB服务器,接着联合MSF和CS控制内网机器,随后通过搭建隧道,配置代理,攻击内网机器并且控制域控,主要讲解红队的攻击的全部流程。首先主要讲解一下靶场环境的搭建。

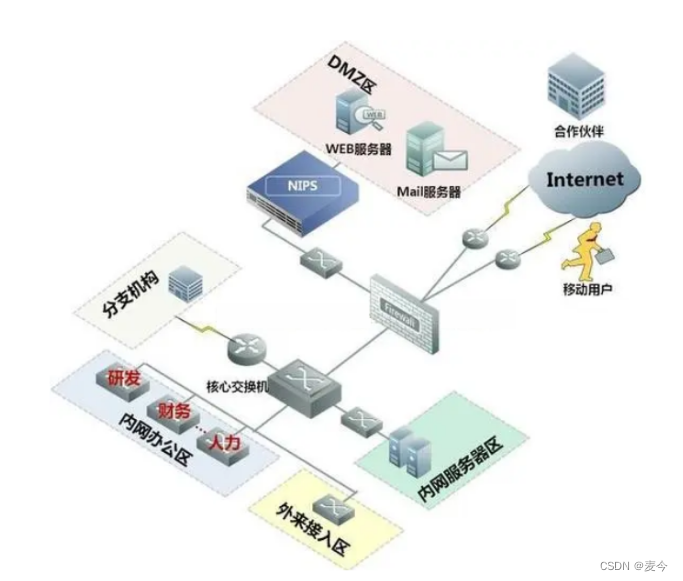

网络拓扑图

首先在攻击一个公司时,我们必须得知道该公司的网络拓扑结构,一个公司的网络拓扑结构通常来说主要会有三部分,一部分是公司人员的内网办公区,这个只有该公司的内部人员才能访问,一部分是公司的DMA区域,也就是该公司的官网,该公司的WEB页面,这个是外来人员可以访问的。另一部分是内网服务器。我们当然不可以直接去攻击该公司的内网,因为外部人员根本访问不了公司的内网,我们只能通过先拿下该公司的WEB服务器,接着再以WEB服务器作为跳板进行内网渗透,最后再通过搭建隧道拿下内网服务器。

搭建靶场环境

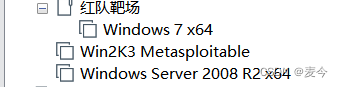

接下来我们就用虚拟机模拟一下该公司的网络结构,攻击机器就用我们的kali机器或者windows 10机器,然后web服务器用虚拟机win 7模拟。内网机器分为域内机器和域控机器。

这个就是我们要用到的所有机器 。

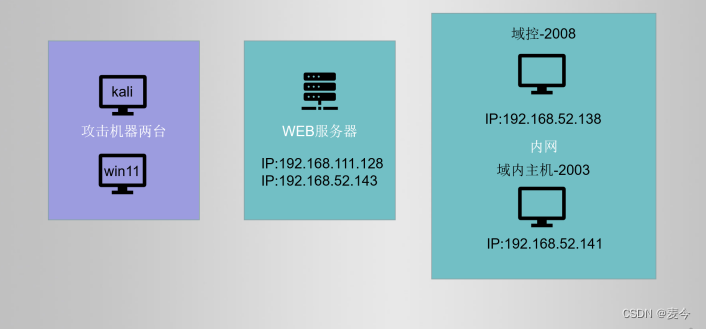

这个就是我们要给机器进行配置的ip地址 。

首先来配置一下WEB服务器,打开win7 登录进去,这个机器是双网卡机器,IP地址分别是 192.168.52.143和192.168.111.128。

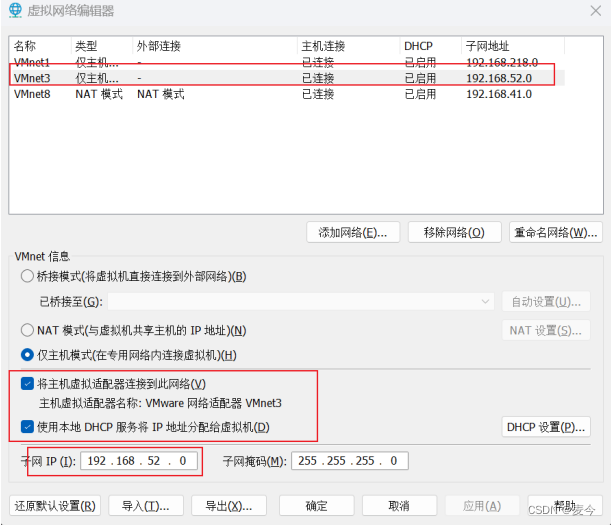

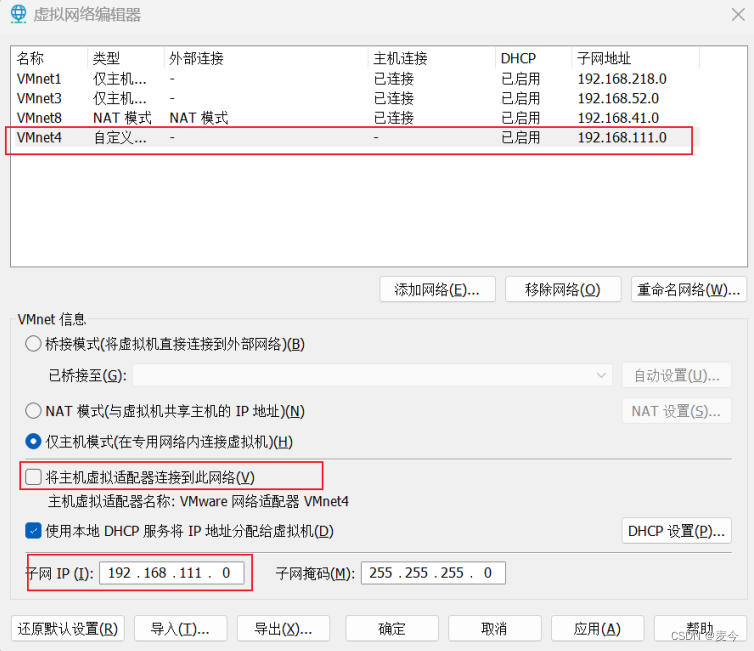

1、设置第一个虚拟机网络,配置成仅主机。

2、设置第二个虚拟机网络,配置成仅主机

3、将WIN7的两张网卡分别添加进来。

接下来配置域内机器(关于域内域控的概念之后会单独出一片博客进行讲解)

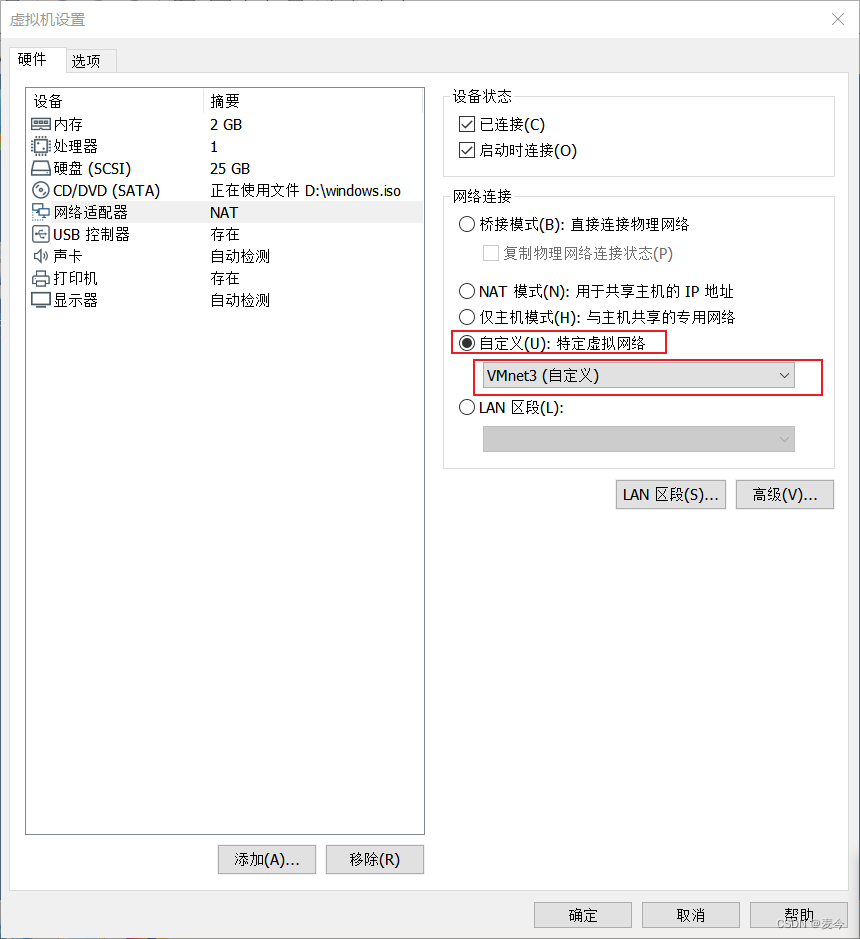

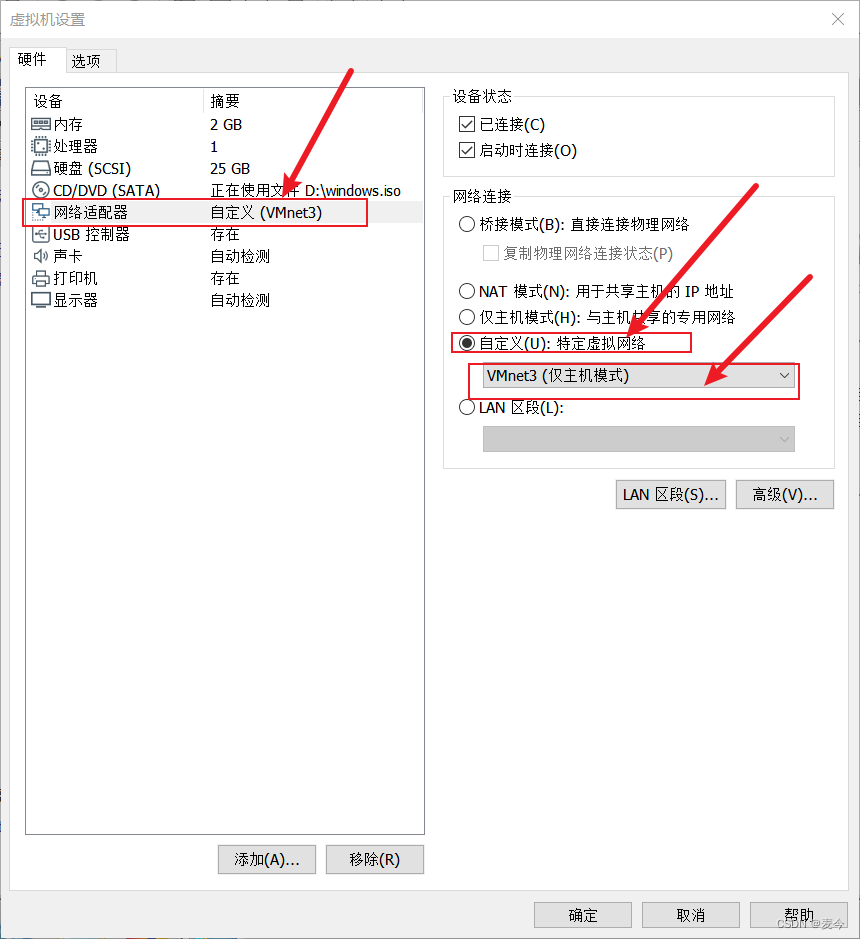

首先将网卡桥接到VMnet3

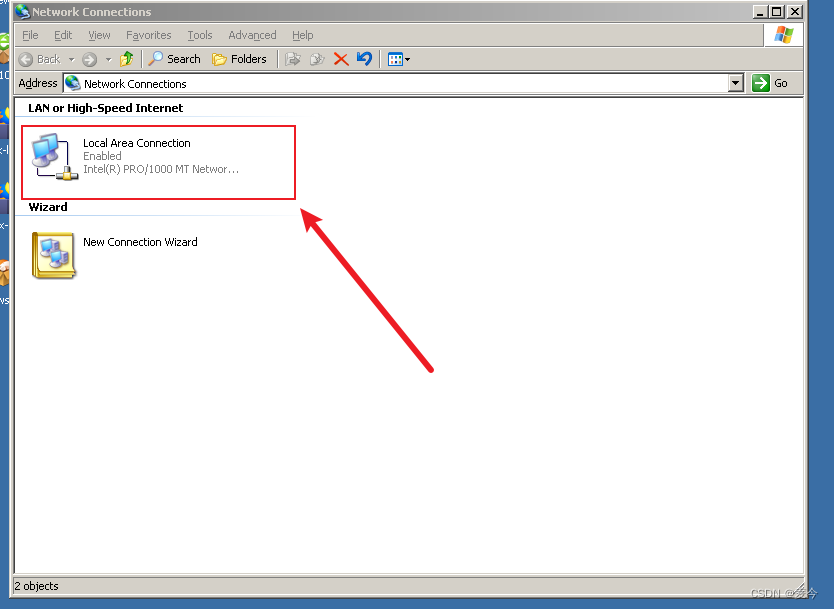

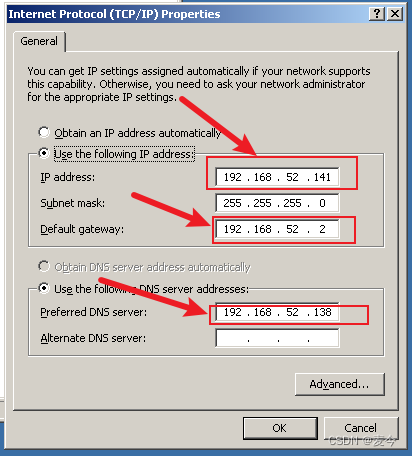

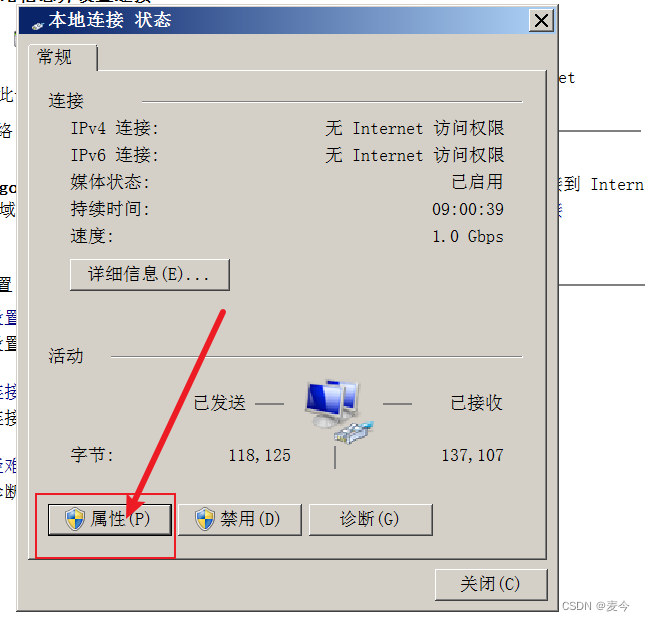

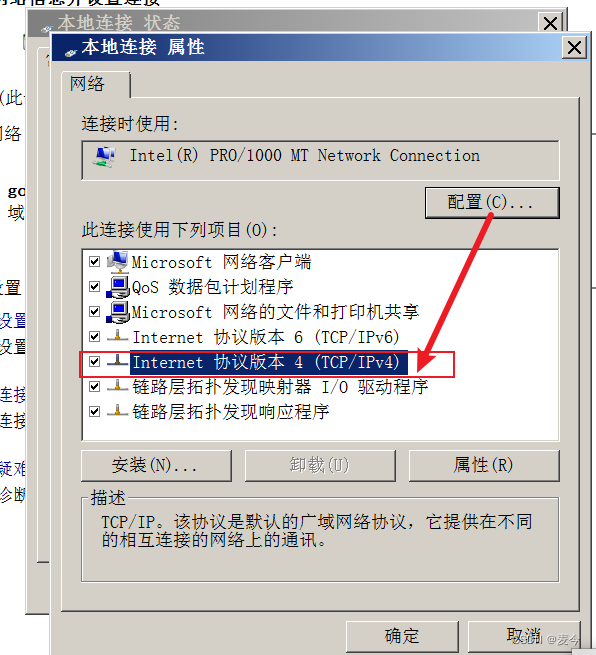

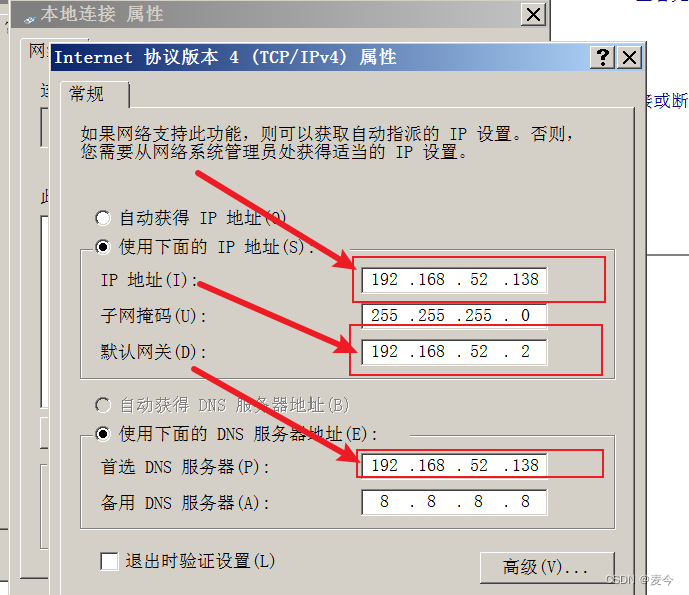

接下来我们给域内机器配置一个IP地址

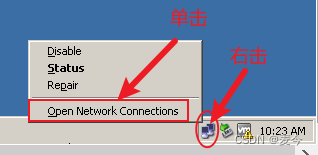

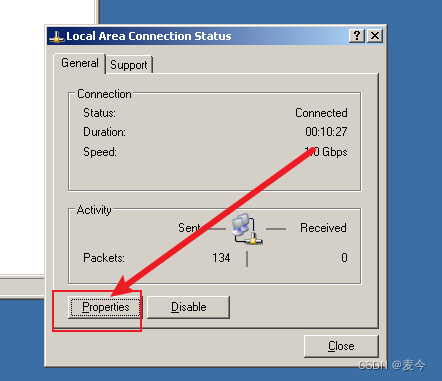

右击该图标,然后单击open network connections

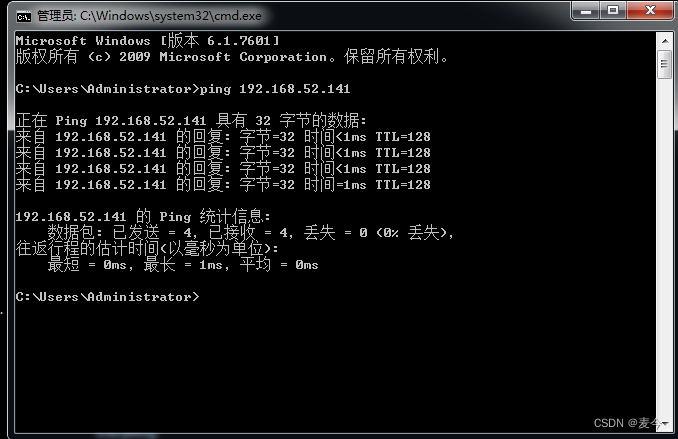

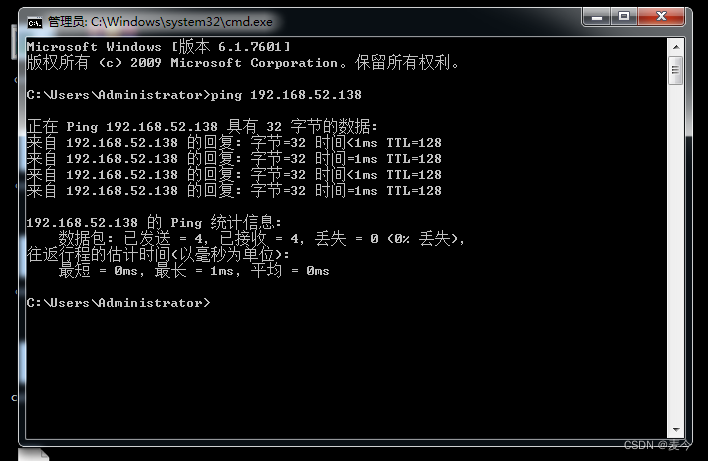

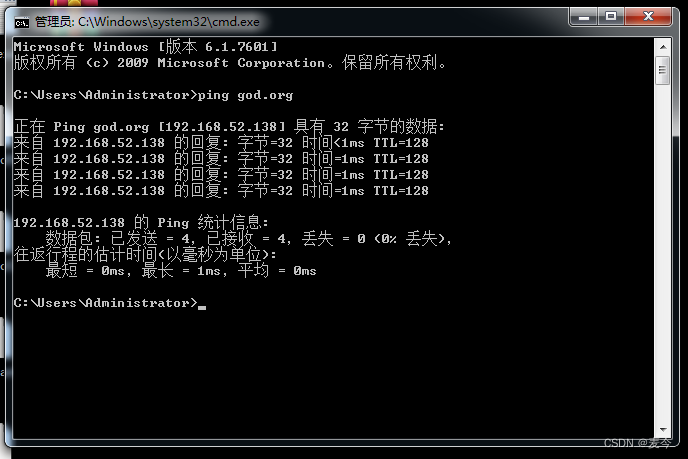

这个时候我们的域内机器就配置完成了。接下来我们测试一下看看域内机器和WEB服务器能否联通,我们在WEB服务器中ping一下域内机器。此时两台机器就可以相互ping通了。

最后我们配置域控机器

把域控机器的网卡改为VMnet3,接着我们配置一下域控机器的IP

此时我们的域控机器就配置好了。接下来我们ping一下看看两台机器的连通性。

最后我们的靶场环境就搭建完成了,之后的靶场攻击将在后面的博客中讲解。