[第九章 CTF之MISC章]两个部分的flag

附件 stego.png,隐写了一个zip文件。zip文件里面是 2.jpg。

stego.png

stego.png

2.jpg

2.jpg

- stego.png 用 StegSolve - Data Extract - BGR LSB,可以看到 Part2: 25cc9ee5108a49c6}。

- 2.jpg -属性-备注 写了 Part1: n1book{414e529ece64a77d。

把两部分合并得到答案。提交 flag{414e529ece64a77d25cc9ee5108a49c6}

[第九章 CTF之MISC章]压缩包中的乐趣.zip【zip伪加密、明文攻击重点】

附件1.zip。是伪加密,把两处0x 504B0102 14001400后面的 0x1000 改为 0x0000,就可以解压缩得到 1.png 和 2.zip(有密码)。

2.zip 中包含 1.png 和 flag.txt。我们已经有了 1.png,且两个 1.png 的CRC32值相同——考虑明文攻击,获取秘钥。

如果使用自己的压缩工具压缩 1.png,爆破时会出现“在选定的档案中没有匹配的文件”报错。重点来了,我们可以使用已经修改了加密位的 1.zip 作为明文,就不会报错。

爆破得到秘钥 [ aed8ca16 7cbe3877 46fb82f7 ](时间不要太长,ARCHPR没有停止直接手动停止,即可得到秘钥)。然后得到 flag.txt 内容 n1book{665125b99ebb34fe8c74a36e1bf3d958},提交 flag{665125b99ebb34fe8c74a36e1bf3d958}

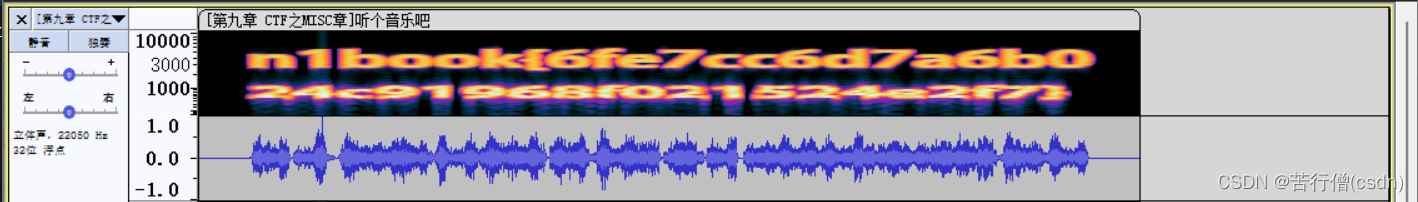

[第九章 CTF之MISC章]听个音乐吧.wav

附件 flag.wav,声音刺耳,用Audacity看多视图,直接得到 flag{6fe7cc6d7a6b024c91968f021524e2f7}

Next