常见应用安全威胁(OWASP TOP 10) 2013

-

注入

-

失效的身份认证和会话管理

-

跨站脚本攻击(XSS)

-

不安全的直接对象引用

-

安全配置错误

-

敏感信息泄露

-

功能级访问控制缺失

-

跨站请求伪造(CSRF)

-

使用含有已知漏洞的组件

-

未验证的重定向和转发

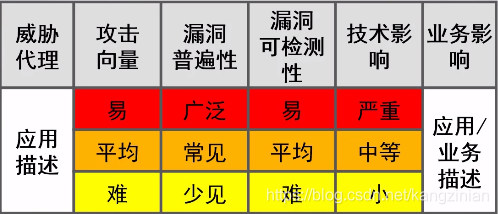

风险评估标准

风险 = 可能性 * 影响

颜色越深,说明越容易发生,影响越大

1. 注入

SQL注入就是将表单中的数据提交到应用程序后台,从而影响预定义的SQL命令执行

一个成功的SQL注入会导致下列结果

- 从数据库读取敏感信息

- 修改数据库的内容

- 执行数据库的一些administration操作 1

- 执行OS命令2

例子: username= " " 输入 or1=1or1= 这就是一个恒真命令

什么是注入: 用户的输入进入解释器

影响:

<