1、打开题目环境

2、点击click跳出来一个登录弹窗,随便输入用户名和密码登录试试,没有返回任何有用信息

3、查看附件,得到一堆密码,应该是要直接爆破

4、点击click抓包后发送到repeater模块,重新发包得到"Do u know admin"的信息,猜测用户名即为admin

4、输入用户名和密码后抓包,看到一串base64加密过的字符

丢到解码器里解码,发现是我刚输进去的用户名和密码,中间用冒号隔开了(冒号划重点!

6、把包发送到爆破模块,给刚刚的base64密码添加变量(这里截图截错了,添加完变量后应该这段字符前后各有一个§符号)

7、在payload options[simple list]模块把题目附件里面的密码粘贴进去

8、添加前缀,admin后面一定不要忘记加冒号!

添加base64编码

9、把特殊符号的url编码取消,不然=会被转换成%3d

10、全部布置完是这个样子

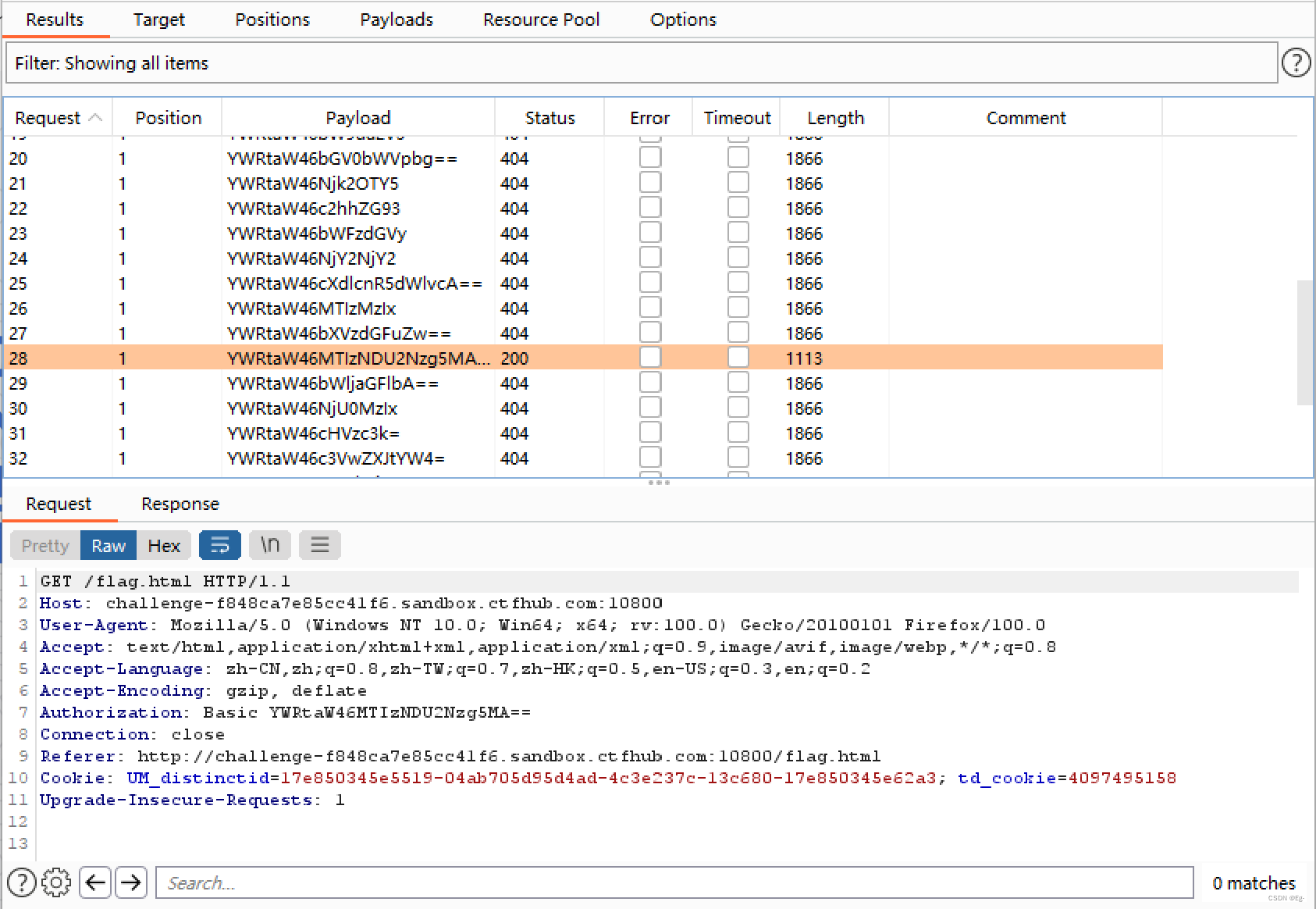

11、开始爆破,发现长度不一样的了

12、在raw模块复制后查看response,得到flag