在进入靶场后发现窗口ping,猜测可能是SQL注入,也有可能是命令执行漏洞。

我们先随便ping一下本机地址127.0.0.1

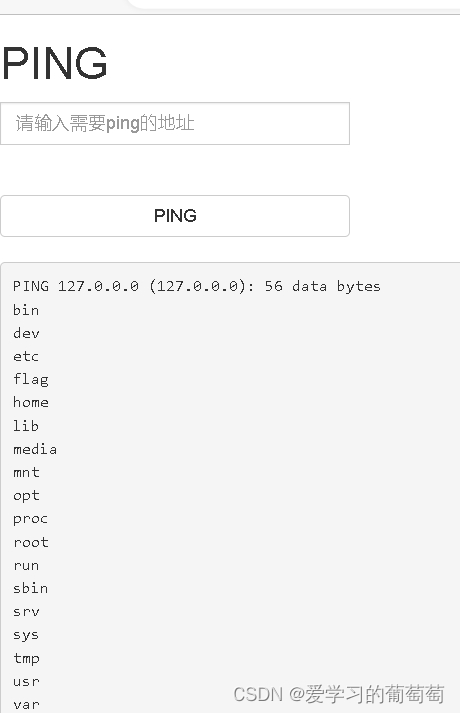

发现有回显:

PING 127.0.0.1 (127.0.0.1): 56 data bytes。

既然有回显那么就可以确定是命令执行漏洞。

命令拼接符:

命令执行就用命令拼接符执行漏洞命令就行。常见的命令拼接符为以下四种。

&:无论左边是false还是true,右边都执行。

&&:具有短路效果,左边是false,右边不执行。

|:无论左边是false还是true,右边都执行。

||:具有短路效果,左边是true,右边不执行

了解拼接符后我们先试一下查看目录,发现使用127.0.0.1 && ls执行不了,使用127.0.0.1 & ls有回显

发现有一个index.php文件,我们去进行访问,发现回到了原界面

http://8c7f4d52-1c20-4368-83af-983921c3bea5.node4.buuoj.cn:81/?index.php

所以我们猜测可能是Linux系统,Linux系统查看所有根目录使用的命令为:ls /

那么命令就是127.0.0.1 & ls /(也可以使用127.0.0.1 | ls /),就会显示出全部的根目录。

在根目录中我们发现有一个flag文件,猜测我们的flag就在里面,所以我们需要使用命令来读取flag文件的内容。命令大家可以在网上查看,这里使用的命令是127.0.0.1 & cat /flag(也可以使用127.0.0.1 | cat /flag)