- 简介

xray是一款可以使用HTTP/HTTPS代理进行被动扫描的安全工具,支持功能如下

独立的 URL 扫描

基于 HTTP 的被动代理扫描,同时支持HTTPS

SQL注入检测模块

命令注入检测模块

任意重定向检测模块

路径遍历模块

Xray扫描器内置插件

XSS漏洞检测 (key: xss):利用语义分析的方式检测XSS漏洞

SQL 注入检测 (key: sqldet):支持报错注入、布尔注入和时间盲注等

命令/代码注入检测 (key: cmd_injection):支持 shell 命令注入、PHP 代码执行、模板注入等

目录枚举 (key: dirscan):检测备份文件、临时文件、debug 页面、配置文件等10余类敏感路径和文件

路径穿越检测 (key: path_traversal):支持常见平台和编码

XML 实体注入检测 (key: xxe):支持有回显和反连平台检测

poc 管理 (key: phantasm):默认内置部分常用的 poc,用户可以根据需要自行构建 poc 并运行。文档

文件上传检测 (key: upload):支持常见的后端语言

弱口令检测 (key: brute_force):社区版支持检测 HTTP 基础认证和简易表单弱口令,内置常见用户名和密码字典

jsonp 检测 (key: jsonp):检测包含敏感信息可以被跨域读取的 jsonp 接口

ssrf 检测 (key: ssrf):ssrf 检测模块,支持常见的绕过技术和反连平台检测

基线检查 (key: baseline):检测低 SSL 版本、缺失的或错误添加的 http 头等

任意跳转检测 (key: redirect):支持 HTML meta 跳转、30x 跳转等

CRLF 注入 (key: crlf_injection)

检测 HTTP 头注入,支持 query、body 等位置的参数:

下载

Releases · chaitin/xray · GitHub一款完善的安全评估工具,支持常见 web 安全问题扫描和自定义 poc | 使用之前务必先阅读文档. Contribute to chaitin/xray development by creating an account on GitHub. https://github.com/chaitin/xray/releasesRelease 1.9.3 · chaitin/xray · GitHub最近的更新

https://github.com/chaitin/xray/releasesRelease 1.9.3 · chaitin/xray · GitHub最近的更新

- 做了一些优化

- 优化扫描效率

- 增强子域名收集功能

- 增加了一些功能

- 添加burp的history导出文件转yml脚本的功能

- log4j2-rce的检测

- 为自定义脚本(gamma)添加

- 格式化时间戳函数

- 进制转换函数

- sha,hmacsha函数

- url全字符编码函数

- rev 字符串反向函数

- 添加 upper 字符串大写函数

- dir()

- basename()

- body_string

- title_string

- 扫描时,可以指定POC的危害等级,分为

low,medium,high,critical,通过--level参数指定

- 为shiro插件添加文件加载功能,可以直接加载指定文件中的key

- 可在配置文件中配置每个poc的标签,通过--tags来指定标签扫描

- 更新了

--list功能,可查看相关标签对应poc

- 为 response 添加 icon_url 属性

- 修复了一些问题

- 修复cve-2021-29490误报严重问题

- 修复报告只显示参考链接,不显示提交者的问题

- 修复cache可能出现的请求不发送问题

- 过滤部分冗余的错误日志

- 修复一些意外导致panic的问题

- 新增x命令

- 支持对发现的web站点进行漏洞探测

- 支持带宽控制与智能速率调节,最优化扫描效率

- 支持多目标多端口随机探测,基于有限元的随机化方案

- 支持ICMP/TCP/UDP主机存活探测

- 支持SYN/CONNECT端口扫描

- 支持URL/IP/域名/IP范围/CIDR等多种输入方式

- 支持指纹识别

-

该命令实际上是xray内置的、启用了

- printer

- service-scan

- target-parse

这三个内置的插件的命令。

其中service-scan提供 主机存活探测、服务指纹识别、web指纹识别 的功能

可以查看 plugin-config.xray.yaml,module-config.xray.yaml获得详细配置信息,执行xray x --help 获取命令行参数与试用方法。

示例:

xray x -t example.com

xray x -t http://example.com

xray x -t example.com/24

xray x -t 192.168.1.1/24

xray x -t 192.168.1.1-192.168.1.254

xray x -t 192.168.1.1-254

xray x -t 192.168.1.1-254 -p 22,80,443-445

- 新增385个poc,感谢师傅们的提交,更新后即可自动加载

2.使用

2.1 单个url检测

xray_windows_amd64.exe webscan --url "http://example.com/?a=b"

2.2 使用 HTTP 代理发起被动扫描

2.2.1 运行被动扫描

xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output proxy.html

监听本地7777端口导出到proxy.html

2.2.2 设置浏览器代理

保存之后开启代理 ,这样的话这扫描工具会调用模块去扫描

2.2.3 导入证书

\

\

用phpstudy 进入dvwa靶场进行扫描测试

2.3 指定模块扫描

xray_windows_amd64.exe webscan --plugins cmd_injection,sqldet --url http://test.com

xray_windows_amd64.exe webscan --plugins cmd_injection,sqldet --proxy 127.0.0.1:7777

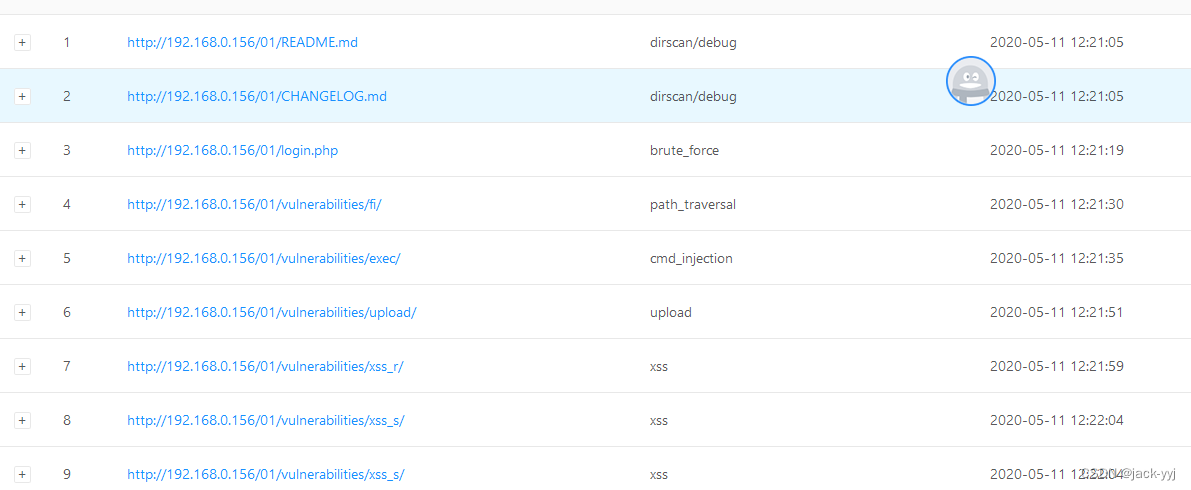

3.测试结