更新状态

2023年8月8日更新了更新状态,顶置须知改名"黑客成长日记"

2023年5月3日更新了更新状态,顶置须知。

2023年4月21日更新了顶置须知,更新状态,自我描述。

2023年4月6日正文部分更新了顶置须知,个人感悟,必学书籍,关于就业,新增栏目顶置须知,个人思考。

2022年11月16日正文部分更新了必学书籍,学习资料,Advanced 进阶,学习网站平台,关于就业

黑客成长日记:

分享一段在《遥远的救世主》中,丁元英说过的话:

1.想要干好事记住两句话,别把自己太当人,别把别人太不当人。天下乌鸦一般黑

2.生存法则很简单,就是忍人所不忍, 能人所不能。忍是一条线,能是一条线。这个两者中间就是生存空间。如果我们真能做到忍人所不忍,能人所不能,那我们生存空间比别人大。

3.天下之道论到极致,百姓的柴米油盐,人生冷暖论到极致,男人和女人之间一个情字。

4.所谓真经,就是能达到寂空涅槃的究竟法门,可悟不可修,修为成佛,在求。悟为明性,在知,修行以行制性,悟道以性施行,觉者由心生律修者以律制心,有幸无证者虽不落恶果,却助因助果助念助心,如是生灭,不得涅槃。

5.透视社会层次有三个层面:技术、制度、文化,小到一个人,大到一个国家,一个民族,任何一种命运都是那种文化属性的产物。强势文化造就强者,弱势文化造就弱者。

——2023年8月14日

非常抱歉,这段时间我消失了,停止了更新博文。我在学习免杀技术,并且对其有深刻的了解,目前学习了各种安全软件的防御机制,我学会了以最简单的loader方式绕过DF,360,卡巴斯基等杀毒软件的简单方法,从0到1学习免杀技术只花了1周时间,现在学习红队操作的技术,。我父亲从事嵌入式开发,感谢他带领我进入了计算机行业,让我找到自己热爱的领域,他希望我与他同行,但是我的确对此无兴趣,所以我们长期在某些观点上存在争议。我自己的目标:成为一个手握0day,几秒拿下天下计算机的黑客,这也是大多数同行们奋斗的目标吧,所以我选择二进制安全的行业,我明白国内企业除了几个实验室或者体制内工作,多数安全企业不招这方面的人。我希望能慢慢成长,常年累月下来,先成为Windows的专家,在转向Linux平台,虽然我不能达到MJ0011的高度,但是他一直是我学习的榜样。从开发到挖洞,从ring3到ring0,从LPE到RCE,从OD到WD,有一天我有资格说自己是专家的,C友们再回。 ——2023年8月8日

前一周4月28日清华大学112周年校庆,发表了一篇叫作《敢为》的公众号。我在此处分享一段我比较喜欢的话。

敢,行天下之先;为,他人之不为。

路虽远,行则将至;敢为者,敢而行之。

------2023年5月4日

书单包括了个人的与泉哥推荐的,当然我自己的书单还没学完,而且不够全面和专业,我不能保证"啃书"的学习方式的正确性,所以请你自行制定个人培养方案。

-----------2023年4月6日

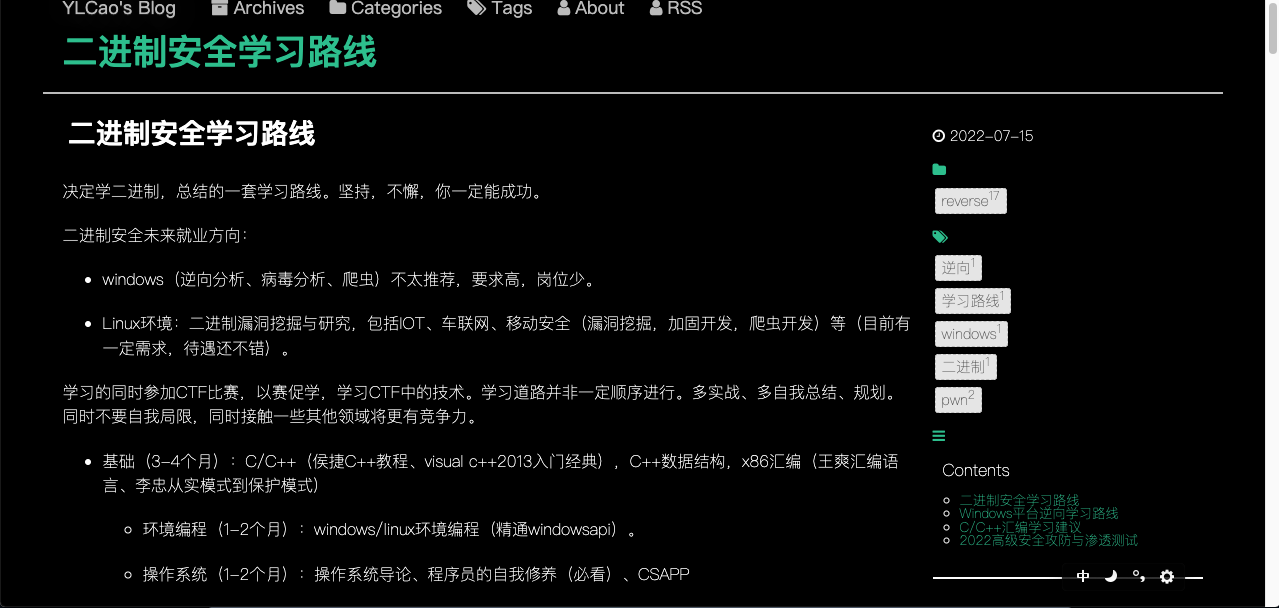

今日夜晚Google一手二进制安全学习路线,我的文章没有被收录,很遗憾。看到了腾讯泉哥(我的偶像,漏洞战争作者)在知乎上2020年有关"二进制安全"的回答。

泉哥分享了一个关于德国高中生无任何基础一年之内如何挖掘到Edge浏览器RCE漏洞的故事。拜读完之后,我感到特别惊诧和激动。

分享视频: https://media.ccc.de/v/35c3-9657-from_zero_to_zero_day#t=174

二进制安全学习精髓:

1、学习编程语言(C/C++、asm等等)

2、学习操作系统原理

3、学习常见二进制漏洞原理

4、打打CTF,写写write-up

5、学习并实践去分析真实的漏洞案例,就是直接看代码,调代码

(待更新,视频详细内容)

———————————————2023年5月3日———————————————

为了CSDN客服审核方便,我每次更新都会在"更新状态"说明。由于各种原因,许久没有在CSDN上发技术文章了。但是我在尽力沉淀,深入底层,再底层。

上次看了泉哥分享的那个视频,我把总结了一下,对于小白来讲,CTF是最快入门的方法,但是要逐渐摆脱"赛棍"的状态(我觉得自己很菜,因为连"赛棍"都算),向深水区迈进,具体参考"二进制安全学习精髓"。

以下内容是英文原版(有空我做一个思维导图):

The Journey,part 0x0:Pogramming

- Being a soild developer is an important part of being a vuln researcher

- The most notable and used programming languages/topics that helped me progress

are mainly C,C++,Assembly,OS internals and Python

- The C Programming Language second edition

- Assembly I learned from an awesome book in Hebrew

Part 0x1: Vuln research basics

- Basic vulnerabilities

- Classic stack buffer overflows

- Integer overflows

- Heap overflows

- Use after Frees

- Solve basic challenges:

- Overthewire https://overthewire.org/wargames/

- Overthewire write ups https://axcheron.github.io/writeups/otw/otw_wargames/

- Exploit-exercises

- Write ups -great way to learn!

- CTFs

- Group effort,much more exciting

- Totally fine to fail

Part 0x2:Diving to the deep water

- Make sure you’re familiar with the basics

- BUT:DONT’T stay in the "shallow water"for too long

- Try harder things,don’t be afraid to fail -we all learn from our failures!

- I tried to always expose myself to harder challenges,even to ones I was not sure I could solve.

Tips to really Master Something @LiveOverflow

- Move away from basics as quickly as possi ble

- Constantly expose yourself to stuff you don’t understand and later revisit what you thought

you understood(but actually didn’t)

- Do cross-disciplinary research to develop a deeper understanding

Part 0x3: Pwn,Repeat

- Practice =)

- Solve CTF challenges,read write-ups for them

- Read about actual real-world vulns

- GET YOUR HANDS DIRTY!

Part 0x4: Vuln discovery

- I came to the point where I have seen a few different vuln types,and some of them

had some things in common.

- Some examples to where a lot of vulns exist:

- Complex code

- Programming errors,e.g. , integer or signedness issues

- Bad coding practices,e.g. ,assuming too much about input

- Many more

Part 0x4: Vuln discovery

int slice(void *dst,void *src,size_t offset, size_t size, size_t srclen)

{

if(offset + size > srclen) //integer overflow here

{

return -1;

}

memcpy(dst,src + offset,size);

return 0;

}

- Very trivial,yet still out here!

- Bugs are bugs(regardless of how complex they are)

- There are still countless bugs out there!

Part 0x5: Vuln discovery -CTFs vs. IRL

- CTFs: Usually in CTFs the vuln is a bug that does not require too much to reach it

- IRL:Some times vulns aren’t a single mistake

- A bunch of weird states/primitives

- Chained together,they form something bigger

- Can be turned into a vuln

- We will see that later in the Chakra vuln

- CVE-2018-8555 and CVE-2018-8588

———————————————2023年5月3日———————————————

此时我不由自主联想很多,例如以下几个问题,大家心理都有属于自己的答案。

1.如何成功(某一个领域达到某个高度)?

2.我们为何没有(大量)这样的网安人才?

(1)由于受到外界因素太多年轻网安人才无法施展抱负

(2)娱乐化严重,戾气太重。

(3)过于重视名利和外在(例如:某蓝桥杯要举办CTF,信安比赛,实在浪费时间),忽略技术本质与初心。

(4)技术社区建设不好(不针对任何团队,例如:各种付费知识星球等)

----2023年4月21日

继续吐槽:

1.CTF只能让你快速了解漏洞利用的套路,初步可以了解框架,但是不能初级阶段依靠CTF来提高自己水平。2.上面列举的学习时间完全存在问题,不要轻易模仿。估计作者自己都只会皮毛,操作系统1-2个月顶多学完基础书籍(经典黑皮书2个月完全理解不太现实)。总结:时间沉淀完全不够。

(待更新,关于费曼学习法在二进制安全学习中的应用和实践)。

自我描述:

一个不断成长的人,一个在更正错误地人。

一个理论与技术的实践者,一个具有自驱力与独立思想的安全爱好者(研究员).

研究兴趣包括:

自动化漏洞挖掘,软件漏洞分析与挖掘,网络协议安全。

如果你有什么疑惑与想法欢迎通过邮件方式联系我:

Email: zhike@anyeziyuan.com

个人感悟:

比起基础与天赋,更重要的是:

敢于开始的勇气 + 持之以恒的毅力.

成功源于热爱+坚持

1.博观而约取,厚积而薄发

2.学而不思则罔,思而不学则殆

3.书读百遍其义自见

4.聪明在于勤奋,天才在于积累

其他:(鸡汤)

博主是一只二进制安全领域的菜菜菜菜鸟,没有什么水平只能在CSDN平台上班门弄斧,当然我们会共同进步。我不想成为安全培训行业的韭菜收割机,也不想著书立论,我希望能通过博客宣传的功能,让更多人看到安全本质,能踏实去学习和研究,少走捷径和歪门邪道。华罗庚说个一句话:"聪明在于勤奋,天才在于积累。祝愿大家都能在浮躁的社会与职业环境中去体会到这句话的深意。

我们都是攀登者,我们都在翻越"二进制安全"这座高山。

所以亲爱的攀登者,请你不要担忧,当你已经开始攀登时,你已经成为这条路上的"先行者"。

这一条路上你会是孤独的,无助的,这是你一个人的战场。

我们在无数个日日夜夜里反编译与调试,在一个无人问津的问题上苦思冥想不得其解。

但是攀登者们,请你相信,未来的某天,数不清的CVE编号,高额的漏洞悬赏奖金,将会如期而至!

请保持耐心,日拱一卒,拱一拱吧!

我们将会翻越一座有一座高峰,探索安全领域的未知秘密!

前言部分:

本教程用“抛砖引玉”的方式将带领你进入Binary Scurity的神秘世界,不作为计算机相关专业教学大纲内容,仅供二进制爱好者与从业者学习参考。

请读者自行具备计算机相关底层基础,与编程基础等。

必学书籍:

基础书籍

LINUX设备驱动程序 33.9

深度探索C++对象模型 49.5

Effective C++改善程序与设计的55个具体做法 44.5

算法艺术与信息学竞赛 清华大学出版社 58.0

算法竞赛入门经典第二版本 入门+训练指导+算法实现+习题解答 243.9

C++ Primer Plus(第五版)中文版 人民邮电出版社 72.0

Linux程序设计 61.9

More Effective C++ 35个改善编程与设计的有效方法 22

以下3本总计:271.5

UNIX 网络编程 卷1:套接字联网 API

UNIX 网络编程 卷2:进程间通信

UNIX环境高级编程第3版

应用离散数学 人民邮电出版社 37.31

ACM-ICPC程序设计系列 组合数学及应用 11.2

算法导论 83.2

黑皮书系列

"个人认为"这几本够了:

《计算机网络 自顶向下方法》 机械工业出版社 83

《深入理解计算机系统》 机械工业出版社 69.5

《汇编语言基于x86处理器》 64.35

Andriod安全

Java核心技术 卷1 开发基础 机械工业出版社 100.8

Android 移动安全攻防实战 47

Wireshark 数据包分析实战 54.4

Wireshark 网络分析从入门到实践 52.8

Android 软件安全与逆向分析 丰生强 人民邮电出版社

Android 软件安全权威指南 丰生强 电子工业出版社

安卓Frida逆向与抓包实战+安卓Frida逆向与协议分析

Windows安全

Rootkit和Bootkit 现代恶意软件逆向分析和下一代威胁 机械工业出版社 129

Windows黑客编程技术详解 76.6

汇编/C语言 基础教材 滴水逆向 编程达人 99

Windows编程调试技术内幕 人民邮电出版社 89.3

深入解析Windows操作系统 人民邮电出版社 90.77

Windows核心编程(第5版) Windows via C/C++ 78.3

Windows内核编程 谭文 电子工业出版社 108

寒江独钓 Windows 内核安全编程 91.0

Windows内核编程 机械工业出版社 62.5

Windows网络编程基础教程 清华大学出版社 47

二进制PWN(Advanced 进阶)

CTF竞赛权威指南 电子工业出版社 69.5

Linux平台

Linux二进制分析 人民邮电出版社

深入理解Linux内核架构 79.9

深入理解Linux内核 37

Linux内核设计与实现 机械工业出版社 44.8

Linux内核完全注释 53.72

奔跑吧Linux内核卷1 卷2 129.8

Linux防火墙 人民邮电出版社 55.3

边干边学—Linux内核指导 浙江大学出版社

学习资料

【汇编语言】小甲鱼零基础汇编真正全集1-17章-哔哩哔哩】 https://b23.tv/xiV5VVv

【CTF Linux pwn快速入门-哔哩哔哩】 https://b23.tv/2WykRyn

【XMCVE 2020 CTF Pwn入门课程-哔哩哔哩】 https://b23.tv/M85vX8A

(这是PKU北大的某位学长录制的CTF培训视频,当年我是学这个视频看到门槛的)

Advanced进阶:

r00tkl-玉涵二进制安全

【二进制安全系列教程-哔哩哔哩】 https://b23.tv/k8B1HlP

(这是哈工大的某位学长录制的视频,看的人很少,估计是被降维打击回炉重造了,个人非常推荐。优点:可以快速上手实战,注意事项:每个视频多刷几遍,漏洞多调试几遍。缺点:因为我太菜了,最开始学的时候好多名词都不懂,起初囫囵吞枣地学,后面才发现是因为我知识量和代码能力没有达到,好多经典书籍都没有啃过,基础不牢,地动山摇,想一步登顶还是难,咱们得一步一步向上攀登。

–2023年04月06日)

CTF-wiki-PWN https://ctf-wiki.org/

About Heap overflow

【堆溢出1-哔哩哔哩】 https://b23.tv/vZzVdsM

giantbranch’Blog http://www.giantbranch.cn/

台湾科技大学

【NTUSTISC - CTF Pwn从入门到进阶-哔哩哔哩】

https://b23.tv/rOZspX2

《 漏洞战争》 腾讯 泉哥

林大夫 看雪ID riusksk

鼎力推荐两个老牌安全培训公司的课程:

1.科锐逆向系列课程(科锐打钱!)

2.看雪学院系列课程(看雪打钱!)

个人评价:

科锐的课可以从零基础学,缺点:学习周期太长,不推荐。

看雪的课需要有基础,有实力才学的明白,偏实战,刚入门看浪费时间。

学习网站:

以下非广告内容,仅供读者学习参考。

看雪论坛

看雪论坛是20余年的专业逆向的技术交流平台,与CSDN博客平台类似,尤其是在二进制安全领域目前资料是最全面的。

吾爱破解论坛 www.52pojie.cn

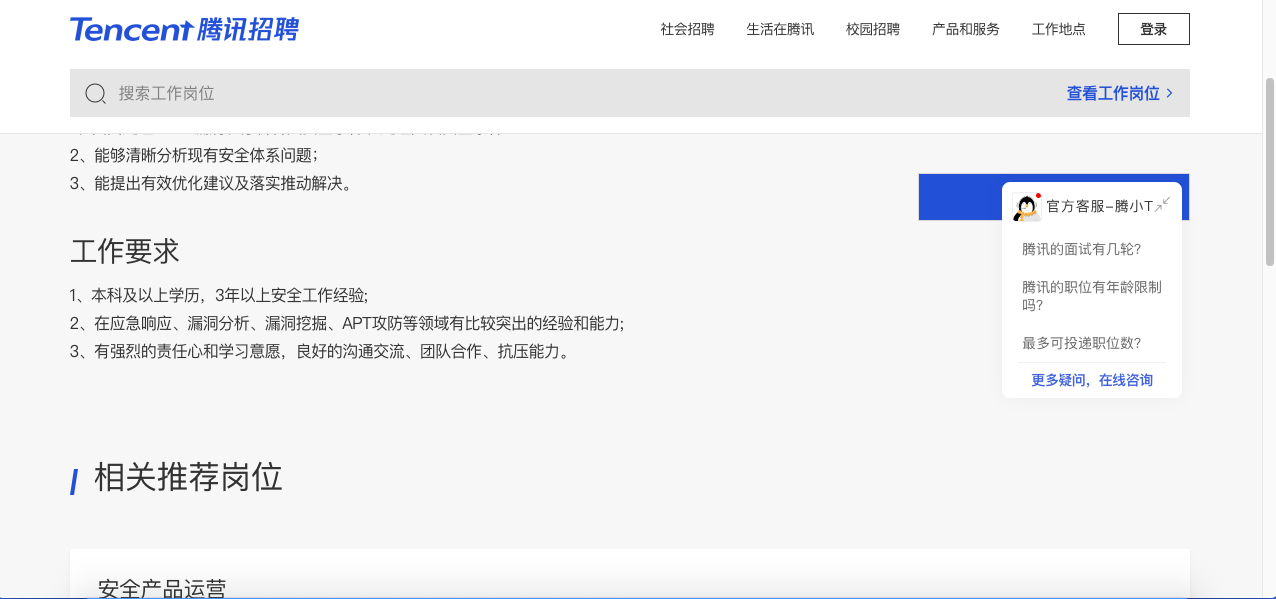

关于就业:

1.高学历-高技术-进入国企(国安),公安部第三研究所等。

2.高/低学历-高技术 - 进入上市安全公司,腾讯安全(科恩实验室,玄武实验室),阿里系(长亭科技等),深信服实验室,安恒信息等。

上市公司的安全应急响应中心部门,例如TSRC:

3.高学历-高技术-申请进入各大高校实验室(科研方向)

例如:清华大学·网络与信息安全实验室NISL

————————————————————————

专家推荐

包括了硬核二进制安全系列与二进制安全系列专栏

PS:这些文章之前我学习阶段随后记得笔记,很多问题,我自己都懒得看了,文章很水,各位大侠见笑了。后面我会保持更新,时间不定,随缘更新。

硬核二进制安全学习:Heap overflow堆溢出(壹)

PWN二进制安全总结篇

硬核二进制安全:汇编语言快速入门底层语言基础

二进制安全:经典栈溢出(stack_example)实战

二进制安全:经典栈溢出手法笔记总结

二进制安全:ELF文件深度分析Linux二进制代码审计

二进制安全:转化大师漏洞复现:Boxoft Convert Master 1.3.0 - ‘wav‘ SEH Local Exploit

二进制安全:PWN:pwntools工具的用法

二进制安全:一文讲通Stack and Function Call栈与函数调用原理应用

硬核二进制安全:Pwn Return To Text溢出漏洞的分析与利用

二进制安全学习:最新指导Pwn环境搭建教程(安装Peda插件Pwn库 IDApro for Mac15)

硬核二进制安全学习:Buffer Overflow(栈的缓冲区溢出&&Pwn技巧Return to Text)

硬核二进制安全学习:Example:Function Prologue and Function Epilogue(基础函数调用机制)

二进制安全:实验环境搭建之pwntools安装:利用国内源提速下载pip安装各式各样的库(安装pwn库全程指导)

推荐书单:

腾讯安全「泉哥」的书单

计算机及系统原理:

《编码:隐匿在计算机软硬件背后的语言》 【美】Charles Petzold

· 《深入理解计算机系统》【美】Randal E.Bryant

· 《深入理解Windows操作系统》【美】Russinovich,M.E.;Solomon,D.A.

· 《Linux内核设计与实现》【美】Robert Love

· 《深入理解Android内核设计思想》林学森

· 《Android系统源代码情景分析》罗升阳

· 《深入理解Mac OS X & iOS操作系统》【美】Jonathan Levin

· 《深入理解Linux内核》 【美】DanielP.Bovet

· 《代码揭秘:从C/C++的角度探秘计算机系统》左飞

· 《Android Dalvik虚拟机结构及机制剖析(第1、2卷)》吴艳霞;张国印

· 《Android Internals::Power User’s View》【美】Jonathan Levin,中译本《最强Android书:架构大剖析》

编程开发

Windows

· 《Windows程序设计》【美】Charles Petzold

· 《Windows核心编程》【美】Jeffrey Richter

· 《Windows环境下32位汇编语言程序设计》罗云彬

· 《Windows驱动开发技术详解》张帆

Linux/Unix

· 《UNIX环境高级编程》【美】W.Richard Stevens;Stephen A.Rago

· 《Linux程序设计》【美】Neil Matthew;Richard Stones

· 《Linux设备驱动程序》【美】Jonathan Corbet;Alessandro Rubini;Gerg Kroah-Hartman

macOS/iOS

· 《iOS编程》【美】Christian Keur;Aaron Hillegass

· 《OS X与iOS内核编程)【澳】Halvorsen,O.H.;Clarke,D

Android

· 《第一行代码——Android》郭霖

· 《Android编程权威指南》【美】Brian Hardy;BillPhillips

编程语言

C

· 《C语言程序设计》【美】Brian W.Kernighan;Dennis M.Ritchie

· 《C Primer Plus》【美】Stephen Prata,入门书籍

· 《C和指针》【美】Kenneth A.Reek

· 《C陷阱与缺陷》【美】Andrew Koenig

· 《C专家编程》【美】Peter van der Linden

C++

· 《C++ Primer Plus》【美】Stephen Prata,入门书籍

· 《C++ Primer》【美】Stanley B.Lippman;Josée Lajoie;Barbara E.Moo,进阶书籍

ASM

· 《Intel汇编语言程序设计》【美】Kip Irvine

· 《Intel开发手册》

· 《汇编语言(第3版)》王爽

· 《x86汇编语言:从实模式到保护模式》李忠

Java

· 《Java核心技术》【美】Cay S.Horstmann;Gary Cornell,入门书籍

· 《Java 编程思想》【美】Bruce eckel,进阶书籍

JavaScript

· 《JavaScript DOM编程艺术》【美】Jeremy Keith;【加】Jeffrey Sambells

· 《JavaScript高级程序设计》【美】Zakas.Bicholas C.

· 《Vue.js项目开发实战》张帆

Python

· 《Python核心编程(第2版)》【美】Wesley J·Chun

Shell

· 《Linux Shell脚本攻略》【印】Sarath Lakshman

调试技术

· 《软件调试》张银奎

· 《Debug Hacks》【日】吉冈弘隆;大和一洋;大岩尚宏;安部东洋;吉田俊辅

· 《格蠹汇编:软件调试案例锦集》张银奎

数据结构与算法

· 《数据结构与算法分析——C语言描述》【美】Mark Allen Weiss

· 《算法导论》【美】Thomas H.Cormen;Chales E.Leiserson;Ronald l.Rivest

· 《我的第一本算法书》【日】宫崎修一;石田保辉,入门书籍,无代码进行图解

· 《算法图解:像小说一样有趣的算法入门书》【美】Aditya Bhargava

编译原理

· 《编译系统透视:图解编译原理》新设计团队,入门书籍

· 《编译原理》(龙书)【美】Alfered V.Aho;Monica S.Lam;Ravi Sehi;Jeffrey D.Ullmam

· 《编译与反编译技术实战》庞建民

其他

· 《编程高手箴言》梁肇新

· 《代码整洁之道》【美】Robert C.Martin

· 《代码大全》【美】Steve McConnell

· 《重构:改善既有代码的设计》【美】Martin Fowler

网络技术

· 《TCP/IP详解(卷1:协议)》【美】Kevin R.fall;W.Richard Stevens

· 《Wireshark数据包分析实战》【美】Chris Sanders

安全技术 安全开发

· 《天书夜读:从汇编语言到Windows内核编程》谭文;邵坚磊

· 《Rootkit:系统灰色地带的潜伏者》【美】Bill Blunden

· 《Rootkits——Windows内核的安全防护》【美】Gerg Hoglund;James Butler

· 《BSD ROOTKIT设计——内核黑客指引书》【美】Joseph Kong

· 《寒江独钓:Windows内核安全编程》谭文;杨潇;邵坚磊

逆向工程

《加密与解密》段钢

· 《恶意软件分析诀窍与工具箱——对抗“流氓”软件的技术与利器》【美】Michael Hale Ligh;Steven Adair

· 《C++反汇编与逆向分析技术揭秘》钱林松;赵海旭

· 《IDA权威指南》【美】Chris Eagle

· 《逆向工程权威指南》【乌克兰】Dennis Yurichev,多平台入门大全

· 《Android软件安全与逆向分析》丰生强

· 《macOS软件安全与逆向分析》丰生强

· 《iOS应用逆向工程(第2版)》沙梓社;吴航

Web安全

· 《黑客攻防技术宝典:Web实战篇》【美】Marcus Pinto,Dafydd Stuttard

· 《白帽子讲Web安全》吴翰清

· 《Web安全测试》【美】Paco Hope;Ben Waltber

· 《Web前端黑客技术揭秘》钟晨鸣;徐少培

· 《精通脚本黑客》曾云好

软件/系统安全

· 《0day安全:软件漏洞分析技术(第2版)》王清,入门书籍

· 《漏洞战争:软件漏洞分析精要》林桠泉,进阶书籍

· 《捉虫日记》【德】Tobias Klein,进阶书籍

· 《黑客防线2009缓冲区溢出攻击与防范专辑》

· 《内核漏洞的利用与防范》【美】Enrico Perla;Massimiliano Oldani

· 《Fuzzing for Software Security Testing and Quality Assurance(第2版)》【美】Charlie Miller,博文视点翻译中

· 《iOS Hackers’s Handbook》【美】Charlie Miller,不推荐中文版

· 《The Mac Hacker’s Handbook》【美】Charlie Miller

· 《Android安全攻防权威指南》【美】Joshua J.Drake;【西】Pau Oliva Fora;【美】Collin Mulliner

· 《The Art of Softwar Security Assessment:Identifying and Preventing Software Vulnerabilities》【美】Mark Dowd

· 《Android Security Cookbook》【美】Keith Makan; Scott Alexander-Bown,中译本《Android安全攻防实战》

· 《模糊测试-强制性安全漏洞挖掘》【美】Michael Mutton

· 《Exploit编写系列教程》【美】Corelan Team

· 《MacOS and iOS Internals,Volume Ⅲ: Security & Insecurity》【美】Jonathan Levin,博文视点翻译中

· 《灰帽黑客:正义黑客的道德规范、渗透测试、攻击方法和漏洞分析技术》【美】Allen Harper;Shon harris

· 《威胁建模:设计和交付更安全的软件》【美】Adam Shostack

无线电安全

· 《无线电安全攻防大揭秘》杨卿;黄琳

硬件安全

· 《硬件安全攻防大揭秘》简云定,杨卿

汽车安全

· 《智能汽车安全攻防大揭秘》李均;杨卿

· 《汽车黑客大曝光》【美】Craig Smith

产品

· 《人人都是产品经理》苏杰

运营

· 《运营之光2.0:我的互联网运营方法论与自白》黄有璨

设计

· 《写给大家看的设计书》【美】Robin Williams

· 《听故事,学PPT设计》杨雪

运维

· 《Docker技术入门与实战》杨保华;戴王剑;曹亚仑

· 《鸟哥的Linux私房菜》鸟哥

软技能

· 《软技能:代码之外的生存指南》【美】John Sonmez

· 《程序员健康指南》【美】JoeKutner

· 《影响力》【美】Robert B.Cialdini

· 《穷爸爸富爸爸》【美】Robert Toru Kiyosaki

· 《横向领导力》【美】Roger Fisher;Alan Sharpe

· 《职业情商》张新越

· 《程序员的成长课》安晓辉;周鹏

· 《高效演讲:斯坦福最受欢迎的沟通课》【美】Peter Meyers;Shann Nix

· 《程序员的英语》【韩】朴栽浒;李海永

· 《思考,快与慢》【美】丹尼尔·卡尼曼

· 《少有人走的路》【美】斯科特·派克

· 《异类:不一样的成功启示录》【加】 马尔科姆·格拉德威尔

· 《见识》吴军

· 《英语写作手册:风格的要素》【美】William Strunk

· 《非暴力沟通》【美】马歇尔·卢森堡

· 《风格感觉:21世纪写作指南》【美】史蒂芬·平克

· 《浪潮之巅》(上下册)吴军

· 《一本小小的蓝色逻辑书》【加】布兰登·罗伊尔

· 《精进:如何成为一个很厉害的人》采铜