可利用常见漏洞

- 认证http明文传输,未加密,攻击者可通过中间人攻击获取

- 默认密码

- 弱口令,简单的credentials,可以通过暴力破解获取

- 通过其他漏洞绕过认证

- 不正确的重置密码功能

- 密码在本地存储,攻击者可通过xss漏洞获取

- 开启浏览器Cache 存储密码<input type="text" name="foo" autocomplete="on"/>

认证方式type ofAuthentication

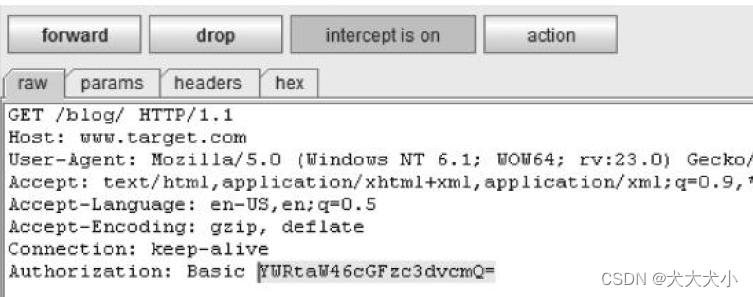

- HTTP Basic Authentication 账号密码base64-encoded form传输,server收到后decode到明文。中间人攻击可以直接获取的

- http digest认证,摘要访问认证。在basic的基础上加了MD5哈希,然后发给server,这个增加了一些难度

- Form-based认证,通过POST、GET(这个是不推荐的。。。)提交credentials。https传输。主站通过hash存储的话就传md5的哈希. server验证后就创建个session 。用户logout之后就disable 这个session

- 一些不好的实践:https实施不正确,先http后https。过时的传输协议SSL 2.0, TLS 1.0。。。。工具可直接查询 SSL Server Test: www.baidu.com (Powered by Qualys SSL Labs)

通过重置密码功能破解

一个正常的请求

https://www.etsy.com/confirm.php?email=[Email Address]&code=[Token code]&action=

reset_password&utm_source=account&utm_medium=trans_email&utm_campaign=forgot_

password_1.

如果没有检查这个token的话,就可以这样重置密码了,不需要token,然后通过重置密码搞定了

https://www.etsy.com/confirm.php?email=[victim’s email ID]&action=reset_password&utm_

source=account&utm_medium=trans_email&utm_campaign=forgot_password_1.

当然也有可能token是能被猜到的,那就也能实施攻击了

对form-based认证的攻击

暴力破解或者基于字典的攻击,知道某个用户名,用字典或者暴力破解的方式去尝试(burp的intruder不速之客 嘿嘿)

user agent 绕过漏洞,可能存在漏洞有些agent是加白的,可以绕过everything,

保护机制 增加验证码,多次错误锁账户,为了防止攻击者用不同的user尝试导致的拒绝服务,可以考虑锁IP

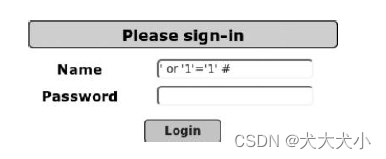

认证bypass攻击

先尝试这种看能不能bypass,这种应该很少见了。。

' or '1'='1' --

' or '1'='1' #

先输入‘ 看是否报错,如果存在漏洞就可以直接bypass了

对xml数据库,xpath是标准查询,xpath injection跟sqli很像,但是Xpath里面没有注释,所以困难一些。

也是先’ 看是否报错。。。

本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有涉嫌抄袭侵权的内容,请联系:hwhale#tublm.com(使用前将#替换为@)