1.用PEiD查壳 UPX或者FSG、PECompact、ASPack 2.12

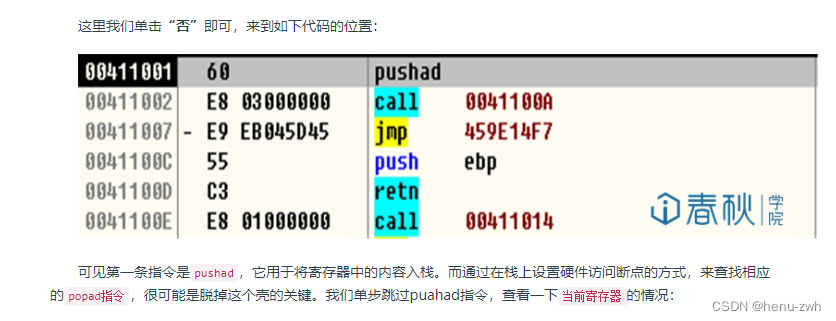

2.使用OD载入程序,第一个为入口点

3.手动寻找OEP

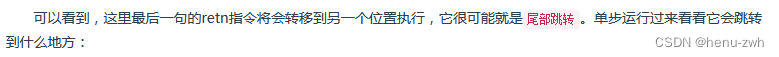

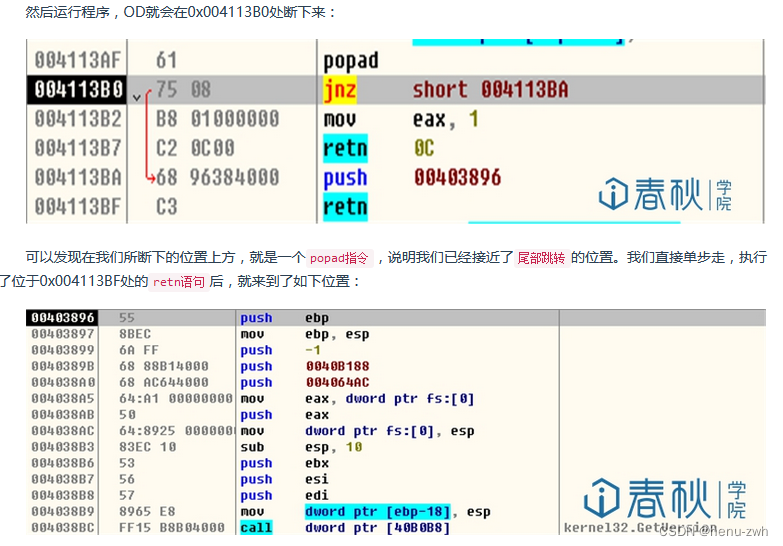

一:查找尾部跳转指令,通常情况下,它是一条jmp指令,这条指令的后面,存在着非常多的0x00字节。我们在这个jmp的位置下一个断点,并执行过来 ,再按F8步过,就可以来到OEP的位置了。

二:用OD的一个插件:插件->ollydump->find OEP by section hop(trace over)

三:一 二失败后。在尾部跳转的位置之前会有popad或者popfd指令,通过这个就可以找到OEP了。

四、初识堆栈平衡原理

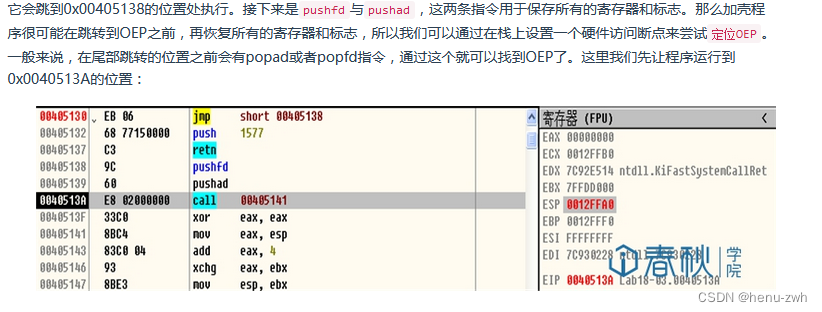

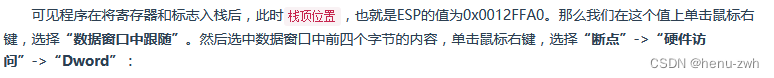

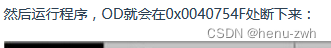

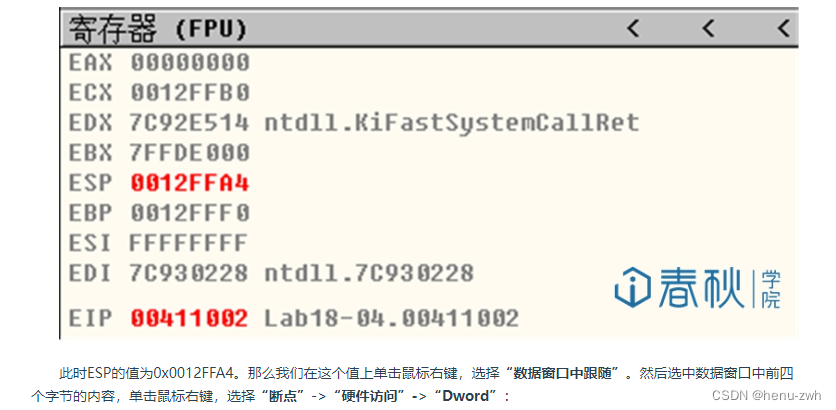

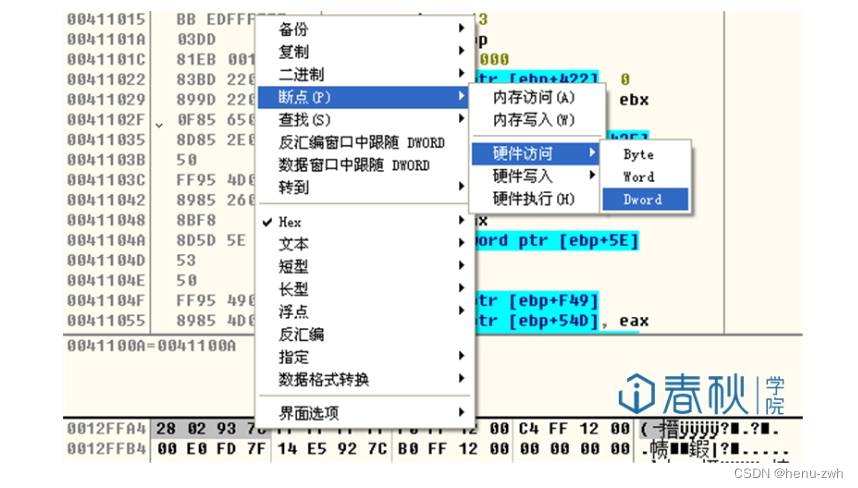

五、万能的ESP定律

4.右键第一行 分析->分析代码

5.右键选择Dump debugged process

取消rebuild import选项,后边专门修复

记下modify后的数,即OEP

最后单击Dump,输入文件名

6.打开importREC,选择脱壳前的程序

输入新的OEP

单击IAT Autosearch

确定

get imports

fix dump

附加在unpacked.exe上

7.再用peid查壳

IDAPRO

按快捷键“F5”(查看伪代码)

shift + f12 查看字符串