介绍

Netdiscover是一种网络扫描工具,通过ARP扫描发现活动主机,可以通过主动和被动两种模式进行ARP扫描。通过主动发送ARP请求检查网络ARP流量,通过自动扫描模式扫描网络地址

对此我们可以对其网段进行获取存活主机进行信息收集

一、命令使用详情(这里是在kali下进行使用)

| 选项 |

说明 |

| - i device |

网络接口 |

| -r range |

扫描范围,例如192.168.0.0/24,仅支持/8, /16和/24 |

| -l file |

扫描范围列表文件,每行一个范围 |

| -p |

被动模式:不发生任何报文,仅嗅探 |

| -m file |

扫描已知Mac地址和主机名的列表文件 |

| -F filter |

自定义pcap filter表达式(默认“arp”) |

| -s time |

每个ARP请求间的休眠时间(毫秒,默认1ms) |

| -c count |

发送每个ARP请求的次数,用于丢失数据包的网络,默认1次 |

| -n node |

扫描最后的源IP,默认为67(x.x.x.67),允许范围为2-253 |

| -d |

忽略自动扫描和快速模式的主配置文件,扫描默认的范围和IP |

| -f |

启用快速模式扫描,扫描每个网段的.1、.100 和 .254 |

| -P |

产生输出到文件或者其他解析程序,扫描完成后退出,例如:netdiscover -P -r 192.168.20.0/16 | grep 192.168.20.100 |

| -L |

与-P类似,但在主动扫描后继续捕获ARP包

|

| -N |

不打印表头,仅在-P 或者-L启用时有效 |

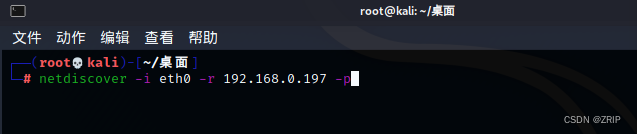

二、主动扫描

进行主动扫描的命令行格式:

netdiscover -i 所对应的接口 -r ip地址

如图:

如果不知道所处于的接口在哪里可以使用ip a进行查看

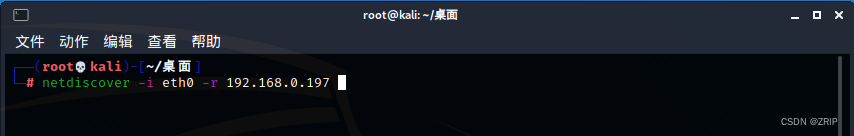

三、被动扫描

与主动扫描并无大的差异,只是多加一个-p,扫描速度由于是被动的故而也慢

netdiscover -i 所对应的接口 -r ip地址 -p

如图: