看源码

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array('.asp','.aspx','.php','.jsp');

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

if(!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file,$img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '不允许上传.asp,.aspx,.php,.jsp后缀文件!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

源码从上往下大概意思是,第一个变量为错误,第二个为空,然后isset检测submit是否设置且非空。假如能找到文件路径,定义变量$deny_ext=.asp,.aspx,.php,.jsp等四个后缀为一个数组,然后trim()移除字符串的两侧字符,一路变化下来,取$deny_ext的反,也就是抓包后将jpg改为php也无法绕过。

本关考点是黑名单绕过,只要我们的后缀修改后不在黑名单里,但是可以执行不就可以了吗。

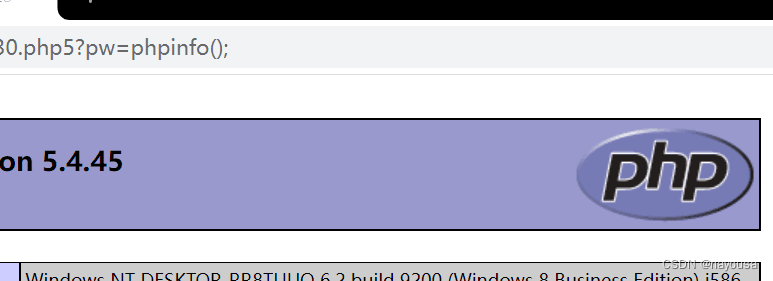

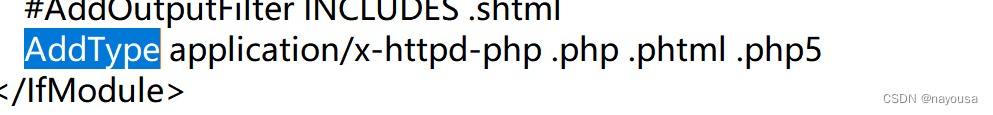

也不需要验证jpg,所以将后缀改为php5,然后打开phpstudy的配置文件

在phtml后加个php5,注意是空格 点 php5,改完重启phpstudy,然后上传后缀为php5的一句话木马