为什么会形成这样一个扭曲的状况?因为我们现在说“信息安全缺人”,一般是指“

缺口

很大”,而不是指“

需求

很大”。

比如某小型“云服务”供应商,一共也就大概几百台物理机器,每隔四五个月才喊人来手动升级一下系统、打打补丁。要是补丁打得不及时导致用户被黑,那就认栽然后直接理赔。你说他们这个信息安全做得这么垃圾,是不是非常缺乏专业的信息安全人员来补齐这个短板?

可问题在于,他们养不起专业的信息安全团队啊。阿里云养一个安全团队,可以把这笔信息安全的成本摊平到每台机器上,最后实际对产品价格的影响微乎其微。可这小服务商一共也就这几百台机器,请上几个专业的信息安全人员,价位就开始显著浮动了。

除此之外,这几个信息安全人员请来之后,能够给这些中小企业产生实际的利益吗?不能。来买他们产品的用户水平本来就参差不齐,服务器上放不了什么值钱数据,被黑了也未必能察觉到。这些中小企业哪怕不请信息安全人员,也赔不了用户几个钱,那何不把这些钱拿去做产品呢?毕竟那才是真金白银的利益啊。

如果需要拿信息安全做产品卖点,那也简单啊。拉几个程序员,冠他们一个信息安全工程师的头衔,然后大摇大摆地在宣传海报上吹就可以了,有谁能来揭穿他们呢?无端攻击他人网站和[信息系统]那可是违法犯罪行为,被关了四年才放出来的乌云团队就是大家的前车之鉴。

所以对于这些中小企业来说,养一个安全团队,一是成本偏高,二是收益微妙。他们能做出的最大努力,也就是去市面上买一两个现成的解决方案,把业务中的某一小块关键环节覆盖住,这就已经是他们的极限了。接下来的时间就是烧香拜佛,求佛祖保佑自己公司的大名不要出现在新闻上,用户数据被黑不要被用户发现,那他们就心满意足了。

目前这种现状,归根结底是资本逐利的本性导致的,是网络安全这项工作的基本性质决定的。哪怕国家从战略层面打鸡血,也只能吹出一个短暂的泡沫而已,我觉得我看不到任何从根本上解决问题的可能。作为从业人员,能做到的大致也就是好好打磨本领,然后找家养得起安全团队的公司栖身,仅此而已。

现在想想,也许只有在一个网络攻击四处泛滥、中小公司人人自危的环境里,大家才会真正开始把信息安全提到足够的高度上吧。

不可否认网络攻击一直都在,且愈演愈烈,但有黑暗的反面就是光,魔高一尺,道高一丈,网络攻击不会停止,同样的网络安全也一直都在保护着我们。

确实有很多人不停的遭受网络攻击,从未停止过,但我们要想一下,网络攻击也是需要成本的,著名的DDoS攻击,就是通过不断的向服务器发送数据包或者通过“肉鸡”短时间大流量的访问服务器而造成宕机或内存占满无法提供服务。这些操作都是需要一定的成本的,所以网络攻击一定是对着某些目标的,企业、个人,往往是利益驱使,例如20年底的墨西哥富士康工厂的大型勒索病毒攻击,涉及1200台服务器加密,勒索金额高达几千万美金。

面对网络攻击支配的恐惧,很多免不了心里犯怵,到底怎么做才好,还要不要使用互联网,特别是万物上云的时代,究竟要不要刻守传统的模式还是顺应时代开启公有云?这些问题无不困扰着很多亟待上云的企业。虽然问题重重,网络黑暗也不曾消散,但互联网给人们带来生活的便利,对科技,社会发展的推动是不可否认的。那么我们就需要用一把剑劈开黑暗,打开一条光明的道路。

这把“剑”就是网络安全。

网络攻击肆虐,但并非防不胜防,而且以目前云计算的发展和云安全的发展程度来看,并非只能亡羊补牢,很多事是可以做到未雨绸缪的,如果把网络安全加固做到前面,可以预防我们目前已知的绝大多数攻击,那么需要做哪些加固?从何做起?是企业主要面临的问题也是我接下来要给大家介绍的主要内容。

网络加固如何“未雨绸缪”?

对于很多互联网企业来说,对网络安全技术并不是很透彻,面对企业当前的情况,最需要的加固层面并不清楚。较为稳健的方式就是跟随国家的等级保护政策走,如等保2.0、等保3.0,也就是网络安全界的国标,也是网络安全的最低标准。

那么实现等保,需要做哪些内容,可以分为线下和线上说明,其实在很多云计算的大型厂家,我们国内赫赫有名的腾讯云和阿里云都已经给出了答案。这里给大家做简单的说明,跟多内容可以查看主页的更多内容或者查看等保具体实施方案。

首先对于传统的互联网模式来说,租用IDC或者自建机房的方式,可以使用主机安全、高级威胁检测、安全运用中心、网络入侵防护系统、数据安全审计、堡垒机、Web应用防火墙、应用级智能网关、终端安全管理系统来满足等保要求。对于云上的等保2.0来说,通过主机安全、Web应用防火墙、数据安全审计、堡垒机、数据安全治理中心、云防火墙和漏洞扫描就可以完成初级的的等保要求。

针对一些对安全性较高的企业还可以加入SSL证书和DDoS高防的保护,从外部抵御更多常见的网络攻击。

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

网络安全学习资源分享:

最后给大家分享我自己学习的一份全套的网络安全学习资料,希望对想学习 网络安全的小伙伴们有帮助!

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

【点击领取视频教程】

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本

【点击领取技术文档】

(都打包成一块的了,不能一一展开,总共300多集)

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本

【点击领取书籍】

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

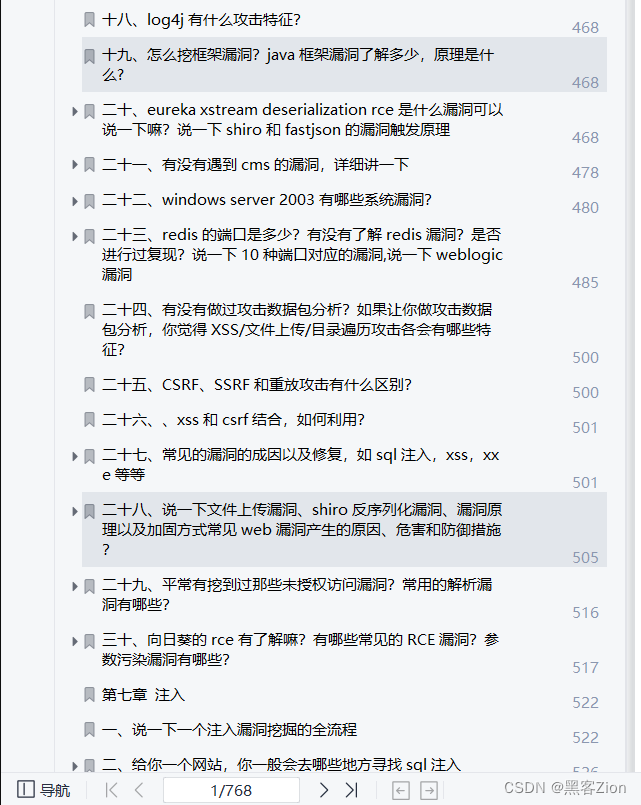

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取