入侵检测 5.27 课上quiz1-3

今天两门课上一共发了4个quiz,属实难顶。

quiz1

quiz1是对XTP文件的信息内容进行读取查找,找到相应的flag信息。

题目:请输入Linux-XTP文件中包含的Flag信息

直接将文件 linux_xtp 扔进winhex中分析,查找 flag 信息。

结果找到一串类似密文的数据

ZmxhZ3tzYWpiY2lienNrampjbmJoc2J2Y2pianN6Y3N6Ymt6an0=

将该串数据使用base64解码,发现就是 flag 信息(属于是胡乱劈出一条路来hhhhh)

flag{sajbcibzskjjcnbhsbvcjbjszcszbkzj}

quiz2

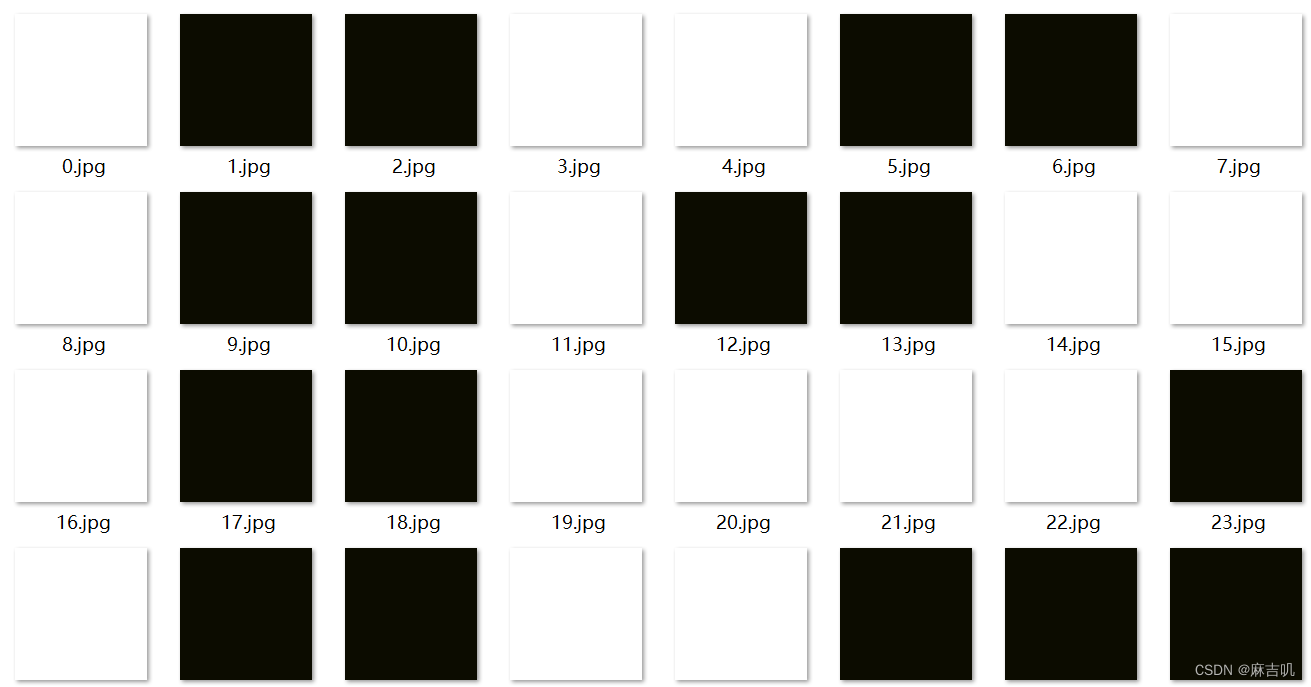

gif-zip文件里只有104张黑白颜色的照片,联想二进制数据找到隐藏的flag信息

题目:请输入gif.zip文件中包含的Flag信息

关键:一共有104张图片正好是8的倍数,可以转为8个一对二进制,再转化为ASCII码。

根据白色图片对应二进制数0,黑色图片对应二进制数1,可以得到图片对应的一串二进制数

01100110 01101100 01100001 10000111 01111011 01000110 01110101

01001110 01011111 01100111 01101001 01000110 01111101

在通过二进制数与ASCII码的对应关系,可以得到flag信息:

flag{FuN_giF}

qui3

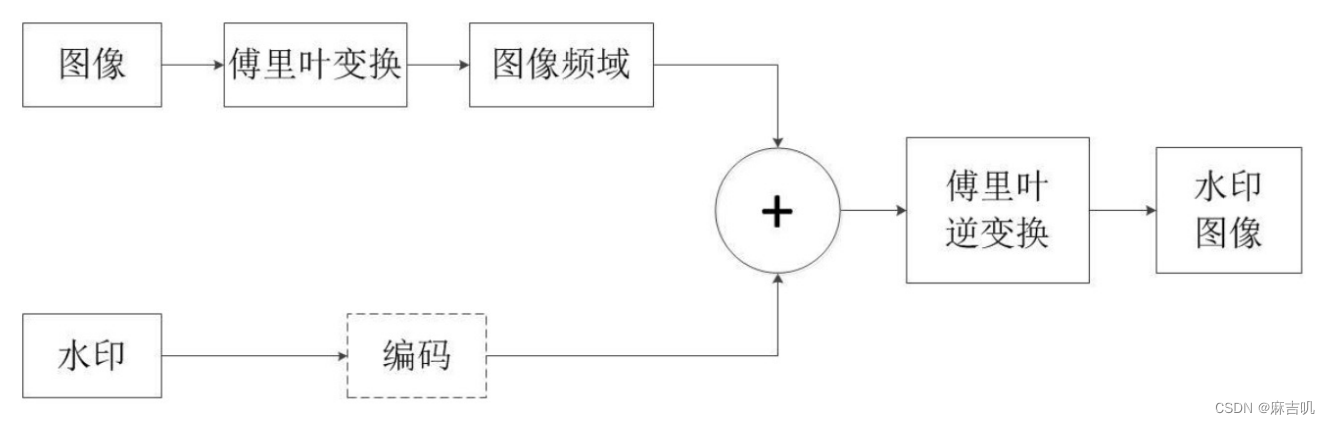

在此题中,要找的flag信息隐藏在图片中。

题目:

(1)请输入practice13.png文件中包含的Flag信息

(2)请输入practice23.png文件中包含的Flag信息

(3)请输入practice31.png文件中包含的Flag信息

第1题

由于信息可能隐藏在频率中,因此可以用FFT来解决想盲水印或者添加不可见图片的情况

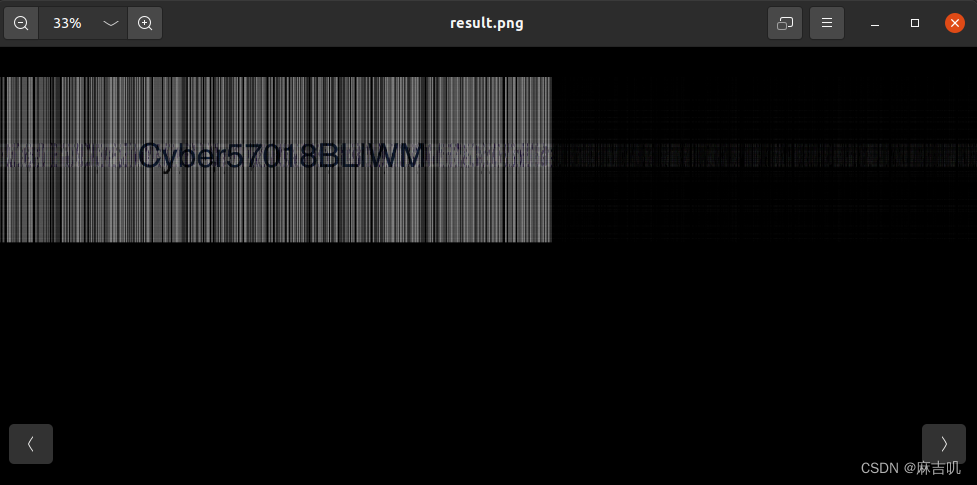

使用所给代码decode.py恢复出原有水印图result.png

#decode.py --image result.png--orig input.png--result watermark_result.png

./decode.py --image chapter12-1.png --orig practice13.png --result result.png

通过result.png 可知 flag 为 “Cyber57018BLIWM”

第2题

此题使用 LSB-Steganography 将信息恢复

# python LSBSteg.py decode –i output.png –o info.txt

./LSBSteg.py decode -i practice23.png -o re.txt

打开 re.txt 即能得到 flag 信息

CYBER570185858

第3题

由于文件可能直接藏在png文件尾部,因此我们选择直接查看使用strings命令,直接发现了flag