常用的WEB扫描器

1.awvs(Acunetix Web Vulnerability Scanner(简称AWVS)是一款知名的网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞,现已更新到10)

下载地址:链接:https://pan.baidu.com/s/1AnnTIHKtLLpxe_nF3Ncrcw 提取码:ltqn 私人提供未经允许不得外传否则后果自负

这里我带着大家安装一下破解版的awvs,首先将下载好的awvs打开点击exe进行安装

在这里记住你填写的用户名密码,要是你忘记了,那不好意思重新安装把骚年

接下来一直下一步即可,安装完成后打开你的文件目录,一般默认在这里;C:\Program Files (x86)\Acunetix\12.0.180911134

将压缩包内的破解软件exe放入文档内

注意此时右键以管理员的身份运行此破解软件,否则会报错,千万注意此处为地雷区,点击应用即可

随便填写信息,下一步即可

这是应该安装完成了,运行软件登陆进去,查看是否破解成功

你以为这就结束了吗?太天真了骚年,有的人人品不好会失败此处会提示失败无法使用,卸载双击unins000.exe,那么恭喜你返回第一步重新安装吧,重新安装时切记不要和你第一次安装失败是的帐号密码一样否则还会报错(英语不好的话使用谷歌浏览器右键翻译网页成中文)

AWVS使用方法介绍第一步点击目标,第二部添加目标,

这里如果你有扫描网站的帐号密码可以填写,方便扫描没有的话也可以

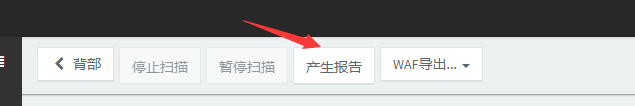

点击扫描等待即可,扫描完成后点击报告

不过报告还是要自己写的偶,因为有很多误报需要你去排查,而且是全英文报告,你要是直接上交我保证你第二天立马被开除,不信试试

总结一下AWVS的优点:1.速度快(appcan太慢了) 2.可以支持扫描基本上常见的所有漏洞如:中间件 命令执行漏洞

缺点: 1.全英文报告如果你英文没过4 6级那对你来说极不友好 2.误报比较多

再来介绍下appscan(IBM Rational AppScan)

appscan全名;IBM Rational AppScan:AppScan测试常见的Web应用程序漏洞,包括跨站点脚本,缓冲区溢出,Flash / flex应用程序和Web 2.0暴露扫描

老规矩提供下载地址:链接:https://pan.baidu.com/s/1306DN6UZ5L63-mOJ19Tm2Q 提取码:iqoe

打开压缩包点击安装

一直下一步即可傻瓜似的东西我就不讲了,着重说一下怎样破解

将此压缩包下的文件放到你的安装目录里面,或者打开文档照着说明走,1.用rcl_rational.dll替换安装目录下的对应文件

2.在许可证管理中导入AppScanStandard.txt作为许可证

这样就完成破解了,打开你的appscan,简单说一下使用方法

一直下一步即可还有一些配置看自己的需求自行修改,appscan扫描xss还可以,但是扫不出中间件漏洞 等,中文报告,这里有使用各种扫描器探测出的数据,仅供参考

还有好几种不同的web扫描器想要的私信打字太累了懒得打了

系统扫描器启明星辰天镜

老规矩下载地址:链接:https://pan.baidu.com/s/1LEMwRmjPPd3kDK1ivOPEvg 提取码:0mr2

次扫描器价格昂贵没有破解,但是可以免费使用三十天,所以将他安装到你的虚拟机中,安装过程全程下一步即可没有甚么讲解的

默认帐号密码为: 帐号:venus 密码:venustech60

登录上去后点击升级,此过程可能失败,一旦失败立刻重新启动虚拟机,一直更新到最新版本即可

最后总结下扫描器功能仅供参考

最后这是总结各个扫描器